Come rimuovere Neptune RAT (Remote Access Trojan)

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Neptune?

Neptune è un Trojan di accesso remoto (RAT) scritto nel linguaggio di programmazione Visual Basic (.NET). I trojan di questo tipo consentono l'accesso remoto e il controllo dei computer compromessi. Neptune è un software dannoso altamente multifunzionale. Ci sono state diverse varianti di questo RAT.

Al momento in cui scriviamo, i suoi sviluppatori stanno promuovendo pesantemente Neptune e offrono una versione gratuita con un'accennata versione avanzata in vendita. Questo trojan ha una certa personalizzazione.

Panoramica del malware Neptune

Neptune è una minaccia avanzata con un'ampia varietà di capacità. È un RAT (Remote Access Trojan) che consente agli aggressori di stabilire l'accesso remoto e il controllo sui dispositivi infetti.

Questo malware utilizza tecniche di anti-analisi e anti-rilevamento, tra cui un codice altamente offuscato, il rilevamento quando viene eseguito su una macchina virtuale(VM), la disattivazione del software antivirus e l'eliminazione degli artefatti dell'infezione/attività. Neptune impiega meccanismi di garanzia della persistenza, come l'impostazione come attività pianificata e la modifica del registro di Windows per l'avvio automatico a ogni riavvio. Il trojan mira a garantire la sua longevità sui sistemi.

Questo programma dannoso inizia le sue operazioni raccogliendo numerosi dati sul dispositivo/sistema, ad esempio, nome del dispositivo, informazioni sul sistema operativo, dettagli sull'hardware (CPU, GPU, RAM, ecc.), stato della batteria, driver, dati di rete, indirizzo MAC, ultimo riavvio del sistema, lingua del sistema, dispositivi di archiviazione esterni collegati (unità flash USB, ecc.), applicazioni installate, browser predefinito, stato di antivirus e firewall, processi in esecuzione e così via.

Neptune è in grado di aggirare l'UAC (User Account Control) per alterare le impostazioni di sistema e concedersi i privilegi di amministratore. È degno di nota il fatto che questo malware può svolgere più attività dannose contemporaneamente.

Il RAT può eseguire vari comandi PowerShell, compresi quelli per scaricare contenuti da un URL specificato ed eseguirli come script. Ciò significa che Neptune può causare infezioni a catena. In teoria, questo tipo di malware può causare qualsiasi tipo di infezione, ma in pratica questi programmi tendono a operare entro determinate specifiche o limitazioni.

Questo trojan è in grado di cercare directory e file e di esfiltrare quelli di interesse. Ha capacità di furto e può estrarre informazioni - in particolare le password - da oltre 270 applicazioni, tra cui browser, client di posta elettronica e gestori di password.

Neptune cerca di ottenere i cookie di Internet e le credenziali di accesso salvate (nomi utente/password) dai browser basati su Chromium, ad esempio Google Chrome, 360 Secure Browser, Brave, Comodo Dragon, CoolNovo, Opera, Torch, Yandex, ecc. Ha anche capacità di keylogging (cioè può registrare le battute della tastiera).

Il RAT dispone di funzionalità spyware, come la registrazione di audio e video tramite microfoni e telecamere, nonché il live-streaming dei desktop. Neptune può funzionare come clipper, ossia rilevare quando un indirizzo di criptovaluta viene copiato negli appunti (buffer copia-incolla) e sostituirlo con uno appartenente a un portafoglio in possesso degli aggressori, reindirizzando così qualsiasi transazione di criptovaluta in uscita.

Il funzionamento come ransomware è una delle funzionalità del RAT. Il ransomware cripta i dati delle vittime per richiedere un pagamento per la loro decriptazione. I nomi dei file criptati da Neptune hanno un'estensione ".ENC" (ad esempio, "1.jpg" - "1.jpg.ENC", "2.png" - "2.png.ENC" e così via).

Dopo la crittografia, il programma modifica lo sfondo del desktop e rilascia note di riscatto in file HTML intitolati "How to Decrypt My Files.html". Gli aggressori possono personalizzare le informazioni contenute in questi messaggi, ad esempio l'importo del riscatto in criptovaluta Bitcoin, l'indirizzo del portafoglio Bitcoin e le e-mail di contatto.

Inoltre, Neptune può distruggere i sistemi operativi delle macchine infette. Crea un ciclo infinito di colori lampeggianti che provocano convulsioni, modificando lo schermo del desktop con valori RGB casuali e cambiandoli rapidamente. Nel frattempo, il malware corrompe l'MBR (Master Boot Record), rendendo il sistema inutilizzabile.

In sintesi, la presenza di software come Neptune sui dispositivi può portare a molteplici infezioni del sistema, perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

| Nome | Trojan di accesso remoto Neptune |

| Tipo di minaccia | Trojan, Trojan di accesso remoto, Strumento di amministrazione remota, RAT. |

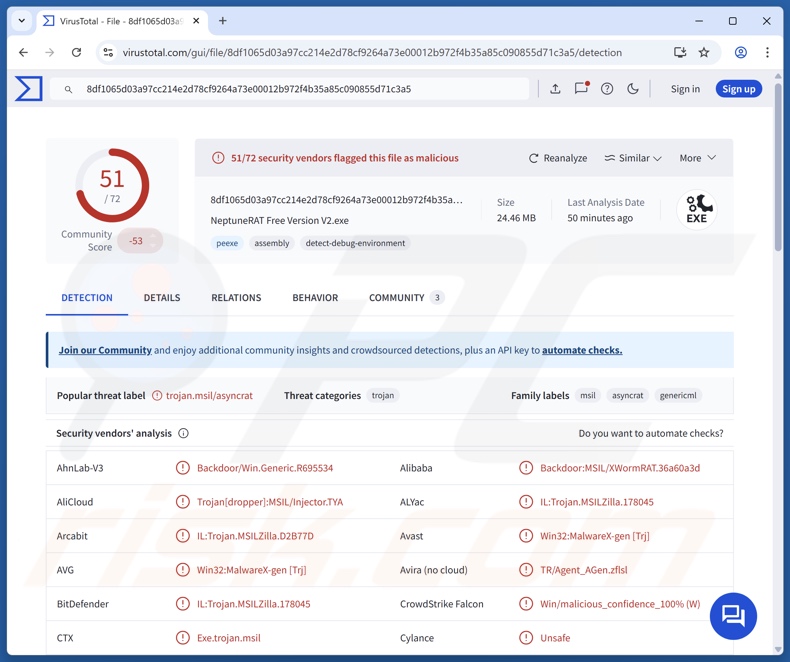

| Nomi di rilevamento | Avast (Win32:MalwareX-gen [Misc]), Combo Cleaner (IL:Trojan.MSILZilla.178045), ESET-NOD32 (Una variante di MSIL/Agent_AGen.COG), Kaspersky (HEUR:Trojan-Spy.MSIL.Neptune.gen), Microsoft (Backdoor:MSIL/XWormRAT!pz), Elenco completo dei rilevamenti (VirusTotal) |

| I sintomi | I trojan si infiltrano furtivamente nei computer e rimangono silenziosi, per cui nessun sintomo è chiaramente visibile su un computer infetto. Tuttavia, Neptune può operare come ransomware, per cui si può verificare quanto segue: i file precedentemente funzionanti sono inaccessibili e hanno un'estensione diversa, viene creata una nota di riscatto, i cybercriminali chiedono un riscatto per la decriptazione. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, software "craccato". |

| Danni | Password e informazioni bancarie rubate, furto di identità, il computer della vittima viene aggiunto a una botnet, tutti i file vengono crittografati e non possono essere aperti senza pagare un riscatto, il sistema operativo viene reso inutilizzabile. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di trojan ad accesso remoto

Lilith, Triton, Bee, I2PRAT, StilachiRAT, NonEuclid e SwaetRAT sono solo alcuni dei nostri ultimi articoli sui trojan ad accesso remoto. I RAT tendono a essere incredibilmente multifunzionali; tuttavia, anche se un software dannoso ha una gamma limitata di capacità, rappresenta un serio pericolo per la sicurezza dei dispositivi e degli utenti. Pertanto, tutte le minacce devono essere eliminate immediatamente dopo il rilevamento.

Come si è infiltrato Neptune nel mio computer?

Al momento della ricerca, gli sviluppatori di Neptune RAT lo stavano promuovendo pesantemente attraverso GitHub, Telegram e YouTube. Gli sviluppatori offrono questo trojan gratuitamente, ma sembrano sottintendere l'esistenza di una versione più sofisticata che può essere acquistata. Pertanto, il modo in cui questo malware viene distribuito può dipendere dai criminali informatici che lo utilizzano in quel momento (cioè, i metodi possono variare da un attacco all'altro).

Il malware si diffonde principalmente con tattiche di phishing e social engineering. Questo software è tipicamente camuffato o fornito in bundle con contenuti regolari. I file virulenti sono disponibili in vari formati, ad esempio eseguibili (.exe, .run, ecc.), archivi (ZIP, RAR, ecc.), documenti (PDF, Microsoft Office, Microsoft OneNote, ecc.), JavaScript e così via.

Le tecniche di proliferazione più diffuse includono: trojan di tipo backdoor/loader, download drive-by (furtivi/ingannevoli), malvertising, allegati/link dannosi nello spam (ad esempio, e-mail, DM/PM, post sui social media, ecc.), truffe online, fonti di download sospette (ad esempio, siti di file-hosting gratuiti e freeware, reti di condivisione Peer-to-Peer, ecc.), strumenti di attivazione illegale dei programmi ("crack") e falsi aggiornamenti.

Inoltre, alcuni programmi dannosi possono autodiffondersi attraverso le reti locali e i dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, chiavette USB, ecc.).

Come evitare l'installazione di malware?

Consigliamo vivamente di scaricare solo da canali ufficiali e affidabili. Tutti i programmi devono essere attivati e aggiornati utilizzando funzioni/strumenti forniti da sviluppatori legittimi, poiché gli strumenti di attivazione illegali ("crack") e gli aggiornamenti di terze parti possono contenere malware.

Un'altra raccomandazione è quella di essere vigili quando si naviga, poiché i contenuti online fraudolenti e pericolosi di solito appaiono autentici e innocui. Le e-mail e gli altri messaggi in arrivo devono essere affrontati con attenzione. Gli allegati o i link presenti in messaggi sospetti/irrilevanti non devono essere aperti, perché possono essere dannosi.

Dobbiamo sottolineare l'importanza di avere un antivirus affidabile installato e mantenuto aggiornato. Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e per rimuovere minacce e problemi. Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Che cos'è Nettuno?

- PASSO 1. Rimozione manuale del malware Neptune.

- PASSO 2. Verificare che il computer sia pulito.

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio lasciare che siano i programmi antivirus o anti-malware a farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner.

Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 8: Avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC" selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con collegamento in rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 10: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Maiusc" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionate "Impostazioni di avvio" e fate clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con collegamento in rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Annotate il percorso completo e il nome del file. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (in questo modo si assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere il malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il computer sia privo di infezioni da malware, si consiglia di eseguire una scansione con Combo Cleaner.

Domande frequenti (FAQ)

Il mio computer è stato infettato dal malware Neptune, devo formattare il dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i maggiori problemi che il malware Neptune può causare?

I pericoli associati a un'infezione dipendono dalle capacità del programma e dal modus operandi dei criminali informatici. Neptune è un trojan per l'accesso remoto con varie capacità: consente il controllo remoto dei dispositivi, ruba le password e altri dati sensibili, opera come ransomware, spia, distrugge i sistemi, ecc. Questo malware può causare infezioni multiple del sistema, perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

Qual è lo scopo del malware Neptune?

Il malware viene utilizzato principalmente a scopo di lucro. I criminali informatici possono anche utilizzare software maligni per divertirsi, realizzare rancori personali, interrompere processi (ad esempio, siti, servizi, aziende, ecc.), impegnarsi nell'hacktivismo e lanciare attacchi a sfondo politico/geopolitico.

Come si è infiltrato il malware Neptune nel mio computer?

Il malware viene distribuito principalmente tramite download drive-by, trojan, truffe online, e-mail/messaggi di spam, malvertising, canali di download non affidabili (ad esempio, siti web di hosting di file freeware e gratuiti, reti di condivisione Peer-to-Peer e così via), strumenti di attivazione del software illegali ("crack") e falsi aggiornamenti. Inoltre, alcuni programmi dannosi possono diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è in grado di scansionare i computer ed eliminare tutti i tipi di minacce. È in grado di rilevare e rimuovere la maggior parte delle infezioni da malware conosciute. Ricordate che è essenziale eseguire una scansione completa del sistema, poiché i programmi dannosi di alto livello tendono a nascondersi in profondità nei sistemi.

▼ Mostra Discussione