Come rimuovere StilachiRAT dal sistema operativo

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è StilachiRAT?

StilachiRAT è un trojan ad accesso remoto (RAT) che utilizza tecniche avanzate per eludere il rilevamento, mantenere la persistenza nel sistema infetto e rubare un'ampia gamma di dati sensibili. Questo malware rappresenta una minaccia significativa sia per gli individui che per le organizzazioni. Pertanto, dovrebbe essere eliminato immediatamente dai dispositivi compromessi.

Ulteriori informazioni su StilachiRAT

Una volta infiltrato, StilachiRAT raccoglie informazioni dal sistema infetto, come il sistema operativo, gli identificatori del dispositivo, il BIOS e la presenza di una fotocamera. Il malware crea anche un ID univoco basato sul numero di serie del sistema e sulla chiave pubblica RSA dell'aggressore.

Inoltre, StilachiRAT prende di mira alcune estensioni di portafogli di criptovalute per il browser Google Chrome e controlla se sono installate sul sistema. Queste includono: BNB Chain Wallet, Bitget Wallet (BitKeep), Braavos - Starknet Wallet, Coinbase Wallet, Compass Wallet for Sei, ConfluxPortal, Fractal Wallet, Keplr, Leap Cosmos Wallet, Manta Wallet, MetaMask (Ethereum), OKX Wallet, Phantom, Plug, Sui Wallet, Station Wallet, TokenPocket, Trust Wallet e TronLink.

StilachiRAT ruba anche i dati di login salvati da Google Chrome e monitora le sessioni RDP tracciando le finestre aperte e copiando le informazioni di sicurezza per impersonare gli utenti. Monitora le sessioni attive, apre nuove finestre e copia i privilegi di sicurezza per eseguire programmi con tali autorizzazioni.

Inoltre, il RAT raccoglie informazioni sul software installato e sulle applicazioni in esecuzione. Questo permette ai criminali informatici di analizzare l'attività dell'utente. Un'altra capacità di StilachiRAT è quella di monitorare gli appunti. Cerca informazioni sensibili come password, chiavi di criptovaluta e dettagli personali.

Inoltre, StilachiRAT può eseguire un'ampia gamma di comandi inviati dal server C2, come il riavvio del sistema, la cancellazione dei registri, il furto di credenziali, l'esecuzione di applicazioni e la manipolazione delle finestre di sistema. Può anche sospendere il sistema, modificare i valori del registro di sistema ed elencare le finestre aperte.

Inoltre, StilachiRAT ha un meccanismo che gli permette di rimanere attivo sul sistema infetto. Controlla costantemente i suoi file (il programma e i suoi file di supporto). Se uno di questi file viene eliminato, può ripristinarlo da un backup. Inoltre, se è in esecuzione come servizio di Windows, può modificare le impostazioni di sistema per riavviarsi e continuare a funzionare.

Infine, StilachiRAT nasconde le sue azioni per evitare il rilevamento, eliminando i registri e controllando gli strumenti di analisi. Utilizza anche metodi di crittografia per coprire il suo codice, rendendolo più difficile da analizzare per gli esperti di sicurezza. Queste tecniche lo aiutano a rimanere inosservato più a lungo.

| Nome | StilachiRAT trojan di accesso remoto |

| Tipo di minaccia | Trojan di amministrazione remota |

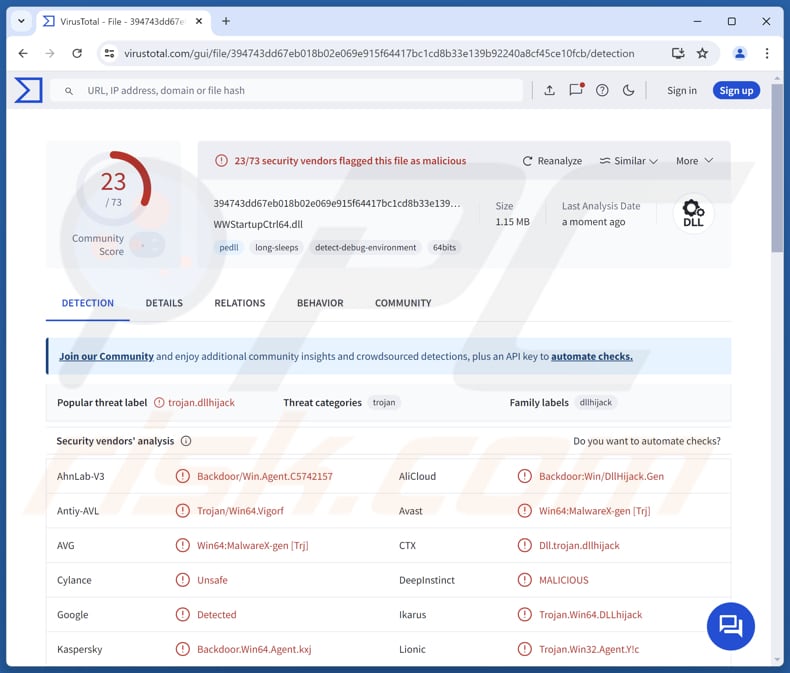

| Nomi di rilevamento | Avast (Win64:MalwareX-gen [Trj]), CTX (Dll.trojan.dllhijack), Ikarus (Trojan.Win64.DLLhijack), Kaspersky (Backdoor.Win64.Agent.kxj), Microsoft (TrojanSpy:Win64/Stilachi.A), Elenco completo (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto non sono visibili sintomi particolari su un computer infetto. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, software "craccato". |

| Danni | Furto di password e informazioni bancarie, furto d'identità, perdita monetaria |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Conclusione

In conclusione, StilachiRAT è un malware altamente pericoloso che ruba informazioni sensibili, esegue varie azioni dannose, rimane inosservato sul sistema e utilizza metodi avanzati per evitare il rilevamento. Di conseguenza, rappresenta un rischio significativo per la sicurezza di individui e aziende.

Altri esempi di RAT sono NonEuclid RAT, SwaetRAT, e WmRAT.

Come si è infiltrato StilachiRAT nel mio computer?

Gli attori delle minacce trasmettono il malware utilizzando varie tecniche. Inviano e-mail contenenti link o file dannosi, nascondono il malware in strumenti di cracking o software pirata e sfruttano le vulnerabilità di software o sistemi operativi obsoleti. Utilizzano anche truffe di assistenza tecnica e pubblicità dannose.

Inoltre, i criminali informatici possono distribuire malware attraverso unità USB infette, pagine Web compromesse o false, reti P2P, downloader di terze parti e canali simili. In genere, il loro obiettivo è quello di indurre gli utenti a eseguire azioni che portano all'esecuzione del malware.

Come evitare l'installazione di malware?

Procuratevi sempre software da fonti affidabili, come siti web ufficiali o app store. Diffidate di pop-up, annunci e link su siti web sconosciuti ed evitate di fare clic su di essi. Non permettete a siti non affidabili di inviarvi notifiche e non aprite mai i link o gli allegati di e-mail provenienti da mittenti sconosciuti.

Mantenete il sistema e il software aggiornati ed eseguite scansioni regolari con un programma di sicurezza affidabile per una maggiore protezione. Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Che cos'è StilachiRAT?

- PASSO 1. Rimozione manuale del malware StilachiRAT.

- PASSO 2. Verificare che il computer sia pulito.

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio lasciare che siano i programmi antivirus o anti-malware a farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner.

Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 8: Avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC" selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con collegamento in rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 10: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionate "Impostazioni di avvio" e fate clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con collegamento in rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Annotate il percorso completo e il nome del file. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (questo assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere qualsiasi malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il computer sia privo di infezioni da malware, si consiglia di eseguire una scansione con Combo Cleaner.

Domande frequenti (FAQ)

Il mio computer è infettato dal malware StilachiRAT, devo formattare il dispositivo di archiviazione per eliminarlo?

La formattazione del dispositivo di archiviazione può rimuovere StilachiRAT, ma è l'ultima risorsa. Prima di farlo, provate a eseguire una scansione completa del sistema utilizzando uno strumento antivirus affidabile, come Combo Cleaner, per rilevare e rimuovere il malware.

Quali sono i principali problemi che il malware può causare?

Il malware può causare diversi problemi, tra cui il furto di informazioni personali, danni finanziari, rallentamenti del sistema e ulteriori infezioni. L'impatto dipende dal tipo specifico di malware e dalle sue capacità.

Qual è lo scopo di StilachiRAT?

StilachiRAT è un trojan ad accesso remoto (RAT) progettato per rubare dati sensibili, monitorare l'attività dell'utente ed eseguire comandi da parte degli aggressori evitando il rilevamento.

Come si è infiltrato un malware nel mio computer?

I criminali informatici diffondono il malware attraverso e-mail di phishing, software pirata e vulnerabilità di sistema obsolete. Utilizzano anche truffe di assistenza tecnica, annunci malevoli, unità USB infette, siti web falsi e reti P2P. Il loro obiettivo principale è quello di indurre gli utenti a eseguire il malware.

Combo Cleaner mi proteggerà dal malware?

Sì, Combo Cleaner è in grado di rilevare e rimuovere la maggior parte delle infezioni malware conosciute. Tuttavia, il malware avanzato spesso si nasconde in profondità nel sistema, rendendo essenziale una scansione completa del sistema per una rimozione completa.

▼ Mostra Discussione