Come rimuovere il malware Shadowpad dai sistemi

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Shadowpad?

Shadowpad è un malware modulare che utilizza moduli per il furto di informazioni e può causare infezioni a catena. È in circolazione almeno dal 2017. Inizialmente utilizzato da un singolo attore delle minacce con sede in Cina, gli attacchi successivi sono stati attribuiti a più gruppi di cyberespionaggio cinesi.

Le ultime campagne (al momento in cui scriviamo) hanno colpito 21 aziende situate in Europa, Asia, Medio Oriente e Sud America; la maggior parte degli obiettivi operava nel settore manifatturiero. Alcuni di questi attacchi sono stati utilizzati per infettare le reti delle vittime con il ransomware NailaoLocker.

Panoramica del malware Shadowpad

Shadowpad è progettato per causare infezioni a catena (cioè scaricare/installare ulteriori programmi o componenti dannosi). Il malware ha subito modifiche nel corso degli anni, in particolare per quanto riguarda l'offuscamento del codice. Utilizza inoltre diverse abilità anti-debug.

Al momento in cui scriviamo, le infezioni di Shadowpad entrano nelle reti interne delle vittime con privilegi di amministrazione. Può infiltrarsi nei sistemi attraverso il sideloading di DLL, in cui il meccanismo di ricerca delle DLL di Windows viene utilizzato per sfruttare un'applicazione legittima che esegue il payload dannoso.

È stato osservato che Shadowpad utilizza diversi moduli per espandere il suo arsenale di funzionalità. Tra i plug-in noti vi sono quelli che consentono di scattare screenshot, scaricare i file delle vittime e registrare i tasti premuti.

Shadowpad è stato utilizzato per scaricare/installare il ransomware NailaoLocker. Il malware che rientra in questa classificazione cripta i file per richiedere un pagamento per la decriptazione. Di solito, i dati crittografati dal ransomware non possono essere decifrati senza l'intervento degli aggressori. Si noti che Shadowpad potrebbe essere utilizzato per introdurre altri programmi dannosi nei sistemi.

In sintesi, la presenza di malware come Shadowpad sui dispositivi può portare a molteplici infezioni del sistema, perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

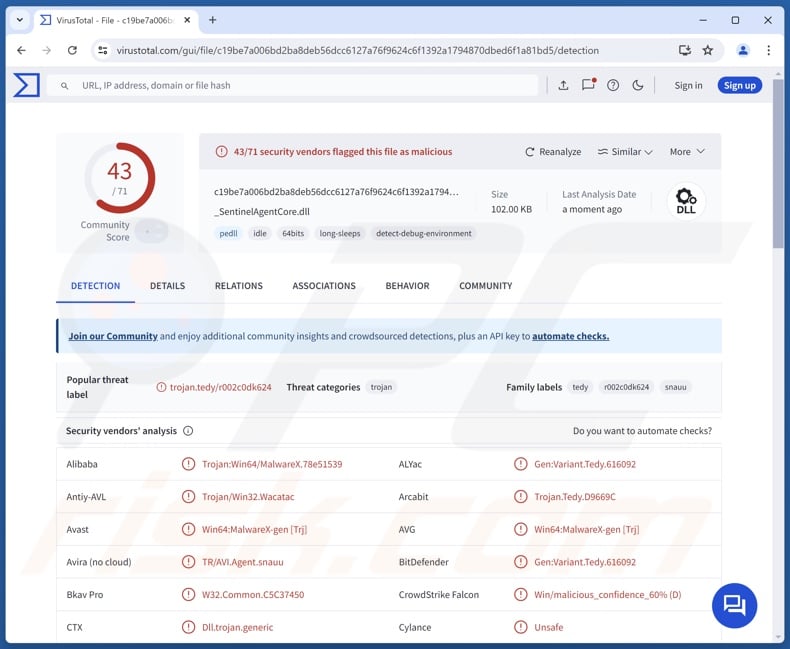

| Nome | Shadowpad virus |

| Tipo di minaccia | Trojan, loader, spyware. |

| Nomi di rilevamento | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Tedy.616092), ESET-NOD32 (Una variante di Win64/Agent.EAE), Kaspersky (Trojan.Win64.Shadowpad.kk), Microsoft (Trojan:Win64/Malgent!MSR), Elenco completo dei rilevamenti (VirusTotal) |

| Carico utile | NailaoLocker ransomware |

| I sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto non sono visibili sintomi particolari su un computer infetto. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, software "craccato". |

| Danni | Furto di password e informazioni bancarie, furto di identità, aggiunta del computer della vittima a una botnet. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di malware simili

EagerBee, TorNet, SlowStepper, InvisibleFerret e PNGPlug sono solo alcuni dei nostri ultimi articoli su programmi in grado di causare infezioni a catena.

In teoria, i software di questo tipo possono scaricare/installare praticamente qualsiasi tipo di malware sui sistemi (ad esempio, trojan, ransomware, minatori di criptovalute, ecc.) In pratica, questi programmi tendono a operare entro determinate specifiche o limitazioni.

Tuttavia, indipendentemente dal funzionamento del malware, la sua presenza nel sistema minaccia l'integrità del dispositivo e la sicurezza dell'utente. Pertanto, tutte le minacce devono essere eliminate immediatamente dopo il loro rilevamento.

Come si è infiltrato Shadowpad nel mio computer?

Shadowpad è stato diffuso utilizzando vari metodi. Nell'autunno del 2024, le campagne lanciate contro due aziende europee hanno consentito l'accesso tramite attacchi di rete remoti (ad esempio, attacchi brute-force o a dizionario, ecc.), in particolare attraverso account di amministrazione di servizi VPN protetti da password deboli. In uno di questi attacchi è stato aggirato un meccanismo di autenticazione a più fattori basato su un certificato. Tuttavia, le tecniche utilizzate per facilitare quest'ultimo sono sconosciute.

In genere, il malware si diffonde utilizzando tattiche di phishing e social engineering. I programmi dannosi sono comunemente camuffati o forniti in bundle con contenuti ordinari.

I file virulenti sono disponibili in vari formati, ad esempio archivi (ZIP, RAR, ecc.), eseguibili (.exe, .run, ecc.), documenti (PDF, Microsoft Office, Microsoft OneNote, ecc.), JavaScript e così via. Una volta che un file di questo tipo viene eseguito, eseguito o aperto in altro modo, si innesca la catena di infezione.

Il malware prolifera principalmente attraverso download drive-by, allegati o link dannosi in e-mail/messaggi spam, truffe online, malvertising, canali di download sospetti (ad esempio, siti web di hosting di file freeware e gratuiti, reti di condivisione Peer-to-Peer, ecc.), programmi/mediali pirata, strumenti di attivazione del software illegali ("crack") e falsi aggiornamenti.

Alcuni programmi dannosi possono diffondersi autonomamente attraverso le reti locali e i dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, chiavette USB, ecc.).

Come evitare l'installazione di malware?

La cautela è fondamentale per la sicurezza dei dispositivi e degli utenti. Pertanto, è necessario implementare sempre pratiche solide di gestione delle credenziali. Siate vigili durante la navigazione, poiché i contenuti online fraudolenti e pericolosi di solito appaiono legittimi e innocui. Trattate con cura le e-mail e gli altri messaggi in arrivo; non aprite gli allegati o i link presenti in messaggi di dubbia provenienza.

Scaricare solo da fonti ufficiali e affidabili. Attivare e aggiornare i programmi utilizzando funzioni/strumenti originali, poiché quelli ottenuti da terzi possono contenere malware. È fondamentale installare e tenere aggiornato un antivirus affidabile.

Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e per rimuovere le minacce e i problemi rilevati. Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

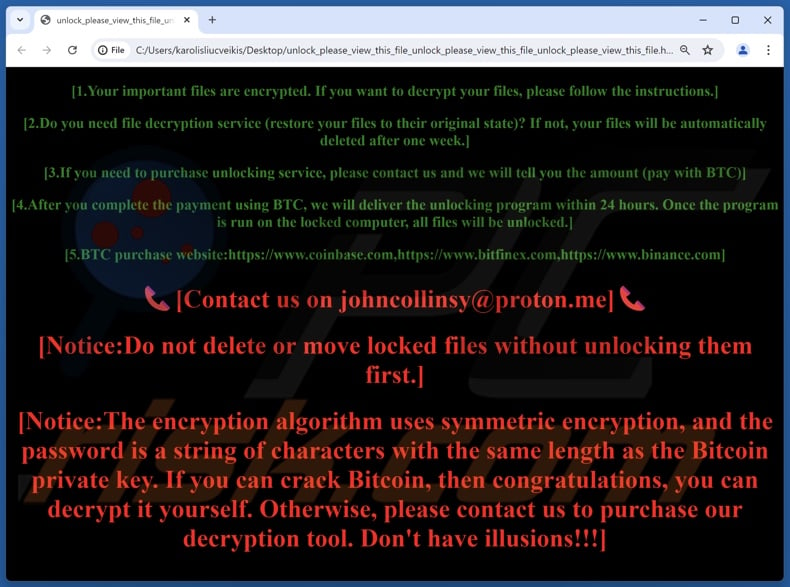

Screenshot della nota di riscatto di NailaoLocker (che può infiltrarsi nei sistemi tramite Shadowpad):

Testo presentato in questo messaggio:

[1.Your important files are encrypted. If you want to decrypt your files, please follow the instructions.]

[2.Do you need file decryption service (restore your files to their original state)? If not, your files will be automatically deleted after one week.]

[3.If you need to purchase unlocking service, please contact us and we will tell you the amount (pay with BTC)]

[4.After you complete the payment using BTC, we will deliver the unlocking program within 24 hours. Once the program is run on the locked computer, all files will be unlocked.]

[5.BTC purchase website:hxxps://www.coinbase.com, hxxps://www.bitfinex.com, hxxps://www.binance.com]

[Contact us on johncollinsy@proton.me]

[Notice:Do not delete or move locked files without unlocking them first.]

[Notice:The encryption algorithm uses symmetric encryption, and the password is a string of characters with the same length as the Bitcoin private key. If you can crack Bitcoin, then congratulations, you can decrypt it yourself. Otherwise, please contact us to purchase our decryption tool. Don't have illusions!!!]

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Che cos'è Shadowpad?

- PASSO 1. Rimozione manuale del malware Shadowpad.

- PASSO 2. Verificare che il computer sia pulito.

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio lasciare che siano i programmi antivirus o anti-malware a farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner.

Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 8: Avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC" selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con collegamento in rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 10: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Maiusc" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionate "Impostazioni di avvio" e fate clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con collegamento in rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Annotate il percorso completo e il nome del file. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (in questo modo si assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere qualsiasi malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il computer sia privo di infezioni da malware, si consiglia di eseguire una scansione con Combo Cleaner.

Domande frequenti (FAQ)

Il mio computer è stato infettato dal malware Shadowpad, devo formattare il dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i maggiori problemi che il malware Shadowpad può causare?

Le minacce poste da un'infezione dipendono dalle capacità del malware e dagli obiettivi degli aggressori. Shadowpad può rubare informazioni e causare infezioni a catena (incluso il ransomware). Pertanto, questo programma può causare infezioni multiple del sistema, perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

Qual è lo scopo del malware Shadowpad?

Il malware viene utilizzato principalmente per scopi finanziari. Altri motivi potenziali sono il rancore personale, il divertimento degli aggressori, l'interruzione di processi (ad esempio, siti, servizi, aziende, ecc.), l'hacktivismo e le motivazioni politiche/geopolitiche.

Come si è infiltrato il malware Shadowpad nel mio computer?

Il malware prolifera principalmente attraverso download drive-by, truffe online, malvertising, e-mail/messaggi di spam, canali di download sospetti (ad esempio, siti web di freeware e di terze parti, reti di condivisione P2P, ecc.), contenuti pirata, strumenti di attivazione del software illegali ("crack") e falsi aggiornamenti. Alcuni programmi dannosi possono diffondersi autonomamente attraverso le reti locali e i dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, chiavette USB, ecc.).

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è progettato per scansionare i sistemi ed eliminare tutti i tipi di minacce. È in grado di rilevare e rimuovere quasi tutte le infezioni da malware conosciute. Ricordate che l'esecuzione di una scansione completa del sistema è fondamentale, poiché i software maligni più sofisticati di solito si nascondono in profondità nei sistemi.

▼ Mostra Discussione