Guide per la rimozione di virus e spyware, istruzioni per la disinstallazione

Che cos'è "Ledger Data Damage Error: 0x0m3Ck8n"?

Durante l'ispezione dei siti web illegali, il nostro team di ricerca ha scoperto l'errore "Ledger Data Damage Error: 0x0m3Ck8n" truffa di phishing. È camuffata da sito web di Ledger e prende di mira i portafogli di criptovalute basati su Ledger degli utenti.

Dopo aver indagato su "Ledger Data Damage Error: 0x0m3Ck8n", abbiamo determinato che questa truffa utilizza più domini, alcuni dei quali assomigliano molto all'URL del sito ufficiale di Ledger.

Che tipo di malware è ELITEBOT?

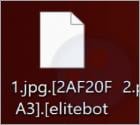

Controllando la pagina VirusTotal per i campioni di malware inviati di recente, abbiamo scoperto un ransomware chiamato ELITEBOT. Questo ransomware fa parte della famiglia Makop. Cifra i file, aggiunge una stringa di caratteri casuali, l'indirizzo e-mail elitebot@msgden.net e l'estensione ".bot" ai nomi dei file, cambia lo sfondo del desktop e rilascia il file "+README-WARNING+.txt".

Il file di testo creato contiene una nota di riscatto. Un esempio di come vengono rinominati i file crittografati da ELITEBOT: "1.jpg" viene rinominato in "1.jpg.[2AF20FA3].[elitebot@msgden.net].bot", "2.png" viene rinominato in "2.png.[2AF20FA3].[elitebot@msgden.net].bot", "3.exe" viene rinominato in "3.exe.[2AF20FA3].[elitebot@msgden.net].bot" e così via.

Che cos'è il "Profilo Truist Online Banking"?

Questa e-mail è stata identificata come una comunicazione fraudolenta, nello specifico un tentativo di phishing orchestrato da truffatori che cercano di ottenere informazioni sensibili dai destinatari. L'obiettivo è quello di indurre i destinatari ad aprire il file allegato e a fornire le informazioni richieste. Pertanto, si consiglia vivamente ai destinatari di ignorare questa e-mail.

Che cos'è il Pokki?

Pokki è un'applicazione dannosa che si suppone abiliti il classico menu di avvio in Windows 8. Questa funzionalità può sembrare legittima e utile, tuttavia le ricerche mostrano che questo programma potenzialmente indesiderato (PUP) si infiltra nei sistemi senza autorizzazione e registra continuamente varie informazioni.

Inoltre, Pokki è classificato come adware - una forma di software che alimenta continuamente gli utenti con pubblicità invadenti.

Che cos'è la truffa via e-mail di HSBC E-Payment Advice?

I truffatori che si celano dietro a email di phishing cercano di ingannare i destinatari per convincerli a condividere con loro informazioni personali. La maggior parte di esse chiede nomi utente e password, numeri di previdenza sociale, dettagli di carte di credito, numeri di identificazione personale (PIN) o altre informazioni sensibili. Queste e-mail vengono utilizzate per estrarre le credenziali di accesso agli account e-mail.

Che tipo di applicazione è EscapeDaemonFormat?

Il nostro team ha testato l'applicazione EscapeDaemonFormat e ha scoperto che visualizza annunci pubblicitari indesiderati (funziona come adware). C'è anche la possibilità che EscapeDaemonFormat raccolga dati relativi alla navigazione e persino dati personali. Nel complesso, EscapeDaemonFormat non è un'applicazione affidabile e dovrebbe essere disinstallata.

Che cosa significa "Last Day To Update Your Password"?

Dopo aver esaminato l'e-mail, abbiamo stabilito che si tratta di un'e-mail di phishing creata da truffatori che mirano a indurre i destinatari a rivelare informazioni personali su una pagina web falsa. Questa e-mail truffaldina è camuffata da notifica di un provider di servizi e-mail e contiene un link che indirizza gli utenti a un sito di phishing. I destinatari dovrebbero ignorare questa e-mail.

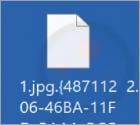

Che tipo di malware è Anyv?

Mentre indagavano sull'invio di nuovi file alla piattaforma VirusTotal, i nostri ricercatori hanno scoperto l'Anyv ransomware. Il software dannoso che rientra in questa classificazione cripta i dati e richiede un pagamento per la loro decriptazione.

Sul nostro sistema di test, Anyv criptava i file e aggiungeva ai loro nomi un'estensione ".{random_string}.Anyv". Ad esempio, un file inizialmente intitolato "1.jpg" è apparso come "1.jpg.{48711206-46BA-11FD-BAAA-BCC19668745C}.Anyv" dopo la crittografia. Al termine di questo processo, è stata creata una nota casuale "README.TXT".

Che cos'è il "PayPal Escrow Account"?

Abbiamo esaminato questa lettera e abbiamo stabilito che si tratta di una truffa comunemente chiamata "truffa dell'anticipo". I truffatori hanno creato questa e-mail per ingannare i destinatari facendogli credere di avere diritto a un grosso risarcimento da parte delle Nazioni Unite. In genere, tali truffe vengono utilizzate per estorcere denaro e (o) informazioni a destinatari ignari.

Che tipo di malware è Diamond?

Diamond è un ransomware - un malware che cripta i file per renderli inaccessibili fino a quando non viene utilizzato uno strumento di decriptazione acquistato dagli aggressori per decifrarli. Inoltre, il ransomware Diamond sostituisce i nomi dei file crittografati con caratteri casuali e aggiunge l'estensione ".diamond" ai nomi dei file.

Inoltre, Diamond rilascia sul desktop il file "HOW TO RECOVER ENCRYPTED FILES.TXT". Questo file di testo contiene una nota di riscatto.

Altri articoli...

Pagina 96 di 614

<< Inizio < Prec. 91 92 93 94 95 96 97 98 99 100 Succ. > Fine >>