Captcharesolverhere.top Annunci

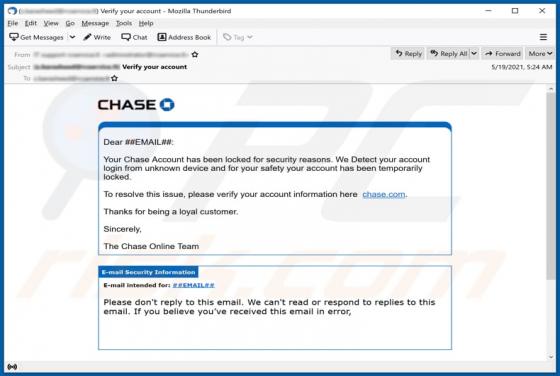

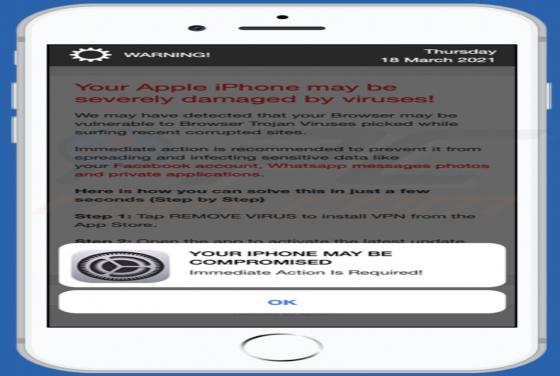

Simile a new-updates-service.com, totalnicefeed.com, akaiksots.com, e migliaia di altri, captcharesolverhere[.]top è un sito Web canaglia. Funziona caricando contenuti discutibili, inviando le notifiche del browser e/o reindirizzando i visitatori a siti diversi (probabilmente non affidabili o dann