Guide per la rimozione di virus e spyware, istruzioni per la disinstallazione

Come disinstallare QuickLookSearches dai computer Mac

Cos'è QuickLookSearches?

L'applicazione QuickLookSearches funziona come adware e come browser hijacker. Mostra vari annunci pubblicitari e promuove l'indirizzo di un falso motore di ricerca modificando le impostazioni del browser. Le applicazioni di questo tipo raccolgono spesso varie informazioni sul sistema dell'utente. Nella maggior parte dei casi, le persone scaricano e installano inavvertitamente adware e browser hijacker. Per questo motivo, sono anche note come applicazioni potenzialmente indesiderate (PUA). Le persone sono comunemente indotte a installare QuickLookSearches durante l'utilizzo di un faso installatore di Adobe Flash Player, che è progettato per infiltrarsi furtivamente nell'app.

Come rimuovere i reindirizzamenti di Captcha-verification.systems

Cos'è captcha-verification.systems?

captcha-verification.systems è un sito Web canaglia, simile o identico a crtatix.com, nicenewsupdate.info, newsupdatesky.info, e tanti altri. Il sito reindirizza i visitatori ad altri siti Web non affidabili (potenzialmente dannosi). La maggior parte degli utenti visita captcha-verification.systems involontariamente: vi viene reindirizzato da applicazioni potenzialmente indesiderate (PUA) che gli utenti installano inavvertitamente. Le PUA forniscono anche annunci intrusivi e registrano le informazioni sul sistema dell'utente.

Come rimuovere l'adware RecordMapper dal Mac?

Cos'è RecordMapper?

RecordMapper è un software canaglia classificato come adware. Presenta anche delle funzionalità da browser hijacker. RecordMapper è progettato per eseguire campagne pubblicitarie intrusive ed apportare modifiche alle impostazioni del browser, al fine di promuovere motori di ricerca falsi. Inoltre, la maggior parte dei tipi di adware e dei browser hijacker spiano l'attività di navigazione degli utenti. A causa dei metodi discutibili utilizzati per diffondere RecordMapper, è classificata come PUA (applicazione potenzialmente indesiderata). Una di queste tecniche dubbie è la proliferazione attraverso falsi aggiornamenti di Adobe Flash Player. Vale la pena notare che gli aggiornamenti ed installatori di software illegittimi diffondono non solo PUA ma anche trojan, ransomware, ed altri malware.

Come rimuovere la truffa "Error Code: x00082dfo09d"

Cos'è What is "Error Code: x00082dfo09d"?

"Error Code: x00082dfo09d" è una truffa di supporto tecnico promossa su vari siti Web ingannevoli. Questo modello di truffa informa gli utenti di minacce e problemi inesistenti presenti sui loro dispositivi e li spinge a contattare un falso supporto tecnico. Inoltre, nessuna pagina web può rilevare problemi nei sistemi dei visitatori; quindi, qualsiasi affermazione di questo tipo è una truffa. In genere, gli utenti accedono a siti Web ingannevoli o truffa tramite URL digitati in modo errato o reindirizzamenti causati da annunci pubblicitari intrusivi o PUA (applicazioni potenzialmente indesiderate) installate.

Come rimuovere la truffa Your ANTIVIRUS subscription has expired

Cos'è Your ANTIVIRUS subscription has expired?

I truffatori utilizzano varie tecniche per indurre gli utenti ignari a fornire informazioni sensibili, effettuare transazioni monetarie, installare software non necessario (o addirittura dannoso) e così via. Di solito usano email, siti Web ingannevoli, messaggi di testo e altri canali per questo. In questo caso particolare, i truffatori cercano di far fruttare un sito Web ingannevole fingendo di essere una pagina di prodotto di sicurezza Norton ufficiale e legittima. Tuttavia, questa pagina non ha nulla a che fare con alcun sito Web ufficiale di Norton. Di norma, pagine ingannevoli come questa vengono promosse tramite annunci pubblicitari ingannevoli, altre pagine non affidabili e applicazioni potenzialmente indesiderate (PUA).

Come rimuovere Eofyd ransomware

Cos'è Eofyd ransomware?

Eofyd è un software dannoso, che fa parte della famiglia Dharma ransomware. La scoperta di questo malware è accreditata a Jakub Kroustek. I sistemi infettati da questo ransomware hanno i loro dati crittografati e ricevono richieste di riscatto per gli strumenti o software di decrittazione. In altre parole, le vittime non sono in grado di aprire o utilizzare i file interessati da Eofyd e viene chiesto di pagare per recuperare l'accesso ai propri dati. Durante il processo di crittografia, i file vengono rinominati in base a questo schema: nome file originale, ID univoco assegnato alle vittime, indirizzo email dei criminali informatici e estensione ".eofyd". Ad esempio, un file originariamente denominato "1.jpg" apparirebbe come qualcosa di simile a "1.jpg.id-1E857D00.[Filerecovery@zimbabwe.su].eofyd" - dopo la crittografia. Una volta completato questo processo, le note di riscatto vengono create in una finestra pop-up e nel file di testo "FILES ENCRYPTED.txt", che viene rilasciato sul desktop.

Come rimuovere il pop up truffa Captcha-sourcecenter[.]com

Cos'è captcha-sourcecenter[.]com?

Captcha-sourcecenter[.]com è un sito inaffidabile che può caricare contenuti dubbi o aprire altre pagine di questo tipo (dipende dalla geolocalizzazione del visitatore). In un modo o nell'altro, si consiglia vivamente di non visitare siti Web come captcha-sourcecenter[.]com. Tuttavia, la maggior parte degli utenti finisce per visitarli involontariamente. Ad esempio, facendo clic su annunci pubblicitari ingannevoli o visitando altre pagine dubbie. Inoltre, è comune che i browser aprano siti come captcha-sourcecenter[.]com perché hanno alcune applicazioni potenzialmente indesiderate (PUA) installate su di essi. Alcuni esempi di pagine come captcha-sourcecenter[.]com sono yourcommonfeed[.]com, cpa-optimizer[.]best, e very-important[.]online.

Come rimuovere Duk ransomware

Cos'è Duk ransomware?

Appartenente alla famiglia Dharma ransomware, Duk è un programma dannoso progettato per crittografare i dati e richiedere il pagamento per la loro decrittazione. In altre parole, i file interessati da Duk vengono resi inaccessibili e alle vittime viene chiesto di pagare per recuperare i propri dati. La scoperta di questo malware è accreditata a Jakub Kroustek. Mentre Duk ransomware esegue la crittografia, i file vengono rinominati seguendo questo schema: nome file originale, ID univoco, indirizzo email dei criminali informatici e estensione ".duk". Ad esempio, un file denominato "1.jpg" apparirà come qualcosa di simile a "1.jpg.id-1E857D00.[dokulus@tutanota.com].duk" - dopo la crittografia. Una volta completato questo processo, i messaggi di richiesta di riscatto vengono creati in una finestra pop-up e nel file di testo "MANUAL.txt".

Come disinstallare l'adware VPNrecommended dal Mac?

Cos'è VPNrecommended?

VPNrecommended è un software sospetto, approvato come strumento di rete privata virtuale (VPN). Poiché la maggior parte degli utenti scarica ed installa questa app inavvertitamente, è classificata come PUA (applicazione potenzialmente indesiderata). Sebbene VPNrecommended possa essere uno strumento legittimo, è in bundle (cioè confezionato insieme) ad adware o browser hijackers. Quindi, con VPNrecommended infiltrata nei sistemi, gli utenti possono incontrare annunci pubblicitari fuorvianti e dannosi e reindirizzamenti a siti altrettanto pericolosi. Inoltre, i tipi di adware ed i dirottatori del browser sono considerati un serio problema di privacy poiché in genere hanno capacità di tracciamento dei dati.

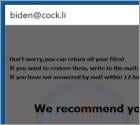

Come rimuovere il ransomware Biden

Cos'è Biden ransomware?

Scoperto dal ricercatore di malware Jakub Kroustek, Biden è un programma dannoso appartenente alla famiglia Dharma ransomware. Il ransomware Biden è progettato per crittografare i file (renderli inaccessibili ed inutili) e richiedere il pagamento per gli strumenti o software di decrittazione (recupero dell'accesso). Durante il processo di crittografia, i file interessati vengono rinominati seguendo questo schema: nome file originale, ID univoco assegnato alla vittima, indirizzo email dei criminali informatici ed estensione ".biden". Ad esempio, un file originariamente denominato "1.jpg" apparirà come qualcosa di simile a "1.jpg.id-1E857D00.[biden@cock.li].biden" - dopo la crittografia. Una volta completato questo processo, le note di riscatto vengono create in una finestra pop-up e nel file di testo "MANUAL.txt", che viene rilasciato sul desktop.

Altri articoli...

Pagina 313 di 611

<< Inizio < Prec. 311 312 313 314 315 316 317 318 319 320 Succ. > Fine >>