Evita di farti truffare da false email "Chase Bank Invoice".

![]() Scitto da Tomas Meskauskas il (aggiornato)

Scitto da Tomas Meskauskas il (aggiornato)

Che tipo di email è "Chase Bank Invoice"?

Dopo aver esaminato questa email "Chase Bank Invoice" (fattura da Chase Bank), abbiamo stabilito che si tratta di spam (posta indesiderata). È mascherata da fattura inviata dalla Chase Bank. L'obiettivo è indurre i destinatari a chiamare la falsa linea di supporto con l'intenzione di annullare la transazione di acquisto. Dopo la chiamata, la truffa mira a indurre le vittime a divulgare informazioni sensibili e a inviare denaro ai truffatori. È necessario sottolineare che questa email di spam non è in alcun modo associata all'attuale JPMorgan Chase Bank, N.A.

Panoramica della truffa via email "Chase Bank Invoice"

L'email spam con oggetto "Invoice Revised Service Payment" ("Pagamento del servizio rivisto con fattura") (può variare) viene presentata come una fattura inviata da Chase Bank. Il presunto pagamento riguarda la "Norton Device antivirus protection 2023" ("Protezione antivirus Norton Device 2023"), che viene quotata a 478,65 USD. La lettera ripete più volte le presunte linee di assistenza clienti per Chase. Incoraggia inoltre il destinatario a chiamare se non ha effettuato l'acquisto o se ritiene che l'addebito sia sospetto.

Come accennato nell'introduzione, tutte le informazioni fornite dall'email "Chase Bank Invoice" sono false e questa email non è associata a Chase Bank, Norton AntiVirus e al suo sviluppatore, Gen Digital, o ad altre entità legittime.

Dopo che il destinatario ha contattato i truffatori, è probabile che venga indotto a fornire informazioni vulnerabili o a inviare denaro ai criminali informatici.

È molto probabile che questa email di spam promuova una truffa sui rimborsi. Questi schemi implicano che i truffatori richiedano l'accesso remoto ai dispositivi delle vittime. Questo elemento chiave è condiviso con le truffe del supporto tecnico, di cui è possibile leggere ulteriori informazioni nei nostri articoli sui software di accesso remoto legittimi - UltraViewer e TeamViewer – comunemente utilizzati in questi schemi.

Nelle truffe sui rimborsi, la connessione remota serve ad aiutare la vittima nel falso processo di storno dell'addebito. I truffatori fingono di essere supporto e chiedono alla vittima di accedere al proprio conto bancario online (ad esempio Chase, ecc.).

I criminali utilizzano la funzionalità del programma remoto per oscurare lo schermo della vittima e chiederle di digitare l'importo del rimborso. E anche se non possono vedere, i truffatori modificano l'HTML del sito web o spostano fondi tra conti (ad esempio, dai risparmi agli assegni).

Quando lo schermo della vittima viene reso visibile, vede che sul suo conto è stata trasferita una somma notevolmente maggiore. Si tratta di una bufala, poiché entrambe le tecniche descritte in precedenza creano l'impressione di fondi aggiuntivi sul conto, ma nessuna delle due incide effettivamente sul denaro. I truffatori implorano quindi la vittima di restituire la franchigia.

Va sottolineato che non è stato assolutamente trasferito alcun denaro, pertanto la vittima, restituendo l'"excess" (l'eccedenza), invierà il proprio denaro.

Al fine di ridurre le possibilità di persecuzione e di recupero dei fondi da parte delle vittime, i truffatori scelgono metodi difficili da rintracciare per ottenere il denaro, come criptovalute, carte regalo, buoni prepagati, contanti nascosti in pacchi dall'aspetto innocente e spediti, ecc. Tieni presente che le vittime delle truffe con successo vengono spesso prese di mira ripetutamente.

È opportuno ricordare che tali truffe possono anche cercare dettagli di identificazione personale e informazioni finanziarie (ad esempio, dettagli della carta d'identità, foto/scansioni del passaporto, numeri di carta di credito, ecc.).

In sintesi, le vittime di messaggi di spam come "Chase Bank Invoice" potrebbero riscontrare gravi problemi di privacy, perdite finanziarie e persino furti di identità. Inoltre, consentire ai truffatori di accedere ai dispositivi da remoto comporta il rischio di infezioni del sistema.

Se hai già consentito ai criminali informatici di connettersi, devi prima disconnettere il dispositivo da Internet. Successivamente, disinstalla il programma di accesso remoto utilizzato, poiché i truffatori potrebbero non aver bisogno del tuo consenso per riconnettersi. Infine, esegui una scansione completa del sistema con un antivirus e rimuovi tutte le minacce rilevate.

Se ritieni che i tuoi dati privati siano stati divulgati (ad esempio, informazioni sulla carta d'identità, dettagli della carta di credito, ecc.), contatta immediatamente le autorità competenti. E se hai fornito le tue credenziali di accesso, cambia le password di tutti gli account possibilmente compromessi e informa il loro supporto ufficiale.

| Nome | "Chase Bank Invoice" spam email |

| Tipologia di minaccia | Phishing, truffe, ingegneria sociale, frode |

| Travestimento | Fattura di Chase Bank per un acquisto Norton AntiVirus. |

| Numero di telefono del falso supporto tecnico | +1(855) 773-1735, +1(408) 791-8286 |

| Sintomi | Perdita monetaria, acquisti online non autorizzati, password di account online modificate, furto di identità, accesso illegale al computer. |

| Metodi distributivi | Email ingannevoli, annunci pop-up online non autorizzati, tecniche di avvelenamento dei motori di ricerca, domini con errori di ortografia. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Campagne di spam in generale

Abbiamo indagato su innumerevoli e-mail di spam; "Alibaba", "DHL Agreement Documents", "Coetzee & Fisher Attorneys", "Oversea Credit Commission", e "American Express - Unusual Spending Activities Detected" sono solo alcune delle nostre ultime scoperte.

Vari schemi vengono promossi attraverso lo spam; oltre alle truffe sui rimborsi, altre truffe comuni includono supporto tecnico, sextortion, phishing, lotteria, eredità, ecc. Inoltre, le e-mail ingannevoli vengono utilizzate per diffondere malware.

Pertanto, data la diffusione della posta spam (indesiderata) e come viene ormai resa molto credibile, consigliamo vivamente di prestare attenzione alle email in arrivo, ai messaggi PM/DM, agli SMS e ad altri messaggi.

In che modo le campagne di spam infettano i computer?

Le campagne di spam vengono utilizzate per diffondere malware. Queste e-mail/messaggi possono includere file virulenti come allegati o collegamenti per il download. I file possono essere archivi (ZIP, RAR, ecc.), eseguibili (.exe, .run, ecc.), documenti (Microsoft Office, Microsoft OneNote, PDF, ecc.), JavaScript e così via.

Quando viene aperto un file infetto, viene avviata la catena di download / installazione del malware. Tuttavia, alcuni formati potrebbero richiedere azioni aggiuntive per attivare questi processi. Ad esempio, i file di Microsoft Office richiedono che gli utenti abilitino i comandi macro (ad esempio modifica/contenuto), mentre i documenti OneNote richiedono che facciano clic sul contenuto incorporato.

Come evitare l'installazione di malware?

È fondamentale trattare con cura le e-mail in arrivo, i messaggi diretti/primi messaggio, gli SMS e gli altri messaggi. Si sconsiglia di aprire allegati o collegamenti presenti in posta dubbia/irrilevante poiché possono essere dannosi. Ti consigliamo di utilizzare le versioni di Microsoft Office rilasciate dopo il 2010, poiché la loro modalità "Visualizzazione protetta" impedisce l'esecuzione automatica delle macro.

Va detto che il malware viene distribuito utilizzando vari metodi. Pertanto, consigliamo di prestare attenzione durante la navigazione poiché i contenuti online fraudolenti e pericolosi appaiono generalmente legittimi e innocui.

Inoltre, tutti i download devono essere eseguiti da fonti ufficiali e affidabili. Un altro consiglio è quello di attivare e aggiornare i programmi utilizzando funzioni/strumenti originali, poiché strumenti di attivazione illegali ("crack") e programmi di aggiornamento di terze parti possono contenere malware.

Dobbiamo sottolineare l'importanza di avere un antivirus affidabile installato e mantenuto aggiornato. È necessario utilizzare un software di sicurezza per eseguire scansioni regolari del sistema e rimuovere le minacce rilevate. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Testo presentato nella lettera email di spam "Chase Bank Invoice":

Subject: Invoice Revised Service Payment

CHASE

CUSTOMER HELPLINE

+1(855) 773-1735

INVOICE TO :

DEAR USER,

Date: 21-Dec-2023

Invoice: CHASE-F8JMC3

Description Norton Device antivirus protection 2023

Qty 01

Price $478.65

Total $478.65

Sub-total : $ 478.65

Tax : 00%

Payment Method - auto debit

Total : $478.65

Your transaction successfully

Processing

Chase Update Information :

This service message was sent to you as a Chase Bank customer to inform you about the transaction updates of your account.

Contact our head office at +1(408) 791-8286 if you did not make the above transaction or you find the debit suspicious.

CHASE

ADMINISTRATOR

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu:

- Cos'è "Chase Bank Invoice" spam email?

- Tipologie di email dannose.

- Come individuare un'email dannosa?

- Cosa fare se si è vittima di una truffa via email?

Tipologie di email dannose:

![]() Phishing Email

Phishing Email

Più comunemente, i criminali informatici utilizzano email ingannevoli per indurre gli utenti di Internet a divulgare le proprie informazioni private sensibili, ad esempio le informazioni di accesso a vari servizi online, account email o informazioni bancarie online.

Tali attacchi sono chiamati phishing. In un attacco di phishing, i criminali informatici di solito inviano un messaggio e-mail con il logo di un servizio popolare (ad esempio Microsoft, DHL, Amazon, Netflix), creano urgenza (indirizzo di spedizione errato, password scaduta, ecc.) e inseriscono un collegamento che sperano le loro potenziali vittime cliccheranno.

Dopo aver fatto clic sul collegamento presentato in tale messaggio di posta elettronica, le vittime vengono reindirizzate a un sito Web falso che sembra identico o estremamente simile a quello originale. Alle vittime viene quindi chiesto di inserire la password, i dettagli della carta di credito o altre informazioni rubate dai criminali informatici.

![]() Email con Allegati Pericolosi

Email con Allegati Pericolosi

Un altro popolare vettore di attacco è la posta indesiderata con allegati dannosi che infettano i computer degli utenti con malware. Gli allegati dannosi di solito contengono trojan in grado di rubare password, informazioni bancarie e altre informazioni sensibili.

In tali attacchi, l'obiettivo principale dei criminali informatici è indurre le loro potenziali vittime ad aprire un allegato di posta elettronica infetto. Per raggiungere questo obiettivo, i messaggi di posta elettronica di solito parlano di fatture, fax o messaggi vocali ricevuti di recente.

Se una potenziale vittima cade nell'esca e apre l'allegato, i suoi computer vengono infettati e i criminali informatici possono raccogliere molte informazioni sensibili.

Sebbene sia un metodo più complicato per rubare informazioni personali (filtri antispam e programmi antivirus di solito rilevano tali tentativi), in caso di successo, i criminali informatici possono ottenere una gamma molto più ampia di dati e possono raccogliere informazioni per un lungo periodo di tempo.

![]() Sextortion Email

Sextortion Email

Questo è un particolare tipo di phishing. In questo caso, gli utenti ricevono un'email in cui si afferma che un criminale informatico potrebbe accedere alla webcam della potenziale vittima e ha una registrazione video della propria masturbazione.

Per eliminare il video, alle vittime viene chiesto di pagare un riscatto (di solito utilizzando Bitcoin o un'altra criptovaluta). Tuttavia, tutte queste affermazioni sono false: gli utenti che ricevono tali email dovrebbero ignorarle ed eliminarle.

Come individuare un'email dannosa?

I criminali informatici cercano sempre di più di rendere credibili ed affidabili le loro email; ecco alcune cose a cui dovresti porre attenzione quando cerchi di individuare un'email di phishing:

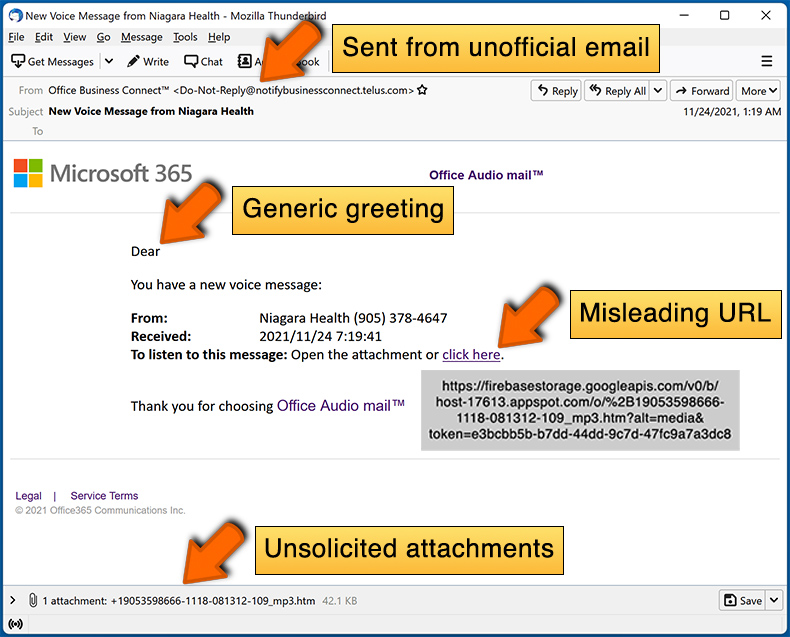

- Controlla l'indirizzo email del mittente ("da"): passa il mouse sull'indirizzo "da" e controlla se è legittimo. Ad esempio, se hai ricevuto un'email da Microsoft, assicurati di controllare se l'indirizzo email è @microsoft.com e non qualcosa di sospetto come @m1crosoft.com, @microsfot.com, @account-security-noreply.com, ecc.

- Controlla i saluti generici: se il messaggio di saluto nell'email è "Gentile utente", "Gentile @tuoemail.com", "Gentile cliente stimato", ciò dovrebbe destare sospetti. Più comunemente, le aziende ti chiamano per nome. La mancanza di queste informazioni potrebbe segnalare un tentativo di phishing.

- Controlla i collegamenti nell'email: passa il mouse sul collegamento presentato nell'email, se il collegamento che appare sembra sospetto, non fare clic su di esso. Ad esempio, se hai ricevuto un'email da Microsoft e il link nell'email mostra che andrà a firebasestorage.googleapis.com/v0... non dovresti fidarti. È meglio non fare clic su alcun collegamento nelle email, ma visitare il sito Web dell'azienda che ti ha inviato l'email.

- Non fidarti ciecamente degli allegati delle email: più comunemente, le aziende legittime ti chiederanno di accedere al loro sito Web e di visualizzare eventuali documenti sul sito; se hai ricevuto un'email con un allegato, è una buona idea scansionarla con un'applicazione antivirus. Gli allegati email infetti sono un vettore di attacco comune utilizzato dai criminali informatici.

Per ridurre al minimo il rischio di aprire email di phishing e di email dannose, ti consigliamo di utilizzare Combo Cleaner.

Esempi di email spam:

Cosa fare se si è vittima di una truffa via email?

- Se hai fatto clic su un collegamento in un'email di phishing e hai inserito la password, assicurati di modificare la password il prima possibile. Di solito, i criminali informatici raccolgono credenziali rubate e poi le vendono ad altri gruppi che le utilizzano per scopi dannosi. Se cambi la tua password in modo tempestivo, c'è la possibilità che i criminali non abbiano abbastanza tempo per fare danni.

- Se hai inserito i dati della tua carta di credito, contatta la tua banca il prima possibile e spiega la situazione. Ci sono buone probabilità che tu debba cancellare la tua carta di credito compromessa e ottenerne una nuova.

- Se noti segni di furto di identità, contatta immediatamente la Federal Trade Commission. Questa istituzione raccoglierà informazioni sulla tua situazione e creerà un piano di recupero personale.

- Se hai aperto un allegato dannoso, probabilmente il tuo computer è infetto, dovresti scansionarlo con un'applicazione antivirus affidabile. A questo scopo, consigliamo di utilizzare Combo Cleaner.

- Aiuta altri utenti di Internet - segnala le email di phishing ad: Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Domande Frequenti (FAQ)

Perché ho ricevuto questa email?

Le email spam non sono personali, nonostante i dettagli rilevanti inclusi in esse. Questa posta viene distribuita in operazioni massicce, quindi innumerevoli utenti ricevono messaggi identici.

Ho fornito le mie informazioni personali quando sono stato ingannato da questa email di spam, cosa devo fare?

Se hai fornito le tue credenziali di accesso, modifica le password di tutti gli account potenzialmente esposti e informa il loro supporto ufficiale. E se hai divulgato altri dati privati (ad esempio, dettagli della carta d'identità, scansioni/foto del passaporto, numeri di carta di credito, ecc.), contatta le autorità competenti.

Ho consentito ai criminali informatici di accedere da remoto al mio computer, cosa devo fare?

Se hai consentito ai criminali informatici di accedere al tuo dispositivo da remoto, disconnettilo da Internet. Successivamente, rimuovi il software di accesso remoto utilizzato dai criminali (ad esempio, UltraViewer, TeamViewer, AnyDesk, ecc.). Infine, esegui una scansione completa del sistema con un antivirus ed elimina tutte le minacce rilevate.

Ho letto un'email spam ma non ho aperto l'allegato, il mio computer è infetto?

No, semplicemente aprire/leggere un'email è innocuo. I dispositivi vengono infettati quando vengono aperti o cliccati allegati o collegamenti dannosi.

Ho scaricato e aperto un file allegato ad una email di spam, il mio computer è infetto?

Se il file aperto era un eseguibile (.exe, .run, ecc.) – molto probabilmente sì – il sistema era infetto. Tuttavia, avresti potuto evitare un'infezione se si fosse trattato di un documento (.doc, .xls, .one, .pdf, ecc.). Questi formati potrebbero richiedere azioni aggiuntive (ad esempio, abilitare i comandi macro, fare clic sul contenuto incorporato, ecc.) per avviare le catene di infezione del sistema.

Combo Cleaner rimuoverà le infezioni malware presenti negli allegati delle email?

Sì, Combo Cleaner è in grado di rilevare ed eliminare tutte le infezioni malware conosciute. Tieni presente che eseguire una truffa completa del sistema è essenziale poiché il software dannoso di fascia alta in genere si nasconde nelle profondità dei sistemi.

▼ Mostra Discussione