Come evitare di cadere in tentativi di phishing come l'e-mail truffa "Alibaba".

![]() Scitto da Tomas Meskauskas il (aggiornato)

Scitto da Tomas Meskauskas il (aggiornato)

Che tipo di email è "Alibaba"?

Dopo averla esaminata, abbiamo stabilito che questa email è un tentativo di phishing orchestrato da truffatori. L'intento fraudolento è indurre i destinatari ad accedere a un sito Web ingannevole e a divulgare informazioni personali. Questa email di phishing si maschera da comunicazione di Alibaba, una legittima multinazionale cinese nota per la sua attenzione all'e-commerce, alla vendita al dettaglio, a Internet e alla tecnologia.

Maggiori informazioni sull'email truffa "Alibaba".

Questa email di phishing, che sembra provenire da Alibaba, indica una notifica di richiesta da parte di un individuo di nome Alexander Yates. L'oggetto, "Alibaba Inquiry Notification" ("Notifica di richiesta Alibaba"), suggerisce una questione commerciale urgente. L'e-mail incoraggia il destinatario a contattare l'acquirente facendo clic sul pulsante "View Details" ("Visualizza dettagli").

Sottolinea l'importanza di risposte tempestive e professionali per migliorare le opportunità di comunicazione e transazione. Il messaggio menziona un foglio d'ordine, le specifiche del prodotto e un ordine di acquisto (PO). L'e-mail include anche informazioni di contatto, creando un aspetto ingannevole per indurre i destinatari a interagire con un sito Web falso e fornire informazioni sensibili.

Aprendo il collegamento fornito tramite il pulsante "Visualizza dettagli" ("查看详情"), viene visualizzato un modulo ingannevole, che richiede all'utente di inserire il proprio indirizzo e-mail, password e password e-mail per l'accesso. I truffatori utilizzano in modo improprio le informazioni raccolte tramite moduli ingannevoli impiegando varie attività fraudolente.

Una volta che gli utenti inseriscono i propri indirizzi e-mail e password, i truffatori ottengono l'accesso non autorizzato ai loro account, consentendo loro di sfruttare dati personali e commettere furti di identità. Ciò può portare a transazioni finanziarie non autorizzate, manipolazione di informazioni sensibili o compromissione di altri account online legati alle stesse credenziali.

Inoltre, le password e-mail ottenute possono essere sfruttate per ulteriori tentativi di phishing. I truffatori potrebbero utilizzare account di posta elettronica compromessi per inviare e-mail di phishing ai contatti della vittima, perpetuando il ciclo di inganno e potenzialmente inducendo gli altri a divulgare le proprie informazioni sensibili.

Nel complesso, le informazioni utilizzate in modo improprio diventano uno strumento a disposizione dei truffatori per condurre varie attività illecite, compromettendo la privacy e la sicurezza delle persone prese di mira.

| Nome | Alibaba Email Scam |

| Tipologia di minaccia | Phishing, truffe, ingegneria sociale, frode |

| Falsi proclami | Alexander Yates dagli Stati Uniti ti ha inviato una richiesta |

| Domini correlati | as19557[.]net |

| Nomi rilevati (as19557[.]net) | Avira (Malware), Combo Cleaner (Malware), ESET (Malware), G-Data (Malware), Sophos (Malware), Elenco completo dei rilevamenti (VirusTotal) |

| Travestimento | Notifica da Alibaba |

| Sintomi | Acquisti online non autorizzati, password di account online modificate, furto di identità, accesso illegale al computer. |

| Metodi distributivi | Email ingannevoli, annunci pop-up online non autorizzati, tecniche di avvelenamento dei motori di ricerca, domini con errori di ortografia. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Email di truffe simili in generale

Email di questo tipo condividono comunemente caratteristiche come oggetti urgenti o allettanti, richieste di informazioni sensibili e tattiche ingannevoli per imitare entità legittime. Spesso creano un senso di urgenza, spingendo i destinatari ad agire rapidamente.

Inoltre, queste e-mail di phishing contengono in genere collegamenti ipertestuali o allegati che, quando interagiscono, portano a siti Web falsi progettati per raccogliere informazioni personali o iniettare software dannoso. Esempi di email fraudolente simili sono "DHL Agreement Documents", "American Express - Unusual Spending Activities Detected", e "Payroll Sheet".

In che modo le campagne di spam infettano i computer?

Per distribuire malware tramite e-mail, gli autori delle minacce inviano e-mail che appaiono autentiche e urgenti, convincendo i destinatari a fare clic sui collegamenti incorporati o a scaricare gli allegati. Questa interazione innesca l'attivazione di malware, mettendo a repentaglio la sicurezza del computer dell'utente e provocando danni finanziari o di altro tipo.

Negli attacchi basati su e-mail, i criminali informatici spesso sfruttano diversi tipi di file, tra cui file eseguibili (.exe), file JavaScript (.js), documenti Microsoft Office (.doc, .docx, .xls, .xlsx), file ISO, file compressi (.zip, .rar), tra gli altri.

Come evitare l'installazione di malware?

Evita di fare clic su collegamenti o di scaricare allegati in e-mail non richieste, in particolare se sembrano inaspettati o richiedono un'azione immediata. Assicurarsi che tutto il software, incluso il sistema operativo, i programmi antivirus e le applicazioni, venga aggiornato regolarmente. Utilizza software antivirus e antimalware affidabili per una protezione avanzata.

Inoltre, evita siti Web discutibili e astieniti dall'interagire con popup sospetti, annunci, pulsanti "Download", notifiche da siti dubbi, ecc. Ottieni app e file esclusivamente da siti ufficiali e app store autorizzati e non scaricare mai software piratati o utilizzare strumenti di cracking.

Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Testo presentato nella lettera di posta elettronica "Alibaba":

Subject: [Alibaba Inquiry Notification]

Alexander Yates from United States has sent you an inquiry

Trade Center

重要提示 Notice

该买家隐藏了邮箱号码, 请勿直接回复该邮件! 您可以点击“View Details”联系到买家。

Email address of this buyer is hidden, please don't reply in email directly. You may contact with this buyer via 'View Details'.

Message Origin does not match Registered Location

[阿里巴巴提醒您] 及时、专业的回复有助于买家再次与您沟通,提升交易机会!

查看详情

Jacky Lui Alexander Yates Alexander Yates

尊敬的 ******** ,Hello ********

Thanks for your reply.

Here is our order sheet below to view our product specification and PO order, confirm the drawing of the product, See similar as attached image !

We want to make this order before 15th / March ..

Email Setting | Customer Services |

Help center | My AlibabaYou received this email because you are registered on Alibaba.com

Read our Privacy Policy and Terms of Use

Alibaba.com Hong Kong Limited.

26/F Tower One, Times Square, 1 Matheson Street, Causeway Bay, Hong Kong

Tel: (+852) 2215-5100

阿里巴巴香港有限公司

香港銅鑼灣勿地臣街1號時代廣場1座26樓

電話:(+852) 2215-5100

Sito web falso presentato in questa email:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu:

- Cos'è Campagna di phishing di Alibaba?

- Tipologie di email dannose.

- Come individuare un'email dannosa?

- Cosa fare se si è vittima di una truffa via email?

Tipologie di email dannose:

![]() Phishing Email

Phishing Email

Più comunemente, i criminali informatici utilizzano email ingannevoli per indurre gli utenti di Internet a divulgare le proprie informazioni private sensibili, ad esempio le informazioni di accesso a vari servizi online, account email o informazioni bancarie online.

Tali attacchi sono chiamati phishing. In un attacco di phishing, i criminali informatici di solito inviano un messaggio e-mail con il logo di un servizio popolare (ad esempio Microsoft, DHL, Amazon, Netflix), creano urgenza (indirizzo di spedizione errato, password scaduta, ecc.) e inseriscono un collegamento che sperano le loro potenziali vittime cliccheranno.

Dopo aver fatto clic sul collegamento presentato in tale messaggio di posta elettronica, le vittime vengono reindirizzate a un sito Web falso che sembra identico o estremamente simile a quello originale. Alle vittime viene quindi chiesto di inserire la password, i dettagli della carta di credito o altre informazioni rubate dai criminali informatici.

![]() Email con Allegati Pericolosi

Email con Allegati Pericolosi

Un altro popolare vettore di attacco è la posta indesiderata con allegati dannosi che infettano i computer degli utenti con malware. Gli allegati dannosi di solito contengono trojan in grado di rubare password, informazioni bancarie e altre informazioni sensibili.

In tali attacchi, l'obiettivo principale dei criminali informatici è indurre le loro potenziali vittime ad aprire un allegato di posta elettronica infetto. Per raggiungere questo obiettivo, i messaggi di posta elettronica di solito parlano di fatture, fax o messaggi vocali ricevuti di recente.

Se una potenziale vittima cade nell'esca e apre l'allegato, i suoi computer vengono infettati e i criminali informatici possono raccogliere molte informazioni sensibili.

Sebbene sia un metodo più complicato per rubare informazioni personali (filtri antispam e programmi antivirus di solito rilevano tali tentativi), in caso di successo, i criminali informatici possono ottenere una gamma molto più ampia di dati e possono raccogliere informazioni per un lungo periodo di tempo.

![]() Sextortion Email

Sextortion Email

Questo è un particolare tipo di phishing. In questo caso, gli utenti ricevono un'email in cui si afferma che un criminale informatico potrebbe accedere alla webcam della potenziale vittima e ha una registrazione video della propria masturbazione.

Per eliminare il video, alle vittime viene chiesto di pagare un riscatto (di solito utilizzando Bitcoin o un'altra criptovaluta). Tuttavia, tutte queste affermazioni sono false: gli utenti che ricevono tali email dovrebbero ignorarle ed eliminarle.

Come individuare un'email dannosa?

I criminali informatici cercano sempre di più di rendere credibili ed affidabili le loro email; ecco alcune cose a cui dovresti porre attenzione quando cerchi di individuare un'email di phishing:

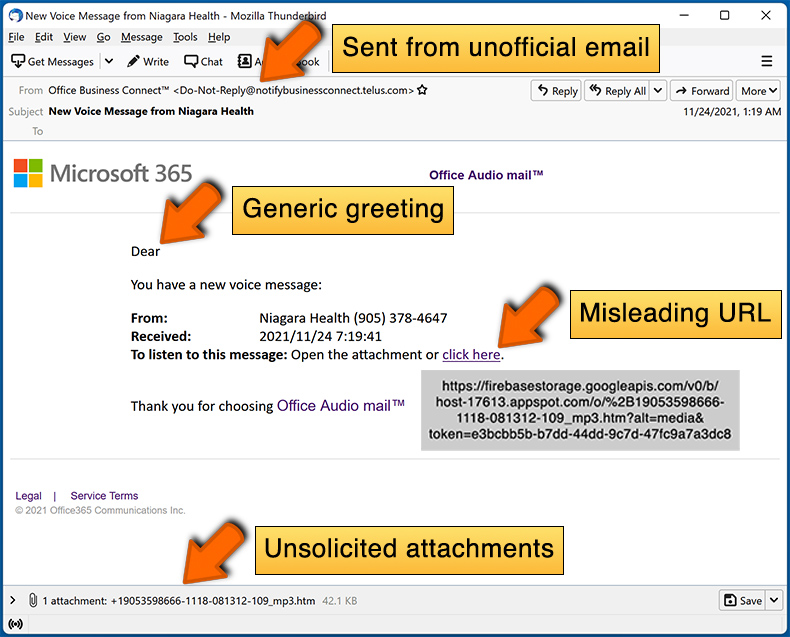

- Controlla l'indirizzo email del mittente ("da"): passa il mouse sull'indirizzo "da" e controlla se è legittimo. Ad esempio, se hai ricevuto un'email da Microsoft, assicurati di controllare se l'indirizzo email è @microsoft.com e non qualcosa di sospetto come @m1crosoft.com, @microsfot.com, @account-security-noreply.com, ecc.

- Controlla i saluti generici: se il messaggio di saluto nell'email è "Gentile utente", "Gentile @tuoemail.com", "Gentile cliente stimato", ciò dovrebbe destare sospetti. Più comunemente, le aziende ti chiamano per nome. La mancanza di queste informazioni potrebbe segnalare un tentativo di phishing.

- Controlla i collegamenti nell'email: passa il mouse sul collegamento presentato nell'email, se il collegamento che appare sembra sospetto, non fare clic su di esso. Ad esempio, se hai ricevuto un'email da Microsoft e il link nell'email mostra che andrà a firebasestorage.googleapis.com/v0... non dovresti fidarti. È meglio non fare clic su alcun collegamento nelle email, ma visitare il sito Web dell'azienda che ti ha inviato l'email.

- Non fidarti ciecamente degli allegati delle email: più comunemente, le aziende legittime ti chiederanno di accedere al loro sito Web e di visualizzare eventuali documenti sul sito; se hai ricevuto un'email con un allegato, è una buona idea scansionarla con un'applicazione antivirus. Gli allegati email infetti sono un vettore di attacco comune utilizzato dai criminali informatici.

Per ridurre al minimo il rischio di aprire email di phishing e di email dannose, ti consigliamo di utilizzare Combo Cleaner.

Esempi di email spam:

Cosa fare se si è vittima di una truffa via email?

- Se hai fatto clic su un collegamento in un'email di phishing e hai inserito la password, assicurati di modificare la password il prima possibile. Di solito, i criminali informatici raccolgono credenziali rubate e poi le vendono ad altri gruppi che le utilizzano per scopi dannosi. Se cambi la tua password in modo tempestivo, c'è la possibilità che i criminali non abbiano abbastanza tempo per fare danni.

- Se hai inserito i dati della tua carta di credito, contatta la tua banca il prima possibile e spiega la situazione. Ci sono buone probabilità che tu debba cancellare la tua carta di credito compromessa e ottenerne una nuova.

- Se noti segni di furto di identità, contatta immediatamente la Federal Trade Commission. Questa istituzione raccoglierà informazioni sulla tua situazione e creerà un piano di recupero personale.

- Se hai aperto un allegato dannoso, probabilmente il tuo computer è infetto, dovresti scansionarlo con un'applicazione antivirus affidabile. A questo scopo, consigliamo di utilizzare Combo Cleaner.

- Aiuta altri utenti di Internet - segnala le email di phishing ad: Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Domande Frequenti (FAQ)

Perché ho ricevuto questa email?

I truffatori utilizzano diffuse e-mail di phishing, inviando messaggi identici a migliaia di destinatari nel tentativo di indurre qualcuno a cadere nei loro schemi. Queste e-mail di phishing sono prive di personalizzazione, realizzate strategicamente per rivolgersi a un vasto pubblico e sfruttare individui ignari.

Ho fornito i miei dati personali quando sono stato ingannato da questa email, cosa devo fare?

Cambia la tua password, abilita l'autenticazione a due fattori se disponibile e monitora il tuo account per eventuali attività sospette. Inoltre, informa la piattaforma o il servizio pertinente dell'incidente per ulteriori indicazioni e per migliorare la sicurezza del tuo account.

Ho scaricato e aperto un file dannoso allegato a un'e-mail, il mio computer è infetto?

Se il file scaricato era un eseguibile, c'è una maggiore possibilità che il tuo computer venga infettato. Tuttavia, se si trattava di un file di documento come .pdf o .doc, la semplice apertura potrebbe non portare necessariamente a un'infezione.

Ho letto l'email ma non ho aperto l'allegato, il mio computer è infetto?

No, solo l'apertura di un'email non comporta danni. Le infezioni del sistema si verificano in genere quando si fa clic sui collegamenti all'interno dell'e-mail o si aprono file allegati.

Combo Cleaner rimuoverà le infezioni malware presenti negli allegati delle email?

Combo Cleaner è in grado di trovare ed eliminare tutte le infezioni malware conosciute. È importante riconoscere che il malware più avanzato tende a nascondersi in profondità all'interno del sistema. Pertanto, è importante eseguire una scansione completa del sistema con Combo Cleaner per garantire il rilevamento e l’eliminazione.

▼ Mostra Discussione