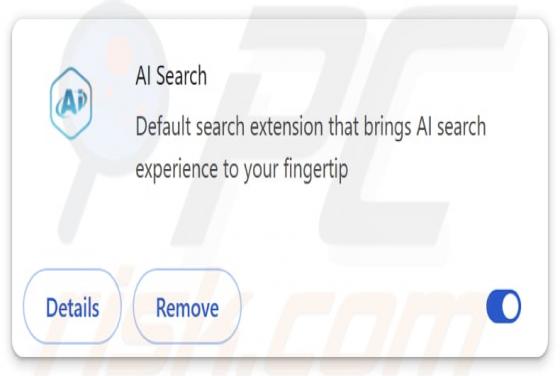

Reindirizzamento di Aisearchapp.net

Abbiamo testato aisearchapp.net e abbiamo scoperto che si tratta di un falso motore di ricerca promosso tramite un'estensione indesiderata. Tale estensione (chiamata AI Search) è un dirottatore del browser. Si sconsiglia di utilizzare motori di ricerca discutibili e dirottatori del browser, poiché