Guide per la rimozione di virus e spyware, istruzioni per la disinstallazione

Come eliminare i reindirizzamenti a searchesspace.com?

Cos'è searchesspace.com?

Identico a initialsite123.com, initialpage123.com, e molti altri, searchesspace.com è un falso motore di ricerca Internet che falsamente dice che migliora l'esperienza di navigazione su Internet con dei risultati di ricerca migliori. A giudicare dal solo aspetto, searchesspace.com potrebbe sembrare completamente appropriato e pratico. Tuttavia, gli utenti devono sapere che questo sito web è promosso tramite setup di download / installazione fasulli progettati per modificare le impostazioni dei browser web senza il consenso dell'utente. Oltre a ciò, searchesspace.com registra continuamente vari tipi di informazioni.

Come eliminare i reindirizzamenti a search.hr?

Cos'è search.hr?

search.hr si presenta come un motore di ricerca su Internet che migliora notevolmente l'esperienza di navigazione in Internet generando risultati migliori. A giudicare dal solo aspetto, search.hr potrebbe sembrare molto simile a siti come Google, Bing, Yahoo e altri motori di ricerca affidabili. Pertanto, molti utenti ritengono che search.hr sia anche legittimo e utile, tuttavia gli sviluppatori promuovono questo sito tramite download / installazioni canaglia che sfruttano i browser web e modificano varie opzioni senza il consenso. Inoltre, search.hr continua a registrare informazioni relative all'attività di navigazione Internet degli utenti.

Come eliminare i reindirizamenti a initialpage123.com?

Cos'è initialpage123.com?

Secondo gli sviluppatori, initialpage123.com è un motore di ricerca di alto livello che genera risultati di ricerca migliori e, pertanto, migliora l'esperienza di navigazione Internet dell'utente. Giudicando solo dall'aspetto, initialpage123.com si differenzia poco da Google, Yahoo, Bing e altri motori di ricerca legittimi. Per questo motivo, molti credono che initialpage123.com sia anche appropriato e pratico. Tuttavia, tenete presente che questo sito è stato progettato per raccogliere vari dati relativi all'attività di navigazione su Internet dell'utente. Inoltre, gli sviluppatori lo promuovono utilizzando implementazioni ingannevoli di download / installazione che sconfiggono le impostazioni dei browser web e modificano varie opzioni senza chiedere l'autorizzazione dell'utente.

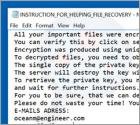

Salsa ransomware, istruzioni di rimozione

Cos'è Salsa?

Salsa è un virus ransomware che si infiltra furtivamente nel sistema e crittografa diversi file. Inoltre, Salsa aggiunge l'estensione ".salsa222" al nome di ogni file crittografato (ad esempio, "sample.jpg" viene rinominato in "sample.jpg.salsa222"). Dopo averlo fatto, Salsa cambia l'immagine del desktop della vittima e crea una cartella (" CLICK HERE TO UNLOCK YOUR FILES SALSA222" "CLICCA QUI PER ANNULLARE I TUOI FILE SALSA222", inserita in ogni directory contenente file crittografati) con un certo numero di file html. Ogni file html contiene lo stesso messaggio di richiesta riscatto, ma in una lingua diversa. Vale anche la pena ricordare che la variante inglese del messaggio di riscatto viene aperta ogni 60 secondi.

Come rimuovere Virus Found dal Mac?

Cos'è Virus Found?

"Virus Found"È un falso messaggio pop-up di errore visualizzato da un sito dannoso. Gli utenti spesso visitano questo sito inavvertitamente - vengono reindirizzati da vari programmi potenzialmente indesiderati (PUP). La ricerca mostra che i PUP si infiltrano sistemi senza consenso (il metodo "bundling"). Oltre a causare reindirizzamenti indesiderati, i PUP pubblicano annunci pubblicitari invadenti e registrano continuamente informazioni relative all'attività di navigazione Internet degli utenti.

MOLE ransomware, istruzioni di rimozione

Cos'è MOLE?

MOLE è un virus ransomware scoperto dal ricercatore di malware Brad Duncan. Questo virus viene distribuito tramite messaggi di posta elettronica spam - falsi avvisi di consegna USPS (ad esempio, "verifica nuovamente il tuo indirizzo di consegna", "abbiamo problemi di consegna del tuo pacco", "il nostro corriere USPS non può contattarti" ecc.). Il messaggio di posta elettronica contiene un collegamento a un sito web "Word Online" falso che contiene un errore che indica che un documento non può essere aperto e quindi le vittime devono scaricare un plug-in, che è in realtà un malware.

Come eliminare i reindirizzamenti a ourluckysites.com?

Cos'è ourluckysites.com?

ourluckysites.com è un falso motore di ricerca identico a initialsite123.com, initialpage123.com, hotweb360.com, e molti altri. Secondo gli sviluppatori, ourluckysites.com genera migliori risultati di ricerca, migliorando così l'esperienza di navigazione in Internet. Pertanto, molti utenti ritengono che ourluckysites.com sia anche legittimo e utile. Infatti, questo sito rogue registra varie informazioni sul sistema utente relative all'attività di navigazione in rete. Inoltre, gli sviluppatori lo promuovono usando schemi di download / installazione canaglia che modificano le impostazioni del browser senza il consenso dell'utente.

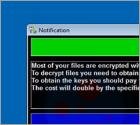

Wcry ransomware, istruzioni di rimozione

Cos'è Wcry?

Wcry è un virus ransomware scoperto dal ricercatore S!Ri. Una volta infiltratosi, Wcry cripta i file con la crittografia AES-128. Durante la crittografia, questo malware aggiunge ai nomi di file l'estensione ".wcry" (ad esempio, "sample.jpg" viene rinominato in "sample.jpg.wcry"). A seguito della crittografia, Wcry apre una finestra pop-up con un messaggio di richiesta di riscatto.

All_Your_Documents.rar ransomware, istruzioni di rimozione

Cos'è All_Your_Documents.rar?

All_Your_Documents.rar (conosciuto anche come ROSHALOCK 2.00) è ransomware-virus scoperto dal ricercatore di sicurezza Michael Gillespie. Come altri virus ransomware, All_Your_Documents.rar si infiltra nei sistemi senza il consenso degli utenti, tuttavia, non cripta i file - comprime tutti i file in un unico archivio protetto da password (denominatao 'All_Your_Documents.rar'). All_Your_Documents.rar quindi crea un file di testo ( "All Your Files in Archive!.txt") e lo colloca sul desktop.

Come rimuovere il dirottatore coolasearch.com dal Mac?

Cos'è coolasearch.com?

Identico a chumsearch.com, coolasearch.com è un falso motore di ricerca Internet che si presenta come uno strumento in grado di migliorare l'esperienza di navigazione web dell'utente, generando risultati di ricerca migliori. Queste affermazioni spesso inducono gli utenti a credere che coolasearch.com è del tutto appropriato e utile. Tuttavia, vale la pena ricordare che gli sviluppatori promuovono questo sito utilizzando dei set up canaglia di download / installazione che si impadroniscono dei browser web e di nascosto modificano diverse opzioni. Inoltre, coolasearch.com registra continuamente le varie informazioni relative alle attività di navigazione Internet dell'utente.

Altri articoli...

Pagina 506 di 614

<< Inizio < Prec. 501 502 503 504 505 506 507 508 509 510 Succ. > Fine >>