Guide per la rimozione di virus e spyware, istruzioni per la disinstallazione

Kirk ransomware, istruzioni di rimozione

Cos'è Kirk?

Kirk è un virus di tipo ransomware che sostiene di essere uno strumento di stress di rete chiamato "Low Orbital Ion Cannon". Questo ransomware è stato scoperto dal ricercatore di malware Jakub Kroustek. A seguito della sua infiltrazione, Kirk cripta i file e aggiunge ai nomi dei file l'estensione ".kirked" (ad esempio, 'sample.jpg' viene rinominato in 'sample.jpg.kirked'). Una finestra pop-up viene visualizzata e un file di testo ( "RANSOM_NOTE.txt") viene creato e collocato sul desktop. Entrambi contengono degli identici messaggi di richiesta riscatto. Questo virus crea anche un file chiamato "pwd", e lo mette in ogni cartella che contiene i dati crittografati. Questo file contiene la password della vittima, che è anche criptata.

LLTP ransomware, istruzioni di rimozione

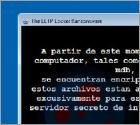

Cos'è LLTP?

LLTP è una versione aggiornata del ransomware VenusLocker. E' stato dapprima scoperto da un ricercatore di malware, che va sotto il nome di MalwareHunterTeam. Una volta infiltrato, LLTP cripta i file delle vittime attraverso gli algoritmi AES-256 e RSA-2048. Inoltre, LLTP rinominerà i file crittografati codificando i nomi dei file originali con lo schema Base64. Cambierà inoltre l'estensione del file in ".ENCRYPTED_BY_LLTP" o ".ENCRYPTED_BY_LLTPp" (a seconda del tipo di file). Ad esempio, "1.jpg" sarebbe rinominato in qualcosa come "MS5qcGcNCg0K.ENCRYPTED_BY_LLTPp". Dopo la crittografia dei file, LLTP cambia sfondo del desktop della vittima, apre una finestra pop-up e crea un file di testo ( "LEAME.txt", ponendolo sul desktop della vittima). Tutti e tre contengono messaggi di richiesta riscatto.

Lick ransomware, istruzioni di rimozione

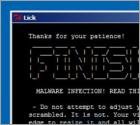

Cos'è Lick?

Lick è un visrus ransomware simile a Kirk. E' stato scoperto per la prima volta dal ricercatore Jakub Kroustek. Una volta infiltrato, Lick cripta i vari file e aggiunge ai nomi dei file l'estensione ".Licked". Ad esempio, "sample.jpg" viene rinominato in "sample.jpg.Licked". Dopo questo, Lick crea i seguenti file: 1) "Errorlog.txt", che contiene un messaggio di riscatto; 2) "stats.txt", contenente un elenco di file crittografati, e; 3) un file pwd, contenente una password di decrittazione, che è anche, purtroppo, crittografata.

Pay_creditcard ransomware, istruzioni di rimozione

Cos'è Pay_creditcard?

Pay_creditcard è un virus ransomware dscoperto da un ricercatore di malware, che va sotto il nome di MalwareHunterTeam. Questo malware è distributo attraverso il RIG Exploit Kit. Una volta infiltrato, Pay_creditcard cripta vari dati e aggiunge l'estensione ".crypted" al nome di ogni file compromesso. Dopo questo, Pay_creditcard apre una finestra pop-up (interfaccia simile al pop up di CTB-Locker) contenente un messaggio di richiesta riscatto. Inoltre, questo malware crea un collegamento al file index.html che punta a due diversi file .html ( "pay_creditcard.html" e "index.html"), collocati nella cartella" ... / Users / utente / AppData / Roaming / How_To_Decrypt_Files".

COme rimuovere Shoppinizer dal Mac?

Cos'è Shoppinizer?

Identico a Couponizer, My WebEnhancer, My ShopMate, e una serie di altre applicazioni canaglia, Shoppinizer è un'applicazione ingannevole che sostiene falsamente di far risparmiare tempo e denaro, fornendo coupon e la notifica delle offerte speciali / sconti disponibili all'interno di vari negozi on-line. Queste affermazioni spesso inducono gli utenti a credere che Shoppinizer sia legittimo e utile, tuttavia, questa applicazione di solito si infiltra nei sistemi senza permesso. Inoltre, offre invadenti annunci pubblicitari online e continuamente registra i dati relativi alle attività di navigazione degli internauti. Per queste ragioni, Shoppinizer è classificato come adware e un programma potenzialmente indesiderato (PUP).

Matrix ransomware, istruzioni di rimozione

Cos'è Matrix?

Matrix è un virus ransomware che crittografa i vari dati memorizzati sul computer della vittima. Tuttavia, vale la pena ricordare che Matrix ha ancora alcuni difetti - non crittografa tutti i file. Pertanto, ipotizziamo che Matrix ransomware sia ancora in sviluppo. Questo malware aggiunge l'estensione ".matrix" al nome di ogni file crittografato. Per esempio, "sample.jpg" viene rinominato in "sample.jpg.matrix". A seguito della crittografia, Matrix crea un file di testo "matrix.readme.rtf" (varianti più recenti hanno abbandonato il file "Readme-Matrix.rtf") e lo pongono in ogni cartella che contiene la richiesta di riscatto.

Rimozione di "The HoeflerText Font Wasn't Found"

Cos'è The HoeflerText Font Wasn't Found?

"The HoeflerText Font Wasn't Found" è un errore falso che sostiene che la vittima deve aggiornare Google Chrome Font Pack. Bisogna essere consapevoli del fatto che a differenza di altri errori falsi simili, "The HoeflerText Font Wasn't Found" non viene visualizzato da siti web dannosi. Invece, i criminali informatici dirottano su siti web legittimi scarsamente protetti (per lo più basati sul sistema di gestione dei contenuti WordPress) e iniettano un codice JavaScript che scombina il testo del sito. Le vittime sono quindi incoraggiate a scaricare un aggiornamento del pacchetto per poter visualizzare correttamente il sito. Tuttavia, invece di aggiornare i font, le vittime finiscono per infettare il sistema con virus ransomware.

Come rimuovere Couponizer dal Mac?

Cos'è Couponizer?

Couponizer è un'applicazione canaglia che pretende falsamente di far risparmiare tempo e denaro, fornendo coupon e notifiche di offerte speciali / sconti all'interno dei vari e-shop. Molti utenti credono che Couponizer è legittimo e utile, tuttavia, è classificato come un programma potenzialmente indesiderato (PUP) e adware. Ci sono tre ragioni principali per queste associazioni negative: 1) l'installazione invisibile senza il consenso; 2) il monitoraggio delle attività di navigazione degli internauti, e; 3) l'esposizione di invadenti annunci pubblicitari online.

Revenge ransomware, istruzioni di rimozione

Cos'è Revenge?

Revenge è una nuova variante del ransomware CryptoMix. E' anche molto simile a CryptoShield (un'altra variante di CryptoMix ransomware). I criminali diffondono Revenge attraverso RIG Exploit Kit. Essi hackerano vari siti web e iniettare un codice JavaScript che cerca vulnerabilità del computer del visitatore e tenta di installare Revenge ransomware. Una volta infiltrato, Revenge termina una serie di processi (al fine di ottenere l'accesso ai vari dati) e inizia la crittografia usando la crittografia AES-256. Inoltre, Revenge rinomina i file crittografati tramite il modello "[32_random_characters] .REVENGE". Per esempio, "sample.jpg" dovrebbe essere rinominato in qualcosa come "G89AL1H0PJM34GNHEQBYF2DAZM820K4L.REVENGE". Inoltre, Revenge esegue diversi comandi al fine di eliminare copie shadow del volume e disattivare Windows Recovery all'avvio. Dopo questo, Revenge creerà file di testo ("# !!! HELP_FILE !!! # .txt"), mettendo in ogni cartella che contiene i file crittografati.

Rimozione della truffa "Your Windows has been banned"

Cos'è "Your Windows has been banned"?

"Your Windows has been banned" o "This PC has been Blocked" è un falso messaggio di errore che sostiene che l'utente abbia violato i termini di utilizzo di Microsoft. Bisogna essere consapevoli, tuttavia, che questa è semplicemente una truffa che blocca lo schermo del computer e incoraggia le vittime a contattare i "tecnici di Microsoft", che si suppone contribuiscano alla soluzione del problema.

Altri articoli...

Pagina 503 di 610

<< Inizio < Prec. 501 502 503 504 505 506 507 508 509 510 Succ. > Fine >>