Microsoft Has Blocked The Computer Truffa

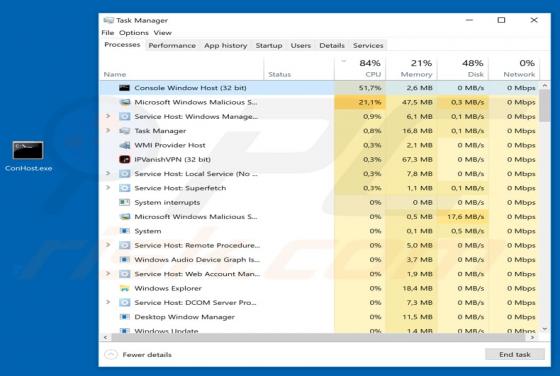

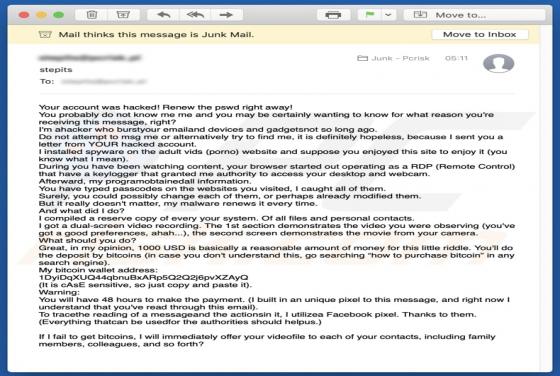

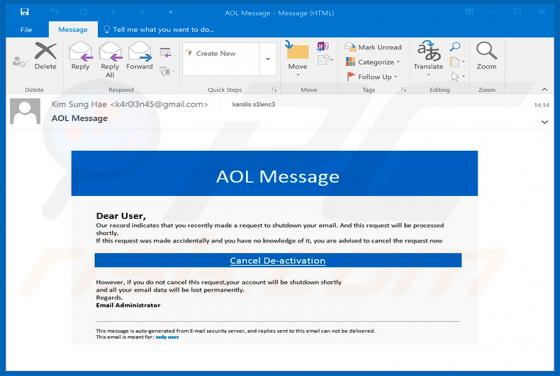

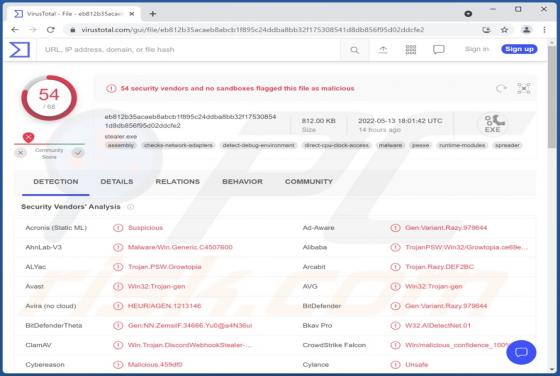

Simile a "Microsoft Security Alert", "Suspicious Connection", "Firewall Breach Detected", e molti altri, "Microsoft Has Blocked The Computer" è un falso messaggio di errore visualizzato da un sito Web ingannevole. La ricerca mostra che gli utenti vengono spesso reindirizzati a questo sito Web da