Come rimuovere il Trojan bancario Javali

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che cos'è Javali?

I trojan bancari sono programmi dannosi che, una volta installati sul computer della vittima, creano botnet, rubano credenziali, iniettano codice dannoso nei browser web o rubano denaro. Javali (noto anche come Ousaban) è un Trojan bancario che colpisce gli utenti delle istituzioni finanziarie dell'America Latina.

Le ricerche mostrano che questo Trojan viene distribuito utilizzando link e allegati dannosi nelle e-mail di malspam. Se c'è qualche motivo per credere che il Trojan Javali sia installato sul sistema operativo, rimuovetelo immediatamente.

Panoramica del Trojan bancario Javali

Questo Trojan bancario prende di mira gli utenti di Bittrex (un sito web di criptovalute) e Mercado Pago (una piattaforma di pagamento digitale), tuttavia è molto probabile che prenda di mira anche gli utenti di altre soluzioni di pagamento, siti di criptovalute, ecc.

Javali ruba le credenziali di accesso dai siti web aperti con Mozilla Firefox, Google Chrome, Internet Explorer e Microsoft Edge e dalle applicazioni bancarie (finanziarie) aperte. I criminali informatici che si celano dietro Javali tentano di rubare informazioni personali (nomi utente, indirizzi e-mail, password o altre credenziali di accesso) che possono utilizzare per dirottare gli account, che poi utilizzano impropriamente per effettuare acquisti e transazioni fraudolente.

Invece di utilizzare effettivamente gli account rubati, i criminali informatici spesso li vendono a terzi (altri criminali informatici).

Gli utenti con computer infettati dal Trojan bancario Javali hanno maggiori probabilità di subire perdite monetarie, tuttavia, se i criminali informatici riescono a dirottare altri account (ad esempio, e-mail, account di social media) utilizzando le credenziali ottenute, possono causare danni ancora maggiori. Alcune persone utilizzano credenziali identiche per più account e i criminali ne approfittano.

| Nome | Javali (Ousaban) malware bancario |

| Tipo di minaccia | Trojan, virus che ruba le password, malware bancario, spyware. |

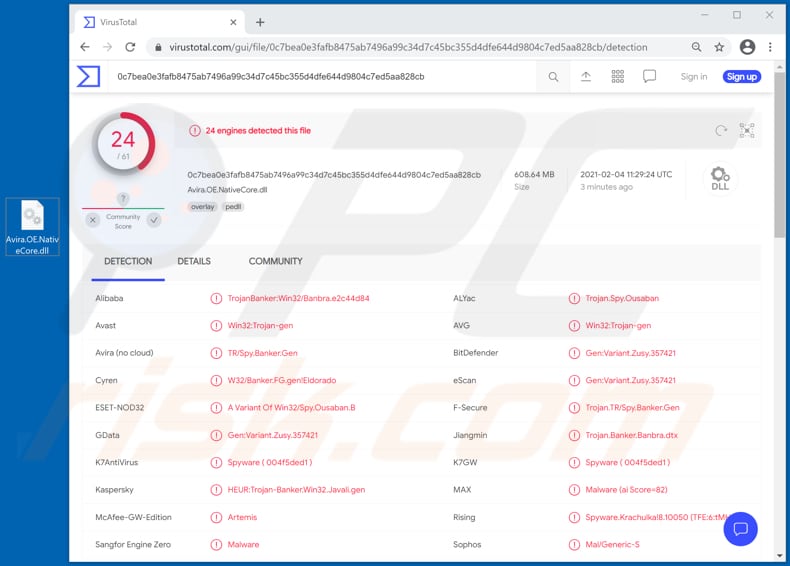

| Nomi di rilevamento | Avast (Win32:Trojan-gen), BitDefender (Gen:Variant.Zusy.357421), ESET-NOD32 (Una variante di Win32/Spy.Ousaban.B), Kaspersky (HEUR:Trojan-Banker.Win32.Javali.gen), Symantec (Trojan.Gen.MBT), Elenco completo (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto non sono visibili sintomi particolari su un computer infetto. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, software "craccato". |

| Danni | Furto di password e informazioni bancarie, furto di identità, aggiunta del computer della vittima a una botnet. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Altri trojan

Altri esempi di Trojan bancari sono Ursnif, Mekotio, ZeuS Panda e Dridex. Come già detto, questo malware viene utilizzato per iniettare codice nei browser, rubare denaro e credenziali e creare botnet.

In genere, questi Trojan vengono eseguiti furtivamente in background e quindi è molto probabile che la maggior parte delle vittime non si accorga che il proprio computer è stato infettato da Trojan bancari, finché non è troppo tardi.

Questo particolare Trojan bancario (Javali) viene distribuito tramite malspam.

Come si è infiltrato Javali nel mio computer?

Le ricerche dimostrano che, per distribuire Javali, i criminali informatici inviano e-mail contenenti un file Microsoft Installer (MSI) dannoso con un Visual Basic Script incorporato, che si connette a un server remoto (C2) e recupera un pacchetto di file di archivio (ZIP). Questo archivio contiene diversi altri file, tra cui un payload dannoso che ruba alle vittime informazioni finanziarie (credenziali di accesso a siti di criptovalute e app bancarie).

Alcuni esempi di altri file che i criminali informatici inviano via e-mail sono documenti Microsoft Office e PDF, file eseguibili (.exe), JavaScript e archivi (ZIP, RAR).

Si noti che i documenti dannosi aperti con Microsoft Office 2010 o versioni più recenti installano il software dannoso solo se gli utenti abilitano i comandi macro (abilitazione della modifica/contenuto). Queste versioni includono la modalità "Visualizzazione protetta", che non consente ai documenti dannosi aperti di installare automaticamente il malware. Le versioni precedenti non includono questa funzione e installano software dannoso senza chiedere il permesso.

Come evitare l'installazione di malware

Per evitare la diffusione di malware attraverso la posta indesiderata, si consiglia vivamente di non aprire messaggi di posta elettronica sospetti o irrilevanti, in particolare quelli che contengono allegati o link.

Inoltre, utilizzate le versioni di Microsoft Office rilasciate dopo il 2010. I programmi dannosi proliferano anche attraverso canali di download non affidabili (ad esempio, siti di file-hosting non ufficiali e gratuiti, reti di condivisione Peer-to-Peer e altri downloader di terze parti), strumenti di attivazione del software illegali ("cracking") e falsi programmi di aggiornamento.

Pertanto, scaricare solo da fonti ufficiali/verificate e attivare e aggiornare il software con strumenti/funzioni forniti da sviluppatori legittimi.

Per garantire l'integrità del dispositivo e la privacy dell'utente, installare e tenere aggiornata una suite antivirus/antispyware affidabile. Inoltre, utilizzare questi programmi per eseguire scansioni regolari del sistema e rimuovere le minacce rilevate/potenziali.

Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

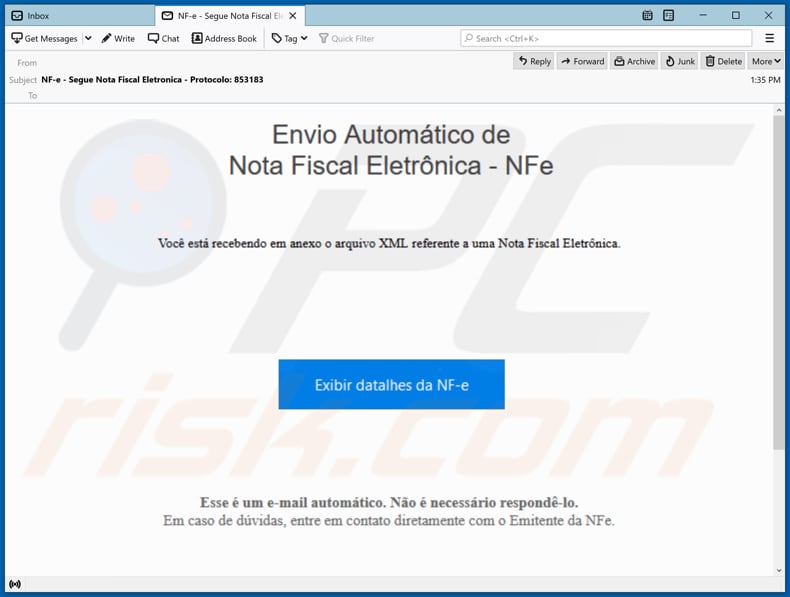

Email di malspam utilizzata per distribuire Javali:

Testo contenuto in questa email:

Asunto: NF-e - Segue Nota Fiscal Eletronica - Protocolo: 853183

Envío Automático de

Nota Fiscal Electrónica - NFeUsted está recibiendo en anexo el archivo XML referente a una Nota Fiscal Electrónica.

Exibir detalhes da NF-e

Este es un correo electrónico automático. No es necesario responderlo.

En caso de dudas, póngase en contacto directamente con el remitente de NFe.

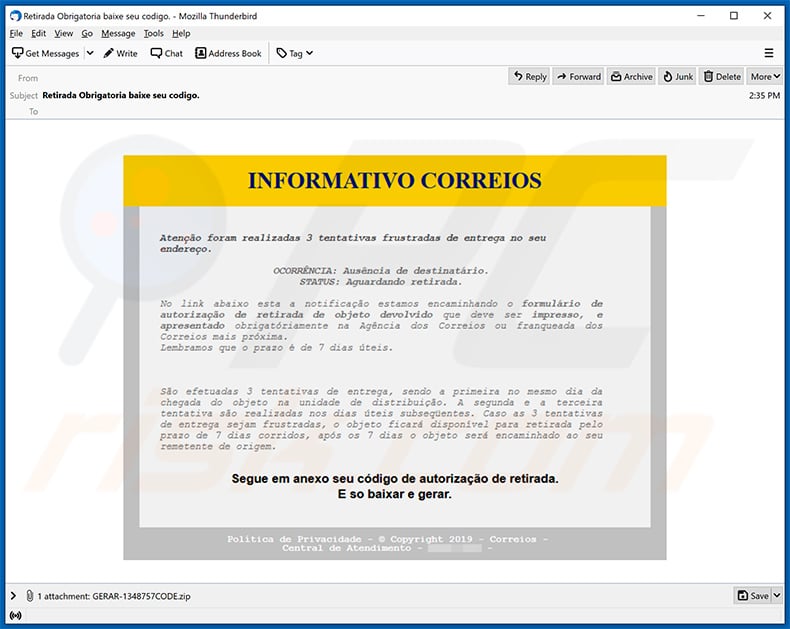

Un'altra e-mail di spam che diffonde il malware Javali (Ousaban):

Testo presentato all'interno:

Asunto: Retirada Obrigatoria baixe seu codigo.

CORRECCIONES INFORMATIVAS

Atenção foram realizadas 3 tentativas frustradas de entrega no seu endereço.OCORRÊNCIA: Ausência de destinatário.

STATUS: Aguardando retirada.No link abaixo esta a notificação estamos encaminhando o formulário de autorização de retirada de objeto devolvido que deve ser impresso, e apresentado obrigatóriamente na Agência dos Correios ou franqueada dos Correios mais próxima.

Lembramos que o prazo é de 7 dias úteis.Se realizarán 3 intentos de entrega, siendo el primero el mismo día de la entrega del objeto en la unidad de distribución. La segunda y la tercera tentativa se realizan en los días posteriores. En caso de que las 3 tentativas de entrega se frustren, el objeto estará disponible para su retirada durante el plazo de 7 días corridos, transcurridos los 7 días el objeto será enviado a su remitente de origen.

Siga en el anexo su código de autorización de retirada.

E so baixar e gerar.Política de Privacidad - © Copyright 2019 - Correios - Central de Atendimento

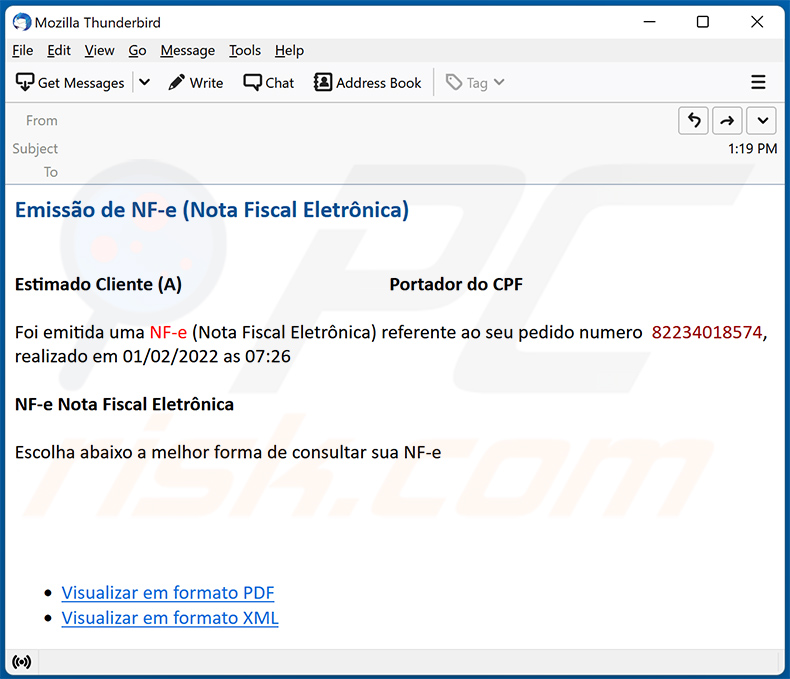

Ancora un esempio di e-mail di spam che diffonde il trojan bancario Javali:

Testo presentato all'interno:

Emissão de NF-e (Nota Fiscal Eletrônica)

Estimado Cliente (A) Portador del CPFSe ha emitido una NF-e (Nota Fiscal Electrónica) referente a su pedido número 82234018574, realizado el 01/02/2022 a las 07:26

NF-e Nota Fiscal Electrónica

Consulte aquí la mejor forma de consultar su NF-e

Visualizar en formato PDF

Visualizar en formato XML

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Che cos'è Javali?

- PASSO 1. Rimozione manuale del malware Javali.

- PASSO 2. Verificare che il computer sia pulito.

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio lasciare che siano i programmi antivirus o anti-malware a farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner.

Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 8: Avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC" selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con collegamento in rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 10: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionate "Impostazioni di avvio" e fate clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con collegamento in rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Annotate il percorso completo e il nome del file. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (in questo modo si assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere qualsiasi malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il computer sia privo di infezioni da malware, si consiglia di eseguire una scansione con Combo Cleaner.

Domande frequenti (FAQ)

Il mio computer è infettato dal malware Javali, devo formattare il dispositivo di archiviazione per eliminarlo?

Per rimuovere Javali dal computer, è possibile formattare il dispositivo di archiviazione, ma questo eliminerà tutti i dati insieme al malware. Un metodo più efficiente è quello di utilizzare uno strumento anti-malware affidabile come Combo Cleaner, in grado di identificare e rimuovere il malware senza intaccare i vostri file.

Quali sono i maggiori problemi che il malware può causare?

Il malware può rubare le informazioni personali, causare danni finanziari e portare al furto di identità. Può anche danneggiare il sistema, consentire agli hacker un accesso non autorizzato al computer, infettare altri dispositivi e iniettare altro software dannoso nei computer già compromessi.

Qual è lo scopo del Trojan bancario Javali?

Javali è un Trojan bancario che prende di mira gli utenti di siti come Bittrex e Mercado Pago e ruba le credenziali di accesso dai browser e dalle app finanziarie.

Come si è infiltrato Javali nel mio computer?

Il malware Javali si diffonde principalmente attraverso link e allegati dannosi nelle e-mail ingannevoli. Inoltre, può essere distribuito tramite software pirata, truffe di assistenza tecnica, pagine web ingannevoli, pubblicità dannose e canali simili.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è in grado di rilevare ed eliminare la maggior parte delle infezioni da malware conosciute. Tuttavia, le minacce avanzate spesso si nascondono in profondità nel sistema, quindi l'esecuzione di una scansione completa del sistema è essenziale per un rilevamento e una rimozione accurati.

▼ Mostra Discussione