Starcat (.starcat) ransomware virus - opzioni di rimozione e decriptazione

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Starcat?

La scoperta di Starcat è avvenuta durante l'ispezione dei campioni di malware inviati a VirusTotal. Esaminando Starcat, abbiamo concluso che si tratta di un ransomware che cripta i file (e li rende nascosti dopo la criptazione) sul dispositivo infetto.

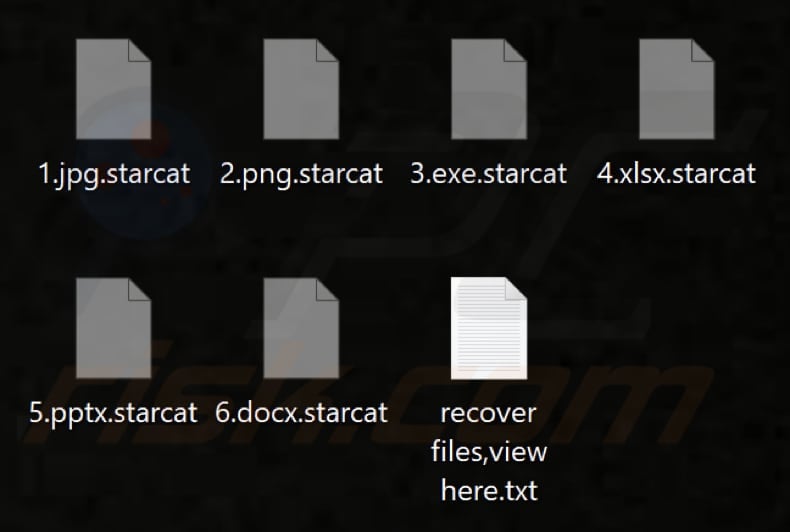

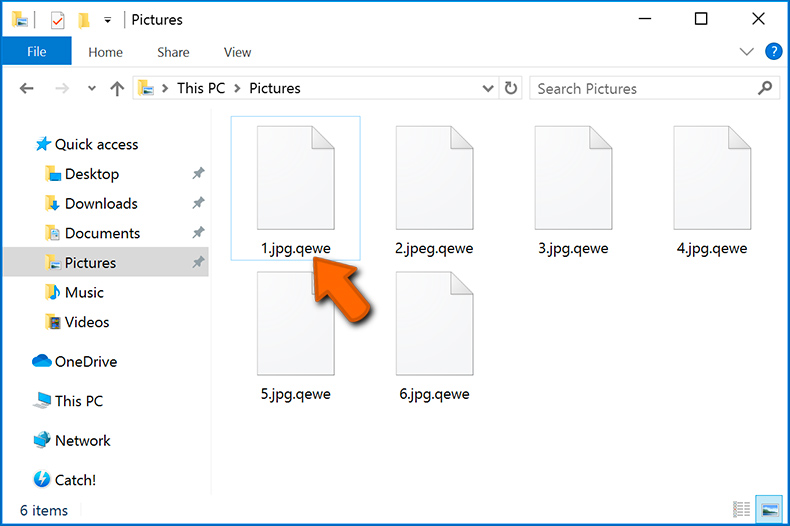

Inoltre, Starcat cambia lo sfondo del desktop, crea una nota di riscatto ("recover files,view here.txt") e aggiunge l'estensione ".starcat" ai nomi dei file. Ad esempio, rinomina "1.jpg" in "1.jpg.starcat", "2.png" in "2.png.starcat" e così via.

Schermata dei file crittografati da questo ransomware:

Panoramica della nota di riscatto Starcat

La nota di riscatto è scritta in diverse lingue (inglese, russo, cinese, tedesco, giapponese, francese, coreano, portoghese, tailandese, ebraico, spagnolo, italiano e arabo). Informa la vittima che tutti i suoi file sono stati criptati utilizzando l'algoritmo CHACHA20+RSA4096 e che anche la chiave di decriptazione è criptata con RSA16384.

Dice che solo gli aggressori possono decriptare i file e chiede alla vittima di pagare 5.000 dollari in XMR (Monero) entro sette giorni. Avverte che se il riscatto non verrà pagato, la chiave verrà eliminata e i file saranno resi pubblici. Infine, la nota fornisce un indirizzo e-mail (cos.luise@gmx.com) per il contatto e un indirizzo di portafoglio Monero per il pagamento.

Ulteriori dettagli sul ransomware

Le vittime di attacchi ransomware in genere non possono decriptare i loro file senza il coinvolgimento dei criminali informatici. Non è consigliabile pagare gli aggressori, poiché non vi è alcuna garanzia che essi forniscano effettivamente gli strumenti di decrittografia. Il pagamento per il recupero dei dati può essere evitato se la vittima dispone di backup dei dati o di accesso a strumenti di decrittografia di terze parti.

Inoltre, è essenziale rimuovere il ransomware dai sistemi infetti il prima possibile. Se non viene rimosso, il malware può criptare altri file e diffondersi ad altri dispositivi della rete locale.

Ransomware in generale

Esistono numerosi esempi di varianti di ransomware, tuttavia lo scopo della maggior parte degli attacchi ransomware è quello di estorcere denaro alle vittime. Purtroppo, le vittime sono spesso costrette a pagare per gli strumenti di decrittazione, poiché gli aggressori sono gli unici a possederli.

Pertanto, è consigliabile eseguire regolarmente il backup dei file e conservarli su un server remoto o su un dispositivo di archiviazione scollegato per evitare perdite in caso di attacco ransomware. Esempi di diverse varianti di ransomware sono Gengar, RedLocker e Help_restoremydata.

Come ha fatto il ransomware a infettare il mio computer?

I criminali informatici spesso distribuiscono il ransomware tramite siti web loschi che ospitano software pirata, strumenti di cracking, generatori di chiavi o truffe di assistenza tecnica. Gli utenti diventano vittime di attacchi ransomware dopo aver scaricato ed eseguito il ransomware sul proprio computer.

Inoltre, gli attori delle minacce possono sfruttare le vulnerabilità dei sistemi operativi o dei programmi obsoleti e utilizzare pubblicità dannose, unità USB infette, reti P2P, siti web compromessi, downloader di terze parti e canali simili per distribuire il ransomware.

| Nome | Starcat virus |

| Tipo di minaccia | Ransomware, virus crittografico, blocco dei file |

| Estensione file criptati | .starcat |

| Messaggio di richiesta di riscatto | recover files,view here.txt |

| È disponibile un decriptatore gratuito? | No |

| Importo del riscatto | 5.000 dollari in XMR (Monero) |

| Indirizzo del portafoglio Monero |

48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYb v6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai |

| Contatto criminale informatico | cos.luise@gmx.com |

| Nomi dei rilevamenti | Avast (FileRepMalware [Misc]), Combo Cleaner (Dump:Generic.Ransom.Spora.01F280B9), Emsisoft (Dump:Generic.Ransom.Spora.01F280B9 (B)), Kaspersky (Trojan.Win32.Agent.xbuthd), Microsoft (Program:Win32/Wacapew.C!ml), Elenco completo dei rilevamenti (VirusTotal) |

| Sintomi | Impossibile aprire i file memorizzati sul computer, i file precedentemente funzionanti hanno ora un'estensione diversa (ad esempio, my.docx.locked). Sul desktop viene visualizzato un messaggio di richiesta di riscatto. I criminali informatici chiedono il pagamento di un riscatto (solitamente in bitcoin) per sbloccare i file. |

| Informazioni aggiuntive | I file vengono nascosti dopo la crittografia |

| Metodi di distribuzione | Allegati email infetti (macro), siti web torrent, annunci malevoli. |

| Danni | Tutti i file vengono crittografati e non possono essere aperti senza pagare un riscatto. Insieme all'infezione da ransomware possono essere installati altri trojan e malware che rubano le password. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Come proteggersi dalle infezioni da ransomware?

Scaricate sempre applicazioni e file da fonti affidabili, come le pagine web ufficiali o gli app store. Non scaricate software pirata né utilizzate strumenti di cracking. Fate attenzione alle e-mail provenienti da mittenti sconosciuti, in particolare a quelle che contengono link o allegati inaspettati o irrilevanti.

Evitate di cliccare su pop-up, annunci e link di siti web dubbi e non permettete ai siti sospetti di mostrare notifiche. Aggiornare regolarmente il sistema operativo e il software e utilizzare uno strumento di sicurezza affidabile per proteggere il sistema e rimuovere le minacce.

Se il vostro computer è già stato infettato da Starcat, vi consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente questo ransomware.

La nota di riscatto di Starcat, "recover files,view here.txt" (GIF):

Testo presentato nel file di testo del ransomware Starcat:

hello, my friend! we have encrypted all your computer files. please do not use antivirus software, otherwise your files will never be recovered. the encryption algorithm uses CHACHA20+RSA4096, and your key is encrypted using RSA16384. in this world, no one can decrypt your files except us. even if you use a supercomputer, you cannot decrypt the files. how to get the files back? you must pay us $5,000 worth of XMR to decrypt your files. you can search for monero virtual currency on google, and then you can see its price and how to trade virtual currency. you only have 7 chances to send us emails, so don't try to bargain with us, it will be bad for you it doesn't help at all, but will only irritate us. if you don't complete the transaction within 7 days, we will delete your key and make all your files public! of course, you can send us 3 files less than 3mb, and we will decrypt them for free. after the decryption is completed, please send the XMR to the address we provide. when sending an email, send us your key and your transaction record together. after we receive your request, we will complete your request within 24 hours. i wish you a happy life!

our email: cos.luise@gmx.com

our XMR address: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

your rsa public key:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----your rsa private key: please pull the text to the bottom for viewing

Здравствуй, друг! мы зашифровали все ваши компьютерные файлы. Пожалуйста, не используйте антивирусное программное обеспечение, иначе ваши файлы никогда не будут восстановлены. алгоритм шифрования использует CHACHA20+RSA4096, а ваш ключ зашифрован с помощью RSA16384. в этом мире никто кроме нас не сможет расшифровать ваши файлы. Даже если вы используете суперкомпьютер, вы не сможете расшифровать файлы. как вернуть файлы? вы должны заплатить нам XMR на сумму 5000 долларов за расшифровку ваших файлов. Вы можете найти виртуальную валюту Monero в Google, а затем увидеть ее цену и способы торговли виртуальной валютой. у вас есть только 7 шансов отправить нам электронное письмо, поэтому не пытайтесь торговаться с нами, это будет плохо для вас, это совсем не поможет, а только разозлит нас. Если вы не завершите транзакцию в течение 7 дней, мы удалим ваш ключ и сделаем все ваши файлы общедоступными! Конечно, вы можете отправить нам 3 файла размером менее 3 Мб, и мы их бесплатно расшифруем. После завершения расшифровки отправьте XMR на указанный нами адрес. при отправке электронного письма отправьте нам свой ключ и запись транзакции вместе. после получения вашего запроса мы выполним ваш запрос в течение 24 часов. желаю тебе счастливой жизни!

наша электронная почта: cos.luise@gmx.com

наш адрес XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

ваш открытый ключ RSA:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----ваш закрытый ключ RSA: Перейти внизу, посмотреть.

朋友你好!我們已經加密了您所有的電腦檔案。請不要使用防毒軟體,否則您的檔案將永遠無法恢復。加密演算法使用CHACHA20+RSA4096,你的金鑰使用RSA16384加密。在這個世界上,除了我們之外,沒有人可以解密您的檔案。即使您使用超級計算機,也無法解密檔案。如何取回文件?您必須向我們支付價值 5,000 美元的 XMR 才能解密您的檔案。您可以在谷歌上搜尋門羅幣虛擬貨幣,然後您可以看到它的價格以及如何交易虛擬貨幣。您只有 7 次向我們發送電子郵件的機會,所以不要試圖與我們討價還價,這對您來說沒有任何幫助,只會激怒我們。如果您在 7 天內未完成交易,我們將刪除您的金鑰並公開您的所有文件!當然,您可以向我們發送3個小於3mb的文件,我們將免費解密它們。解密完成後,請將XMR發送至我們提供的地址。發送電子郵件時,請將您的金鑰和交易記錄一起發送給我們。我們收到您的請求後,將在 24 小時內完成您的請求。祝您生活愉快!

我們的電子郵件:cos.luise@gmx.com

我們的XMR地址:48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

您的 rsa 公鑰:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----您的 rsa 私鑰:到底部查看鑰匙

Hallo mein Freund! Wir haben alle Ihre Computerdateien verschlüsselt. Bitte verwenden Sie keine Antivirensoftware, da Ihre Dateien sonst nie wiederhergestellt werden können. Der Verschlüsselungsalgorithmus verwendet CHACHA20+RSA4096 und Ihr Schlüssel wird mit RSA16384 verschlüsselt. Auf dieser Welt kann niemand außer uns Ihre Dateien entschlüsseln. Selbst wenn Sie einen Supercomputer verwenden, können Sie die Dateien nicht entschlüsseln. Wie bekomme ich die Dateien zurück? Sie müssen uns XMR im Wert von 5.000 US-Dollar zahlen, um Ihre Dateien zu entschlüsseln. Sie können auf Google nach der virtuellen Währung Monero suchen und dann den Preis sehen und erfahren, wie Sie mit der virtuellen Währung handeln können. Sie haben nur 7 Möglichkeiten, uns E-Mails zu senden, also versuchen Sie nicht, mit uns zu verhandeln, das wäre schlecht für Sie, es hilft überhaupt nicht, sondern wird uns nur irritieren. Wenn Sie die Transaktion nicht innerhalb von 7 Tagen abschließen, löschen wir Ihren Schlüssel und machen alle Ihre Dateien öffentlich! Selbstverständlich können Sie uns auch 3 Dateien mit einer Größe von weniger als 3 MB zusenden und wir entschlüsseln diese kostenlos. Nachdem die Entschlüsselung abgeschlossen ist, senden Sie bitte das XMR an die von uns angegebene Adresse. Wenn Sie eine E-Mail senden, senden Sie uns bitte Ihren Schlüssel und Ihre Transaktionsaufzeichnung zusammen. Nachdem wir Ihre Anfrage erhalten haben, werden wir Ihre Anfrage innerhalb von 24 Stunden bearbeiten. Ich wünsche dir ein glückliches Leben!

unsere E-Mail: cos.luise@gmx.com

unsere XMR-adresse: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

Ihr öffentlicher RSA-Schlüssel:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----Ihr privater RSA-Schlüssel: Bitte ziehen Sie den Text zum Anzeigen nach unten

こんにちは、友よ!あなたのコンピュータファイルはすべて暗号化しました。ウイルス対策ソフトウェアは使用しないでください。そうしないと、ファイルは回復されません。暗号化アルゴリズムはchacha20 + RSA4096を使用し、キーはRSA16384を使用して暗号化されます。この世界では、私たち以外の誰もあなたのファイルを復号化できません。スーパーコンピューターを使用しても、ファイルを復号化することはできません。ファイルを取り戻すには?ファイルを復号化するには、5,000ドル相当のXMRを支払う必要があります。Googleでmonero仮想通貨を検索すると、その価格と仮想通貨の取引方法を確認できます。メールを送信できるチャンスは7回だけですので、私たちと交渉しないでください。それはあなたにとって悪いですし、まったく役に立たず、私たちを苛立たせるだけです。7日以内に取引を完了しないと、キーを削除し、すべてのファイルを公開します。もちろん、3MB未満のファイルを3つ送信していただければ、無料で復号化します。復号化が完了したら、弊社が提供するアドレスに XMR を送信してください。メールを送信する際は、キーとトランザクション レコードを一緒に送信してください。リクエストを受信してから 24 時間以内にリクエストを完了します。幸せな人生をお祈りします!

弊社のメール アドレス: cos.luise@gmx.com

弊社の XMR アドレス: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

RSA 公開キー:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----RSA 秘密キー: 一番下に行って鍵を見てください

bonjour mon ami! nous avons crypté tous vos fichiers informatiques. Veuillez ne pas utiliser de logiciel antivirus, sinon vos fichiers ne seront jamais récupérés. l'algorithme de cryptage utilise CHACHA20+RSA4096 et votre clé est cryptée à l'aide de RSA16384. dans ce monde, personne ne peut décrypter vos fichiers à part nous. Même si vous utilisez un superordinateur, vous ne pouvez pas décrypter les fichiers. comment récupérer les fichiers ? vous devez nous payer 5 000 $ de XMR pour décrypter vos fichiers. vous pouvez rechercher la monnaie virtuelle monero sur Google, puis voir son prix et comment échanger de la monnaie virtuelle. vous n'avez que 7 chances de nous envoyer des emails, alors n'essayez pas de négocier avec nous, ce sera mauvais pour vous, cela n'aidera pas du tout, mais ne fera que nous irriter. Si vous ne finalisez pas la transaction dans les 7 jours, nous supprimerons votre clé et rendrons tous vos fichiers publics! bien sûr, vous pouvez nous envoyer 3 fichiers de moins de 3 Mo, et nous les décrypterons gratuitement. Une fois le décryptage terminé, veuillez envoyer le XMR à l'adresse que nous fournissons. lors de l'envoi d'un e-mail, envoyez-nous ensemble votre clé et votre relevé de transaction. après réception de votre demande, nous compléterons votre demande dans les 24 heures. je te souhaite une vie heureuse!

notre email: cos.luise@gmx.com

notre adresse XMR : 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

votre clé publique rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----votre clé privée rsa: en bas pour voir vos clés

안녕 친구! 우리는 귀하의 모든 컴퓨터 파일을 암호화했습니다. 바이러스 백신 소프트웨어를 사용하지 마십시오. 그렇지 않으면 귀하의 파일은 절대 복구되지 않습니다. 암호화 알고리즘은 CHACHA20+RSA4096을 사용하며 귀하의 키는 이 세상 어느 누구도 사용하지 않습니다. 우리를 제외한 모든 파일을 해독할 수 있습니다. 슈퍼컴퓨터를 사용해도 파일을 해독할 수 없습니다. 어떻게 하면 $5,000 상당의 XMR을 지불해야 합니까? 파일을 해독하려면 Google에서 모네로 가상 화폐를 검색하면 해당 가격과 가상 화폐 거래 방법을 확인할 수 있습니다. 이메일을 보낼 수 있는 기회는 7번뿐이므로 우리와 흥정하려고 하지 마세요. 전혀 도움이 되지 않지만 우리를 짜증나게 할 뿐입니다. 7일 이내에 거래를 완료하지 않으면 우리는 귀하의 키를 삭제하고 모든 파일을 공개할 것입니다. 물론 우리에게 보낼 수 있습니다! 3MB 미만의 파일 3개, 암호 해독이 완료되면 이메일을 보낼 때 제공한 주소로 XMR을 보내주십시오. 귀하의 요청을 받은 후 키와 거래 기록을 함께 보내주십시오. 24시간 안에 행복한 삶을 기원합니다!

이메일: cos.luise@gmx.com

XMR 주소: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

귀하의 RSA 공개 키:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----귀하의 rsa 개인 키: 맨 아래로 당겨.열쇠 보기

我的朋友,你好!我们已将你电脑文件全部加密,请不要使用杀毒软件,否则你的文件将永远无法找回.加密算法采用CHACHA20+RSA4096,你的钥匙采用RSA16384加密.这个世界上除了我们可以解密你的文件以外,其他任何人都无法解密已经加密的文件.就算你使用超级计算机也无法解密文件.怎么找回文件?你必须向我们支付价值5000美元的XMR,才可以解密你的文件.你可以谷歌搜索门罗虚拟货币,然后你就可以看到它的价格以及如何交易虚拟货币.你只有7次向我们发送邮件的机会,你不要尝试和我们讨价还价,这样做对你没有一点帮助,反而只会激怒我们.如果你在7天内没有完成交易,我们会删除你的钥匙并且把你的文件全部公开!当然,你可以向我们发送3个小于3MB的文件,我们会为你免费解密,解密完成以后,请你把XMR发送到我们提供的地址.发送邮件的时候把你的钥匙和你的交易记录一起发送给我们,我们接到你的请求以后,我们会在24小时内完成你的请求.祝你生活幸福!

我们的邮箱:cos.luise@gmx.com

我们的XMR地址:48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

你的RSA公匙:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----你的RSA私匙:到下面,查看你的钥匙

olá, meu amigo! encriptamos todos os ficheiros do seu computador. Por favor, não utilize software antivírus, caso contrário os seus ficheiros nunca serão recuperados. o algoritmo de encriptação utiliza CHACHA20+RSA4096 e a sua chave é encriptada utilizando RSA16384. neste mundo, ninguém pode desencriptar os seus ficheiros, exceto nós. Mesmo que utilize um supercomputador, não conseguirá desencriptar os ficheiros. como recuperar os ficheiros? deve pagar-nos $5.000 em XMR para desencriptar os seus ficheiros. pode pesquisar a moeda virtual monero no google e ver o seu preço e como negociar moeda virtual. só tem 7 hipóteses de nos enviar e-mails, por isso não tente negociar connosco, vai ser mau para si, não ajuda em nada, mas só nos vai irritar. Se não concluir a transação no prazo de 7 dias, eliminaremos a sua chave e tornaremos todos os seus ficheiros públicos! claro, pode enviar-nos 3 ficheiros com menos de 3 MB e nós iremos desencriptá-los gratuitamente. Após a conclusão da desencriptação, envie o XMR para o endereço que fornecemos. ao enviar um e-mail, envie-nos a sua chave e o seu registo de transações em conjunto. depois de recebermos o seu pedido, concluiremos o seu pedido dentro de 24 horas. desejo-lhe uma vida feliz!

o nosso e-mail: cos.luise@gmx.com

o nosso endereço XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

a sua chave pública rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----a sua chave privada rsa: Vá para o fundo para verificar suas chaves

สวัสดีเพื่อนของฉัน! เราได้เข้ารหัสไฟล์คอมพิวเตอร์ของคุณทั้งหมดแล้ว กรุณาอย่าใช้ซอฟต์แวร์ป้องกันไวรัส ไม่เช่นนั้นไฟล์ของคุณจะไม่ถูกกู้คืน อัลกอริธึมการเข้ารหัสใช้ CHACHA20+RSA4096 และคีย์ของคุณถูกเข้ารหัสโดยใช้ RSA16384 ในโลกนี้ไม่มีใครสามารถถอดรหัสไฟล์ของคุณได้ยกเว้นเรา แม้ว่าคุณจะใช้ซูเปอร์คอมพิวเตอร์ คุณจะไม่สามารถถอดรหัสไฟล์ได้ จะรับไฟล์กลับได้อย่างไร? คุณต้องจ่ายเงิน XMR มูลค่า 5,000 ดอลลาร์ให้เราเพื่อถอดรหัสไฟล์ของคุณ คุณสามารถค้นหาสกุลเงินเสมือน monero บน Google จากนั้นคุณจะเห็นราคาและวิธีแลกเปลี่ยนสกุลเงินเสมือน คุณมีโอกาสเพียง 7 ครั้งที่จะส่งอีเมลถึงเรา ดังนั้นอย่าพยายามต่อรองกับเรา มันจะไม่ดีสำหรับคุณ มันไม่ได้ช่วยอะไรเลย แต่จะทำให้เราหงุดหงิดเท่านั้น หากคุณไม่ทำธุรกรรมให้เสร็จสิ้นภายใน 7 วัน เราจะลบรหัสของคุณและทำให้ไฟล์ทั้งหมดของคุณเป็นแบบสาธารณะ! แน่นอน คุณสามารถส่งไฟล์ 3 ไฟล์ที่มีขนาดเล็กกว่า 3mb มาให้เรา และเราจะถอดรหัสมันฟรี หลังจากการถอดรหัสเสร็จสิ้น โปรดส่ง XMR ไปยังที่อยู่ที่เราให้ไว้ เมื่อส่งอีเมล โปรดส่งรหัสและบันทึกการทำธุรกรรมของคุณมาให้เราด้วยกัน หลังจากที่เราได้รับคำขอของคุณ เราจะดำเนินการตามคำขอของคุณให้เสร็จสิ้นภายใน 24 ชั่วโมง ฉันขอให้คุณมีชีวิตที่มีความสุข!

อีเมลของเรา: cos.luise@gmx.com

ที่อยู่ XMR ของเรา: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

รหัสสาธารณะ rsa ของคุณ:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----รหัสส่วนตัว rsa ของคุณ: ตรวจสอบกุญแจของคุณที่ด้านล่าง

שלום, ידידי! הצפנו את כל קבצי המחשב שלך. נא לא להשתמש בתוכנת אנטי וירוס, אחרת הקבצים שלך לעולם לא ישוחזרו. אלגוריתם ההצפנה משתמש ב-CHACHA20+RSA4096, והמפתח שלך מוצפן באמצעות RSA16384. בעולם הזה, אף אחד לא יכול לפענח את הקבצים שלך מלבדנו. גם אם אתה משתמש במחשב על, אתה לא יכול לפענח את הקבצים. איך מחזירים את הקבצים? עליך לשלם לנו XMR בשווי $5,000 כדי לפענח את הקבצים שלך. אתה יכול לחפש מטבע וירטואלי monero בגוגל, ואז אתה יכול לראות את המחיר שלו וכיצד לסחור במטבע וירטואלי. יש לך רק 7 הזדמנויות לשלוח לנו מיילים, אז אל תנסה להתמקח איתנו, זה יהיה רע לך זה לא יעזור בכלל, אלא רק יעצבן אותנו. אם לא תשלים את העסקה תוך 7 ימים, אנו נמחק את המפתח שלך ונהפוך את כל הקבצים שלך לציבוריים! כמובן, אתה יכול לשלוח לנו 3 קבצים פחות מ-3MB, ואנו נפענח אותם בחינם. לאחר השלמת הפענוח, אנא שלח את ה-XMR לכתובת שאנו מספקים. בעת שליחת אימייל, שלח לנו את המפתח שלך ואת רשומת העסקאות שלך יחד. לאחר שנקבל את בקשתך, נשלים את בקשתך תוך 24 שעות. אני מאחל לך חיים מאושרים!

הדוא"ל שלנו: cos.luise@gmx.com

כתובת ה-XMR שלנו: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

מפתח ה-rsa הציבורי שלך:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----מפתח ה-rsa הפרטי שלך: למשוך למטה ולבדוק את המפתח

¡hola mi amigo! Hemos cifrado todos los archivos de su computadora. No utilice software antivirus; de lo contrario, sus archivos nunca se recuperarán. el algoritmo de cifrado utiliza CHACHA20+RSA4096 y su clave se cifra mediante RSA16384. En este mundo, nadie puede descifrar sus archivos excepto nosotros. Incluso si usa una supercomputadora, no podrá descifrar los archivos. ¿Cómo recuperar los archivos? debe pagarnos $5,000 en XMR para descifrar sus archivos. Puede buscar moneda virtual Monero en Google y luego podrá ver su precio y cómo operar con moneda virtual. Sólo tienes 7 oportunidades para enviarnos correos electrónicos, así que no intentes negociar con nosotros, será malo para ti, no ayuda en absoluto, solo nos irritará. Si no completa la transacción dentro de los 7 días, eliminaremos su clave y haremos públicos todos sus archivos. Por supuesto, puedes enviarnos 3 archivos de menos de 3 MB y los descifraremos de forma gratuita. Una vez completado el descifrado, envíe el XMR a la dirección que le proporcionamos. al enviar un correo electrónico, envíenos su clave y su registro de transacción juntos. Después de recibir su solicitud, la completaremos dentro de las 24 horas. ¡Te deseo una vida feliz!

nuestro correo electrónico: cos.luise@gmx.com

nuestra dirección XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

su clave pública rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----su clave privada rsa: Tira hacia abajo y mira la llave

ciao, amico mio! abbiamo crittografato tutti i file del tuo computer. Si prega di non utilizzare software antivirus, altrimenti i file non verranno mai recuperati. l'algoritmo di crittografia utilizza CHACHA20+RSA4096 e la tua chiave viene crittografata utilizzando RSA16384. in questo mondo, nessuno può decrittografare i tuoi file tranne noi. Anche se utilizzi un supercomputer, non puoi decrittografare i file. come recuperare i file? devi pagarci $ 5.000 in XMR per decrittografare i tuoi file. puoi cercare la valuta virtuale monero su Google, quindi puoi vedere il suo prezzo e come scambiare valuta virtuale. hai solo 7 possibilità per inviarci email, quindi non cercare di contrattare con noi, ti farà male, non ti aiuterà affatto, ma ci irriterà solo. Se non completi la transazione entro 7 giorni, elimineremo la tua chiave e renderemo pubblici tutti i tuoi file! ovviamente puoi inviarci 3 file di meno di 3 MB e li decodificheremo gratuitamente. Una volta completata la decrittazione, invia XMR all'indirizzo da noi fornito. quando invii un'e-mail, inviaci insieme la tua chiave e il record della transazione. dopo aver ricevuto la tua richiesta, la completeremo entro 24 ore. ti auguro una vita felice!

la nostra email: cos.luise@gmx.com

il nostro indirizzo XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

la tua chiave pubblica rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----la tua chiave privata rsa: La tua chiave è in fondo

أهلاً يا صديقي! لقد قمنا بتشفير كافة ملفات جهاز الكمبيوتر الخاص بك. يرجى عدم استخدام برامج مكافحة الفيروسات، وإلا فلن يتم استرداد ملفاتك أبدًا. تستخدم خوارزمية التشفير CHACHA20+RSA4096، ويتم تشفير مفتاحك باستخدام RSA16384. في هذا العالم، لا أحد يستطيع فك تشفير ملفاتك إلا نحن. حتى إذا كنت تستخدم جهاز كمبيوتر فائق السرعة، فلن تتمكن من فك تشفير الملفات. كيفية الحصول على الملفات مرة أخرى؟ يجب أن تدفع لنا ما قيمته 5000 دولار من XMR لفك تشفير ملفاتك. يمكنك البحث عن عملة مونيرو الافتراضية على جوجل، ومن ثم يمكنك رؤية سعرها وكيفية تداول العملة الافتراضية. لديك 7 فرص فقط لإرسال رسائل البريد الإلكتروني إلينا، لذا لا تحاول المساومة معنا، سيكون ذلك سيئًا بالنسبة لك ولن يساعدك على الإطلاق، ولكنه لن يؤدي إلا إلى إزعاجنا. إذا لم تقم بإكمال المعاملة خلال 7 أيام، فسنحذف مفتاحك ونجعل جميع ملفاتك عامة! بالطبع، يمكنك أن ترسل لنا 3 ملفات بحجم أقل من 3 ميجابايت، وسنقوم بفك تشفيرها مجانًا. بعد اكتمال فك التشفير، يرجى إرسال XMR إلى العنوان الذي نقدمه. عند إرسال بريد إلكتروني، أرسل لنا مفتاحك وسجل معاملتك معًا. بعد أن نتلقى طلبك، سوف نقوم بإكمال طلبك خلال 24 ساعة. أتمنى لك حياة سعيدة!

ريدنا الإلكتروني: cos.luise@gmx.com

عنواننا XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

مفتاح RSA العام الخاص بك:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----

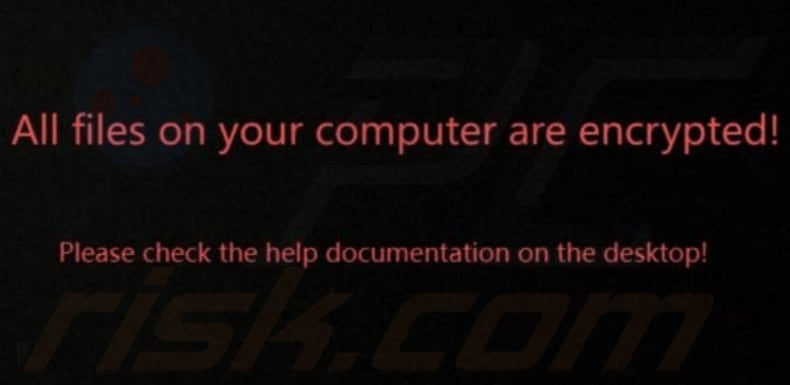

Screenshot dello sfondo del desktop di Starcat:

Testo nello sfondo:

All files on your computer are encrypted!

Please heck the help documentation on the desktop!

Rimozione del ransomware Starcat:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Video che suggerisce quali misure bisogna adottare in caso di infezione da ransomware:

Menu:

- Cos'è Starcat virus?

- STEP 1. Segnalare l'infezione da ransomware alle autorità.

- STEP 2. Isolare il dispositivo infetto.

- STEP 3. Identificare l'infezione da ransomware.

- STEP 4. Ricercare gli strumenti per la decrittazione del ransomware.

- STEP 5. Ripristinare i file con strumenti di recupero dati.

- STEP 6. Creare dei backup dei dati.

Se sei vittima di un attacco ransomware, ti consigliamo di segnalare questo incidente alle autorità. Fornendo informazioni alle forze dell'ordine, aiuterai a combattere la criminalità informatica ed in particolare a perseguire i tuoi aggressori. Di seguito è riportato un elenco di autorità in cui segnalare un attacco ransomware. Per l'elenco completo dei centri di sicurezza informatica locali e le informazioni sul motivo per cui dovresti segnalare gli attacchi ransomware, leggi questo articolo.

Elenco delle autorità locali in cui devono essere segnalati gli attacchi ransomware (scegline uno in base al tuo indirizzo di residenza):

USA - Internet Crime Complaint Centre IC3

Regno Unito - Action Fraud

Spagna - Policía Nacional

Francia - Ministère de l'Intérieur

Germania - Polizei

Italia - Polizia di Stato

Paesi Bassi - Politie

Polonia- Policja

Portogallo - Polícia Judiciária

Isolare il dispositivo infetto:

Alcune infezioni di tipo ransomware sono progettate per crittografare i file all'interno di dispositivi di archiviazione esterni, infettarli e persino diffondersi nell'intera rete locale. Per questo motivo, è molto importante isolare il dispositivo infetto (computer) il prima possibile.

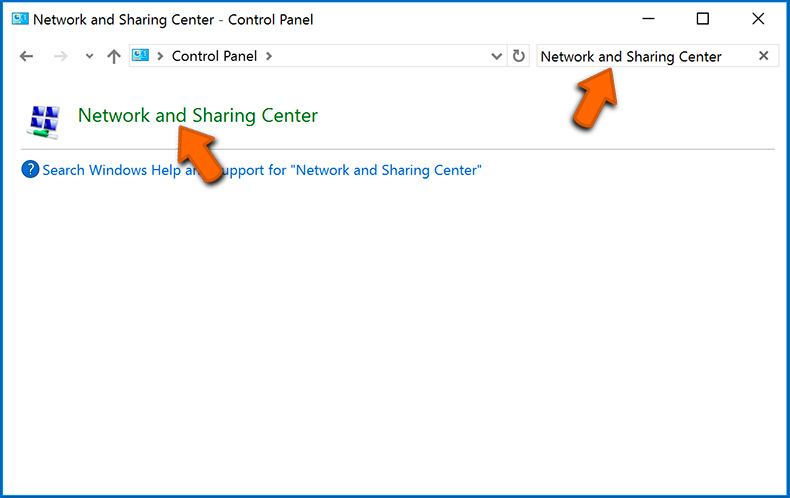

Step 1: Disconnettersi da internet.

Il modo più semplice per disconnettere un computer da Internet è scollegare il cavo Ethernet dalla scheda madre, tuttavia, alcuni dispositivi sono collegati tramite una rete wireless e per alcuni utenti (specialmente quelli che non sono particolarmente esperti di tecnologia), potrebbe sembrare fastidioso scollegare i cavi. Pertanto, è anche possibile disconnettere il sistema manualmente tramite il Pannello di controllo:

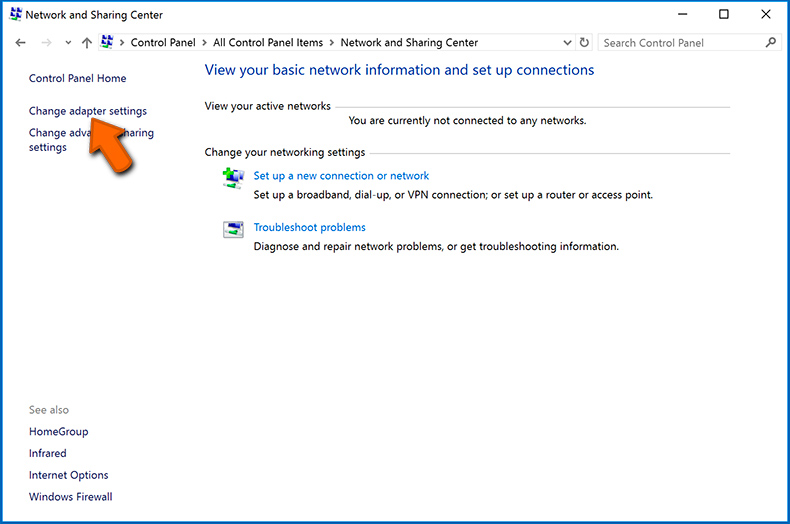

Vai al "Pannello di controllo", fai clic sulla barra di ricerca nell'angolo in alto a destra dello schermo, inserisci "Centro connessioni di rete e condivisione" e seleziona il risultato della ricerca:

Fai clic sull'opzione "Modifica impostazioni adattatore" nell'angolo in alto a sinistra della finestra:

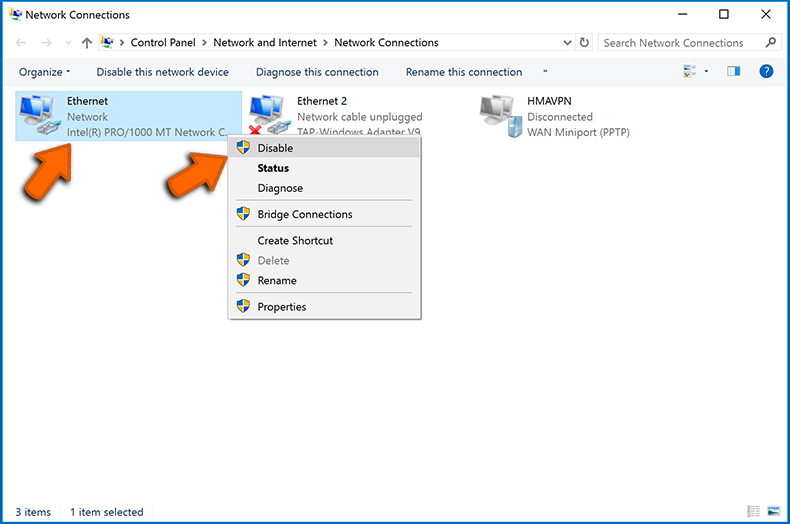

Fare clic con il tasto destro su ogni punto di connessione e selezionare "Disabilita". Una volta disabilitato, il sistema non sarà più connesso a Internet. Per riattivare i punti di connessione, è sufficiente fare nuovamente clic con il pulsante destro del mouse e selezionare "Abilita".

Step 2: Scollega tutti i dispositivi di archiviazione.

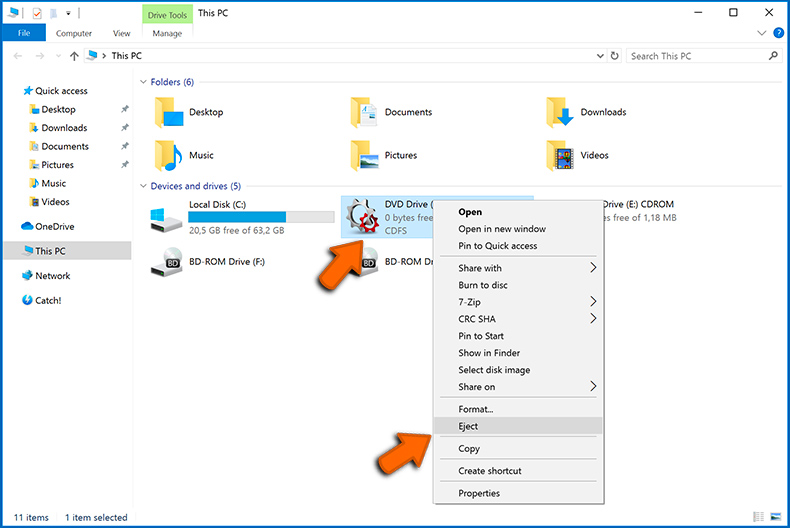

Come accennato in precedenza, il ransomware potrebbe crittografare i dati ed infiltrarsi in tutti i dispositivi di archiviazione collegati al computer. Per questo motivo, tutti i dispositivi di archiviazione esterni (unità flash, dischi rigidi portatili, ecc.) devono essere scollegati immediatamente, tuttavia, ti consigliamo vivamente di espellere ogni dispositivo prima di disconnetterti per evitare il danneggiamento dei dati:

Vai a "Risorse del computer", fai clic con il pulsante destro del mouse su ciascun dispositivo connesso e seleziona "Espelli":

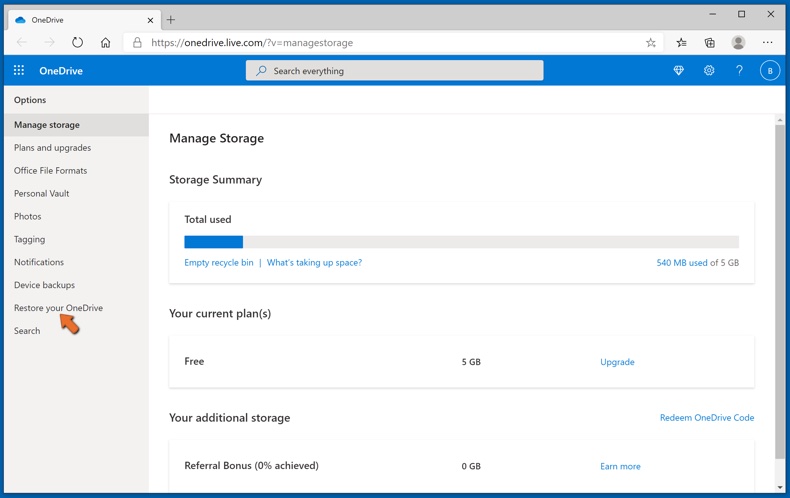

Step 3: Disconnettersi dagli account di archiviazione cloud.

Alcuni tipi di ransomware potrebbero essere in grado di dirottare il software che gestisce i dati archiviati nel "Cloud". Pertanto, i dati potrebbero essere danneggiati o crittografati. Per questo motivo, è necessario disconnettersi da tutti gli account di archiviazione cloud all'interno dei browser e di altri software correlati. È inoltre necessario considerare la disinstallazione temporanea del software di gestione del cloud fino a quando l'infezione non viene completamente rimossa.

Identifica l'infezione da ransomware:

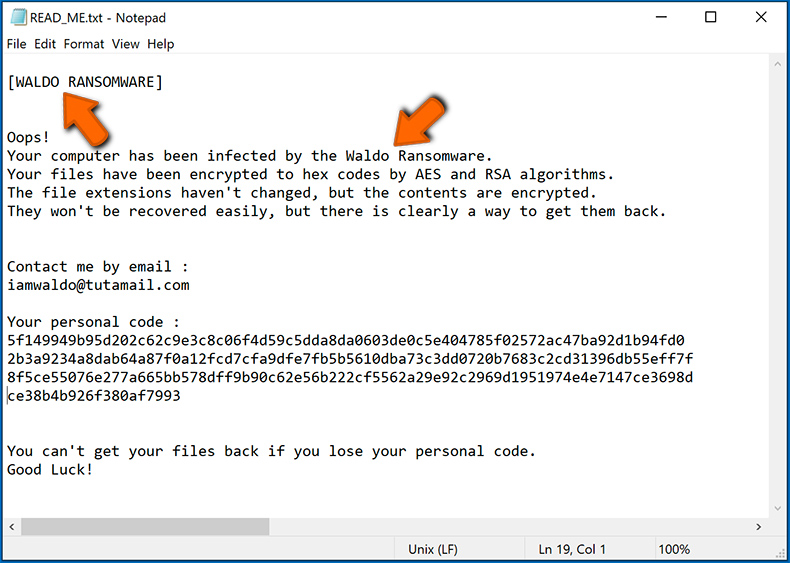

Per gestire correttamente un'infezione, è necessario prima identificarla. Alcune infezioni da ransomware utilizzano messaggi di richiesta di riscatto come introduzione (vedere il file di testo del ransomware WALDO di seguito).

Questo, tuttavia, è raro. Nella maggior parte dei casi, le infezioni da ransomware forniscono messaggi più diretti semplicemente affermando che i dati sono crittografati e che le vittime devono pagare una sorta di riscatto. Tieni presente che le infezioni di tipo ransomware generalmente generano messaggi con nomi di file diversi (ad esempio, "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", ecc.). Pertanto, l'utilizzo del nome di un messaggio di riscatto può sembrare un buon modo per identificare l'infezione. Il problema è che la maggior parte di questi nomi sono generici e alcune infezioni utilizzano gli stessi nomi, anche se i messaggi recapitati sono diversi e le infezioni stesse non sono correlate. Pertanto, l'utilizzo del solo nome del file del messaggio può essere inefficace e persino portare alla perdita permanente dei dati (ad esempio, tentando di decrittografare i dati utilizzando strumenti progettati per diverse infezioni ransomware, è probabile che gli utenti finiscano per danneggiare in modo permanente i file e la decrittografia non sarà più possibile anche con lo strumento corretto).

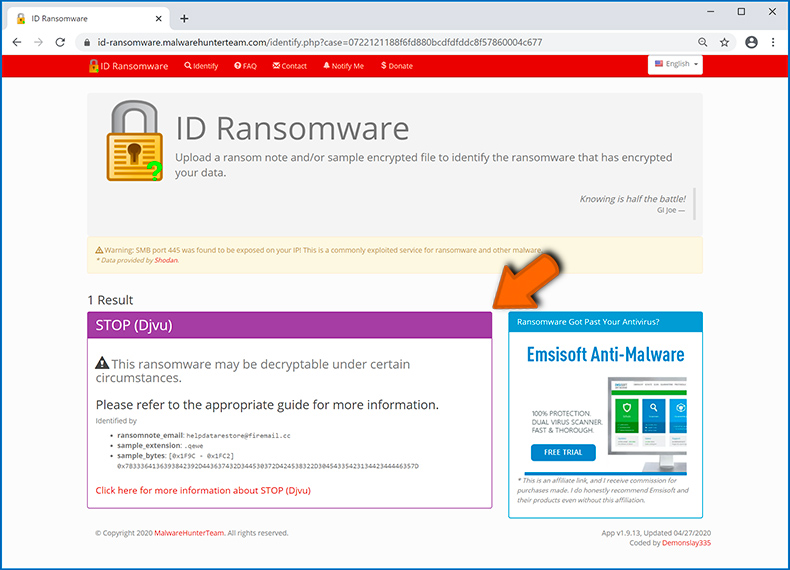

Un altro modo per identificare un'infezione da ransomware è controllare l'estensione del file, che viene aggiunta a ciascun file crittografato. Le infezioni ransomware sono spesso denominate in base alle estensioni che aggiungono (vedere i file crittografati da Qewe ransomware di seguito).

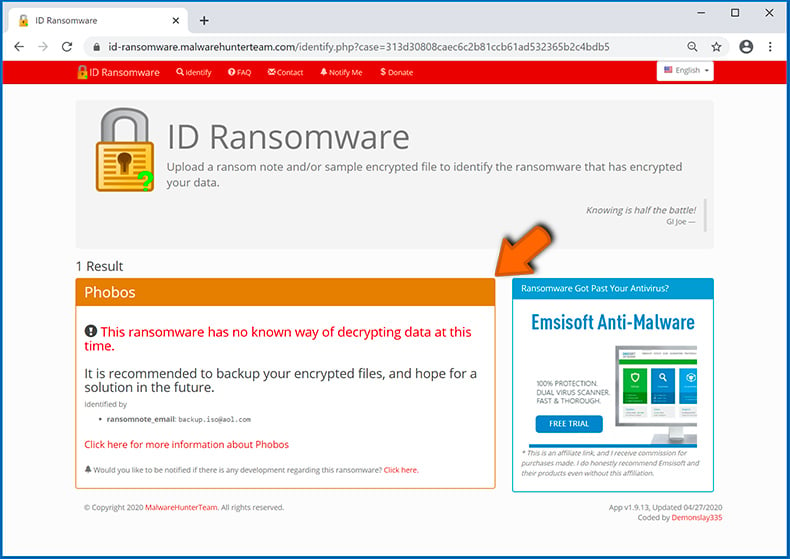

Tuttavia, questo metodo è efficace solo quando l'estensione aggiunta è unica: molte infezioni ransomware aggiungono un'estensione generica (ad esempio, ".encrypted", ".enc", ".crypted", ".locked", ecc.). In questi casi, l'identificazione del ransomware tramite l'estensione aggiunta diventa impossibile.

Uno dei modi più semplici e veloci per identificare un'infezione da ransomware è utilizzare il sito Web ID Ransomware. Questo servizio supporta la maggior parte delle infezioni ransomware esistenti. Le vittime caricano semplicemente il messaggio di riscatto ed un file crittografato (ti consigliamo di caricarli entrambi se possibile).

Il ransomware verrà identificato in pochi secondi e ti verranno forniti vari dettagli, come il nome della famiglia di malware a cui appartiene l'infezione, se è decifrabile e così via.

Esempio 1 (Qewe [Stop/Djvu] ransomware):

Esempio 2 (.iso [Phobos] ransomware):

Se i tuoi dati vengono crittografati da un ransomware non supportato da ID Ransomware, puoi sempre provare a cercare in Internet utilizzando determinate parole chiave (ad esempio, titolo del messaggio di riscatto, estensione del file, -mail di contatto fornite, indirizzi del cryptowallet, ecc.).

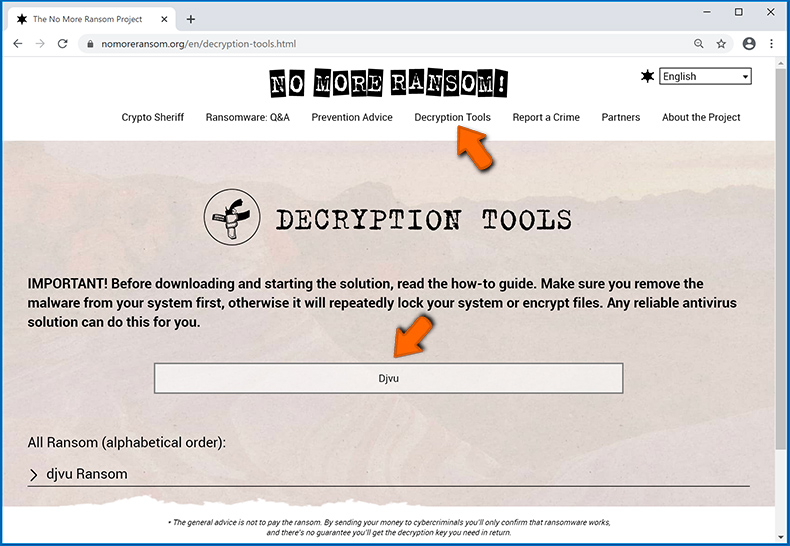

Cerca strumenti di decrittazione ransomware:

Gli algoritmi di crittografia utilizzati dalla maggior parte delle infezioni di tipo ransomware sono estremamente sofisticati e, se la crittografia viene eseguita correttamente, solo lo sviluppatore è in grado di ripristinare i dati. Questo perché la decrittografia richiede una chiave specifica, che viene generata durante la crittografia. Il ripristino dei dati senza la chiave è impossibile. Nella maggior parte dei casi, i criminali informatici memorizzano le chiavi su un server remoto, anziché utilizzare la macchina infetta come host. Dharma (CrySis), Phobos e altre famiglie di infezioni da ransomware di fascia alta sono virtualmente impeccabili e quindi il ripristino dei dati crittografati senza il coinvolgimento degli sviluppatori è semplicemente impossibile. Nonostante ciò, esistono dozzine di infezioni di tipo ransomware che sono poco sviluppate e contengono una serie di difetti (ad esempio, l'uso di chiavi di crittografia e decrittografia identiche per ciascuna vittima, chiavi archiviate localmente, ecc.). Pertanto, controlla sempre gli strumenti di decrittografia disponibili per qualsiasi ransomware che si infiltra nel tuo computer.

Trovare lo strumento di decrittazione corretto su Internet può essere molto frustrante. Per questo motivo, ti consigliamo di utilizzare il progetto No More Ransom su cui è utile identificare l'infezione da ransomware. Il sito Web No More Ransom Project contiene una sezione "Strumenti di decrittografia" con una barra di ricerca. Se si immette il nome del ransomware identificato verranno elencati tutti i decryptor disponibili (se presenti).

Ripristina i file con strumenti di recupero dati:

A seconda della situazione (qualità dell'infezione da ransomware, tipo di algoritmo di crittografia utilizzato, ecc.), potrebbe essere possibile ripristinare i dati con alcuni strumenti di terze parti. Pertanto, ti consigliamo di utilizzare lo strumento Recuva sviluppato da CCleaner. Questo strumento supporta più di mille tipi di dati (grafici, video, audio, documenti, ecc.) ed è molto intuitivo (per recuperare i dati è necessaria poca conoscenza). Inoltre, la funzionalità di ripristino è completamente gratuita.

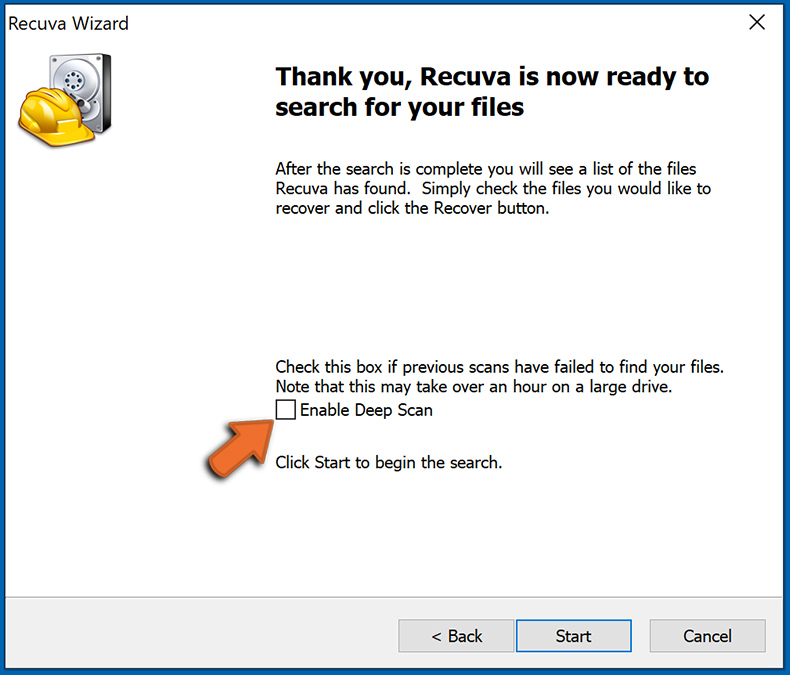

Passaggio 1: eseguire una scansione.

Esegui l'applicazione Recuva e segui la procedura guidata. Ti verranno visualizzate diverse finestre che ti consentiranno di scegliere quali tipi di file cercare, quali posizioni devono essere scansionate, ecc. Tutto quello che devi fare è selezionare le opzioni che stai cercando e avviare la scansione. Ti consigliamo di abilitare "Deep Scan" prima di iniziare, altrimenti le capacità di scansione dell'applicazione saranno limitate.

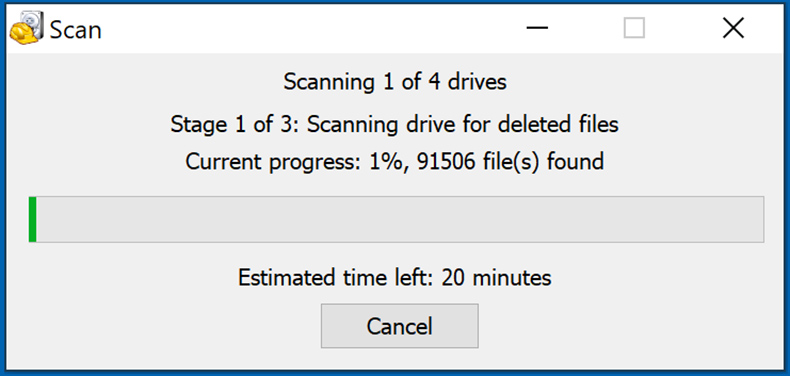

Attendi che Recuva completi la scansione. La durata della scansione dipende dal volume dei file (sia in quantità che in dimensione) che si sta analizzando (ad esempio, diverse centinaia di gigabyte potrebbero richiedere più di un'ora per la scansione). Pertanto, sii paziente durante il processo di scansione. Si sconsiglia inoltre di modificare o eliminare file esistenti, poiché ciò potrebbe interferire con la scansione. Se aggiungi dati aggiuntivi (ad esempio, il download di file o contenuti) durante la scansione, questo prolungherà il processo:

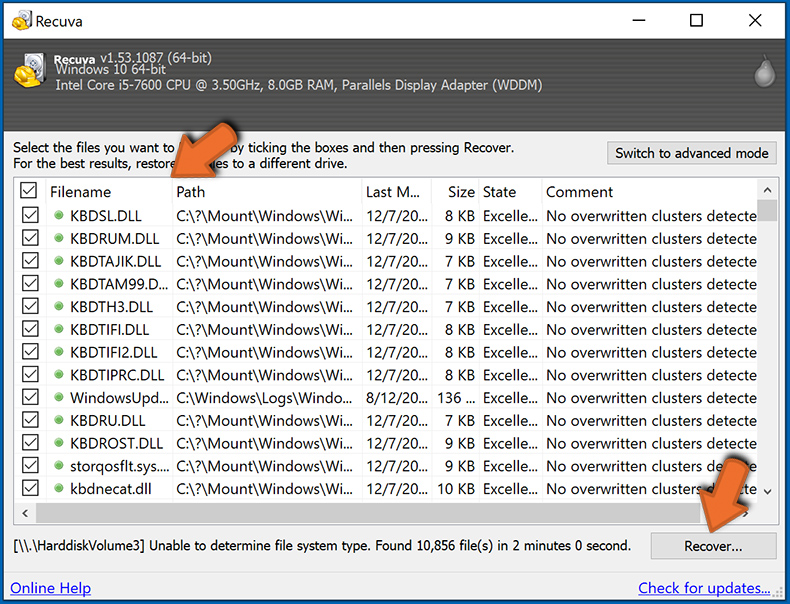

Passaggio 2: recuperare i dati.

Una volta completato il processo, seleziona le cartelle o file che desideri ripristinare e fai semplicemente clic su "Ripristina". Tieni presente che è necessario un po 'di spazio libero sull'unità di archiviazione per ripristinare i dati:

Crea un backup dei dati:

La corretta gestione dei file e la creazione di backup è essenziale per la sicurezza dei dati. Pertanto, sii sempre molto attento e pensa al futuro.

Gestione delle partizioni: si consiglia di archiviare i dati in più partizioni ed evitare di archiviare file importanti all'interno della partizione che contiene l'intero sistema operativo. Se cadi in una situazione in cui non puoi avviare il sistema e sei costretto a formattare il disco su cui è installato il sistema operativo (nella maggior parte dei casi, è qui che si nascondono le infezioni da malware), perderai tutti i dati memorizzati all'interno di tale unità. Questo è il vantaggio di avere più partizioni: se hai l'intero dispositivo di archiviazione assegnato a una singola partizione, sarai costretto a cancellare tutto, tuttavia creare più partizioni e allocare correttamente i dati ti consente di prevenire tali problemi. È possibile formattare facilmente una singola partizione senza influire sulle altre, quindi una verrà pulita e le altre rimarranno intatte ed i dati verranno salvati. La gestione delle partizioni è abbastanza semplice e puoi trovare tutte le informazioni necessarie sulla pagina web della documentazione di Microsoft.

Backup dei dati: uno dei metodi di backup più affidabili consiste nell'utilizzare un dispositivo di archiviazione esterno e tenerlo scollegato. Copia i tuoi dati su un disco rigido esterno, unità flash (thumb), SSD, HDD o qualsiasi altro dispositivo di archiviazione, scollegalo e conservalo in un luogo asciutto, lontano dal sole e da temperature estreme. Questo metodo è, tuttavia, piuttosto inefficiente, poiché i backup e gli aggiornamenti dei dati devono essere eseguiti regolarmente. Puoi anche utilizzare un servizio cloud o un server remoto. Qui è necessaria una connessione a Internet e c'è sempre la possibilità di una violazione della sicurezza, anche se è un'occasione davvero rara.

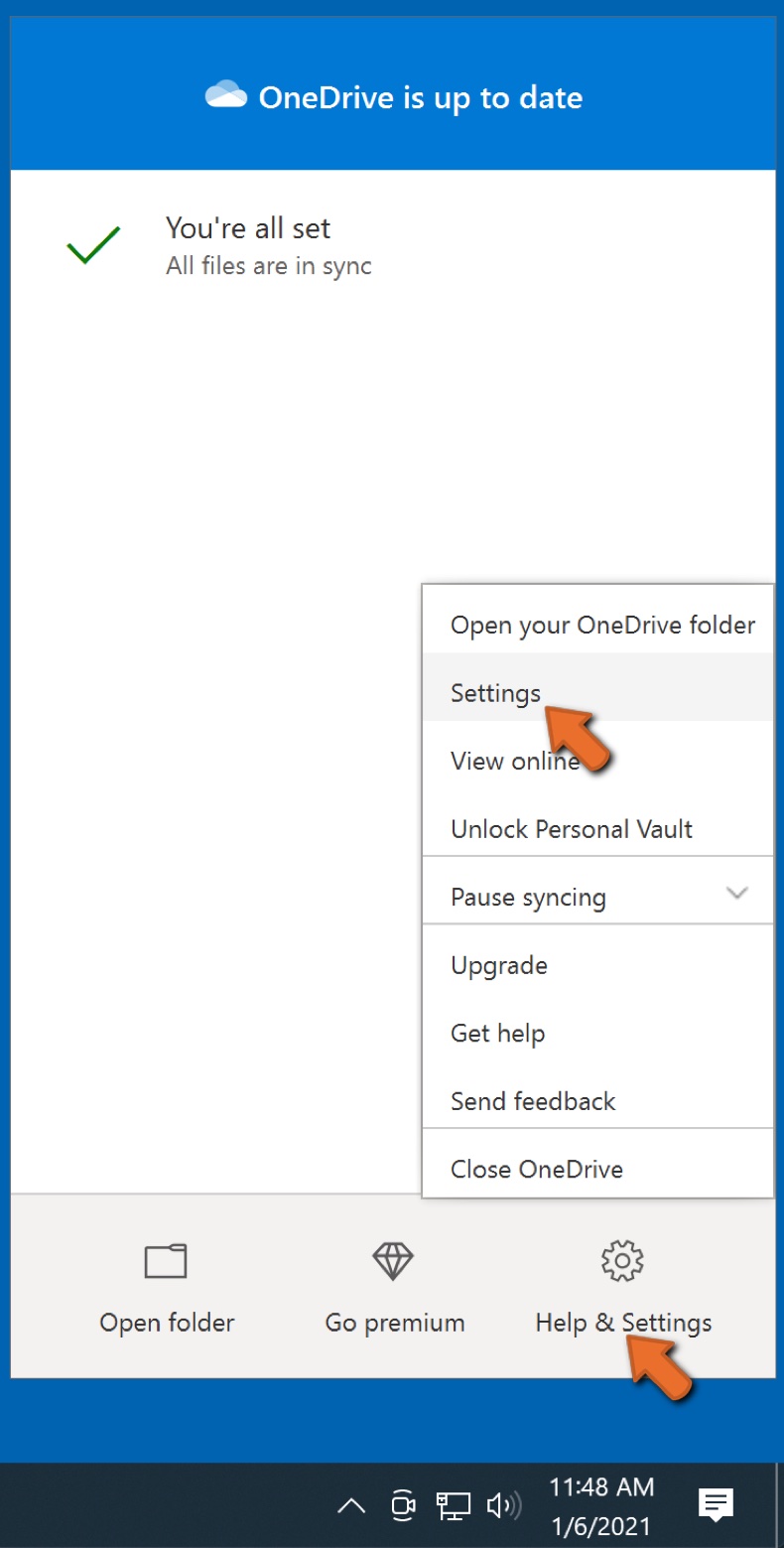

Si consiglia di utilizzare Microsoft OneDrive per il backup dei file. OneDrive ti consente di archiviare i tuoi file e dati personali nel cloud, sincronizzare i file su computer e dispositivi mobili, consentendoti di accedere e modificare i tuoi file da tutti i tuoi dispositivi Windows. OneDrive ti consente di salvare, condividere e visualizzare in anteprima i file, accedere alla cronologia dei download, spostare, eliminare e rinominare i file, nonché creare nuove cartelle e molto altro ancora.

È possibile eseguire il backup delle cartelle e dei file più importanti sul PC (cartelle Desktop, Documenti e Immagini). Alcune delle funzionalità più importanti di OneDrive includono il controllo delle versioni dei file, che conserva le versioni precedenti dei file per un massimo di 30 giorni. OneDrive include un cestino in cui vengono archiviati tutti i file eliminati per un periodo di tempo limitato. I file eliminati non vengono conteggiati come parte dell'assegnazione dell'utente.

Il servizio è realizzato utilizzando tecnologie HTML5 e consente di caricare file fino a 300 MB tramite drag and drop nel browser web o fino a 10 GB tramite l'applicazione desktop OneDrive. Con OneDrive, puoi scaricare intere cartelle come un singolo file ZIP con un massimo di 10.000 file, sebbene non possa superare i 15 GB per singolo download.

OneDrive viene fornito con 5 GB di spazio di archiviazione gratuito pronto all'uso, con ulteriori opzioni di archiviazione da 100 GB, 1 TB e 6 TB disponibili per una tariffa basata su abbonamento. Puoi ottenere uno di questi piani di archiviazione acquistando spazio di archiviazione aggiuntivo separatamente o con un abbonamento a Office 365.

Creazione di un backup dei dati:

Il processo di backup è lo stesso per tutti i tipi di file e cartelle. Ecco come puoi eseguire il backup dei tuoi file utilizzando Microsoft OneDrive

Passaggio 1: scegli i file o le cartelle di cui desideri eseguire il backup.

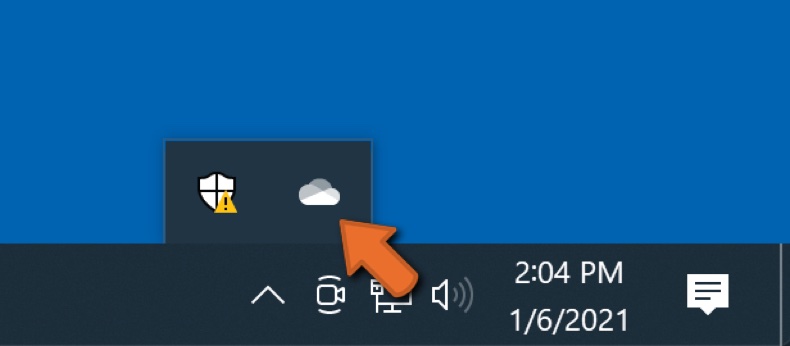

Fare clic sull'icona della nuvola di OneDrive per aprire il menu di OneDrive. In questo menu è possibile personalizzare le impostazioni di backup dei file.

Fare clic su Guida e impostazioni, quindi selezionare Impostazioni dal menu a discesa.

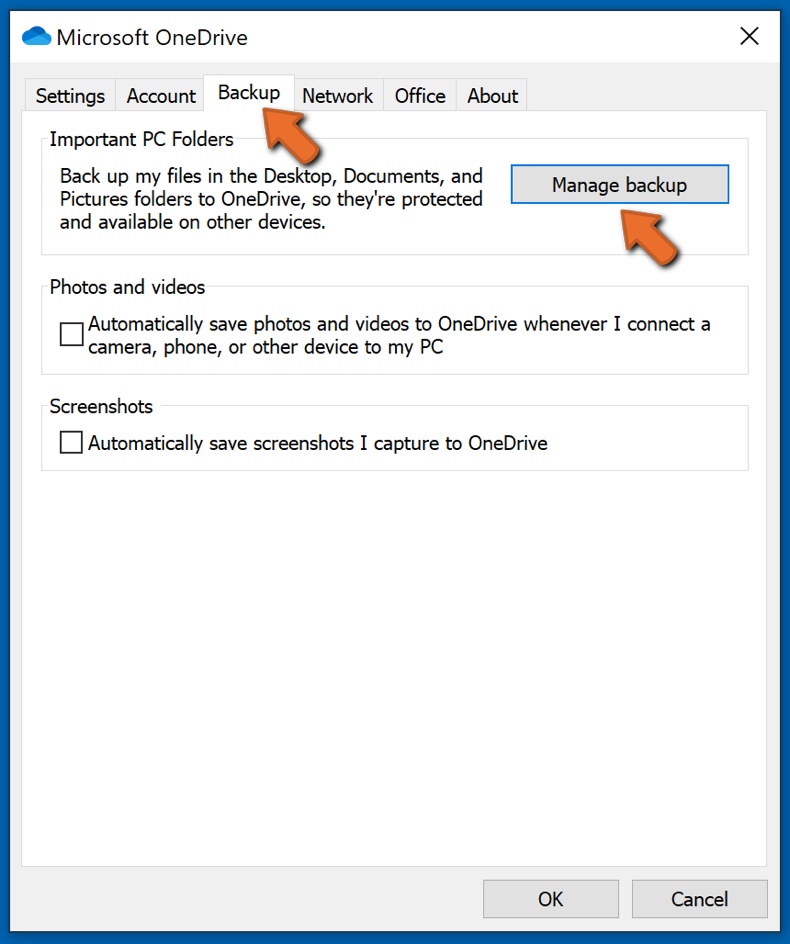

Vai alla scheda Backup e fai clic su Gestisci backup.

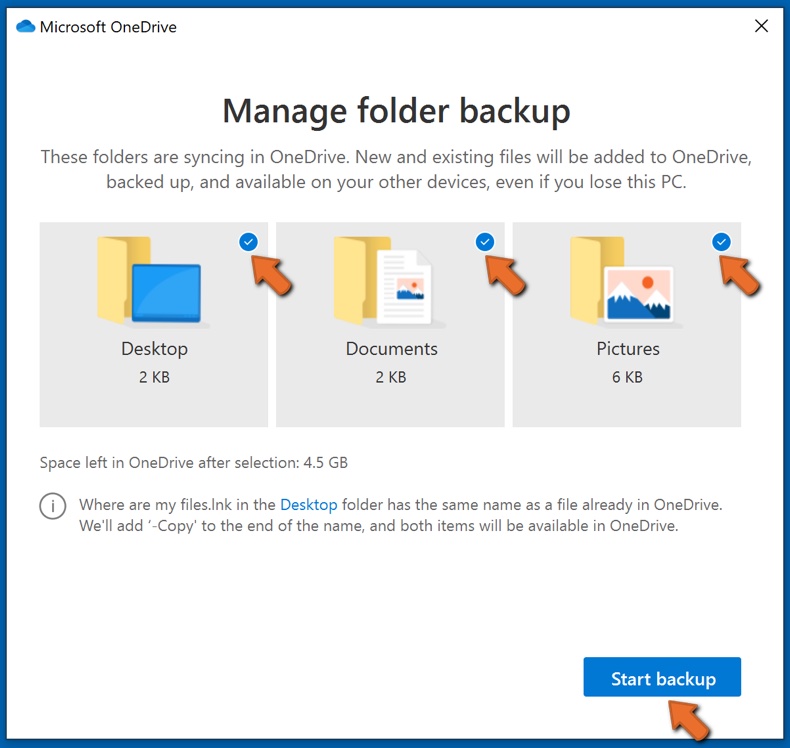

In questo menu, puoi scegliere di eseguire il backup del Desktop e di tutti i file su di esso e delle cartelle Documenti e Immagini, ancora una volta, con tutti i file al loro interno. Fare clic su Avvia backup.

Ora, quando aggiungi un file o una cartella nelle cartelle Desktop e Documenti e Immagini, verrà automaticamente eseguito il backup su OneDrive.

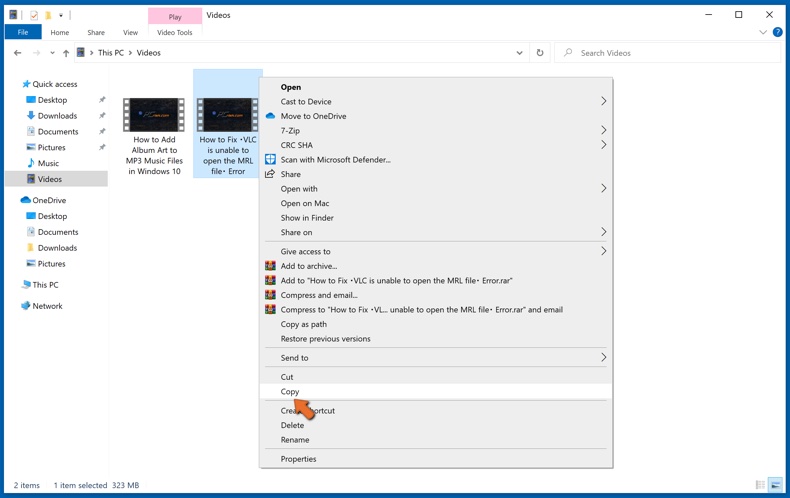

Per aggiungere cartelle e file non nelle posizioni mostrate sopra, è necessario aggiungerli manualmente.

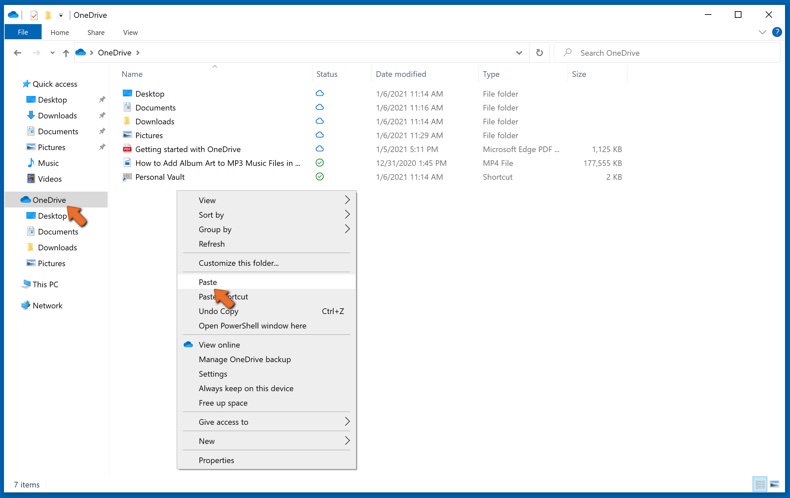

Apri Esplora file e vai alla posizione della cartella o file di cui desideri eseguire il backup. Seleziona l'elemento, fai clic con il pulsante destro del mouse e fai clic su Copia.

Quindi, vai a OneDrive, fai clic con il pulsante destro del mouse in un punto qualsiasi della finestra e fai clic su Incolla. In alternativa, puoi semplicemente trascinare e rilasciare un file in OneDrive. OneDrive creerà automaticamente un backup della cartella o del file.

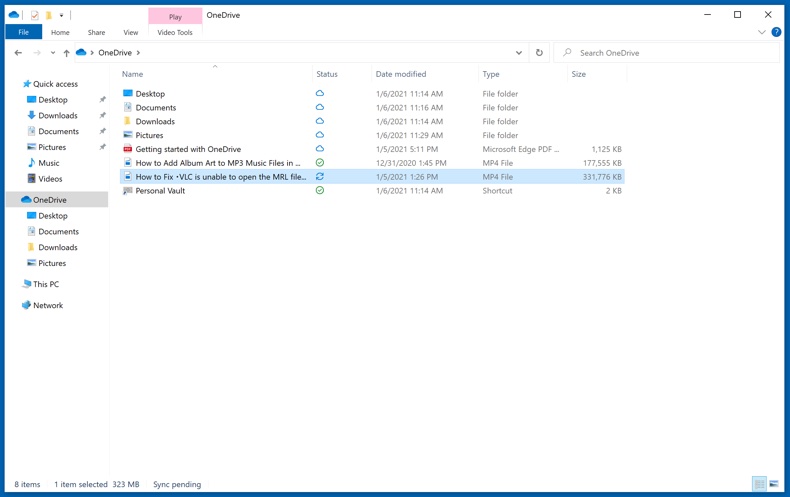

Viene eseguito automaticamente il backup di tutti i file aggiunti alla cartella OneDrive nel cloud. Il cerchio verde con il segno di spunta indica che il file è disponibile sia localmente che su OneDrive e che la versione del file è la stessa su entrambi. L'icona della nuvola blu indica che il file non è stato sincronizzato ed è disponibile solo su OneDrive. L'icona di sincronizzazione indica che il file è attualmente in fase di sincronizzazione.

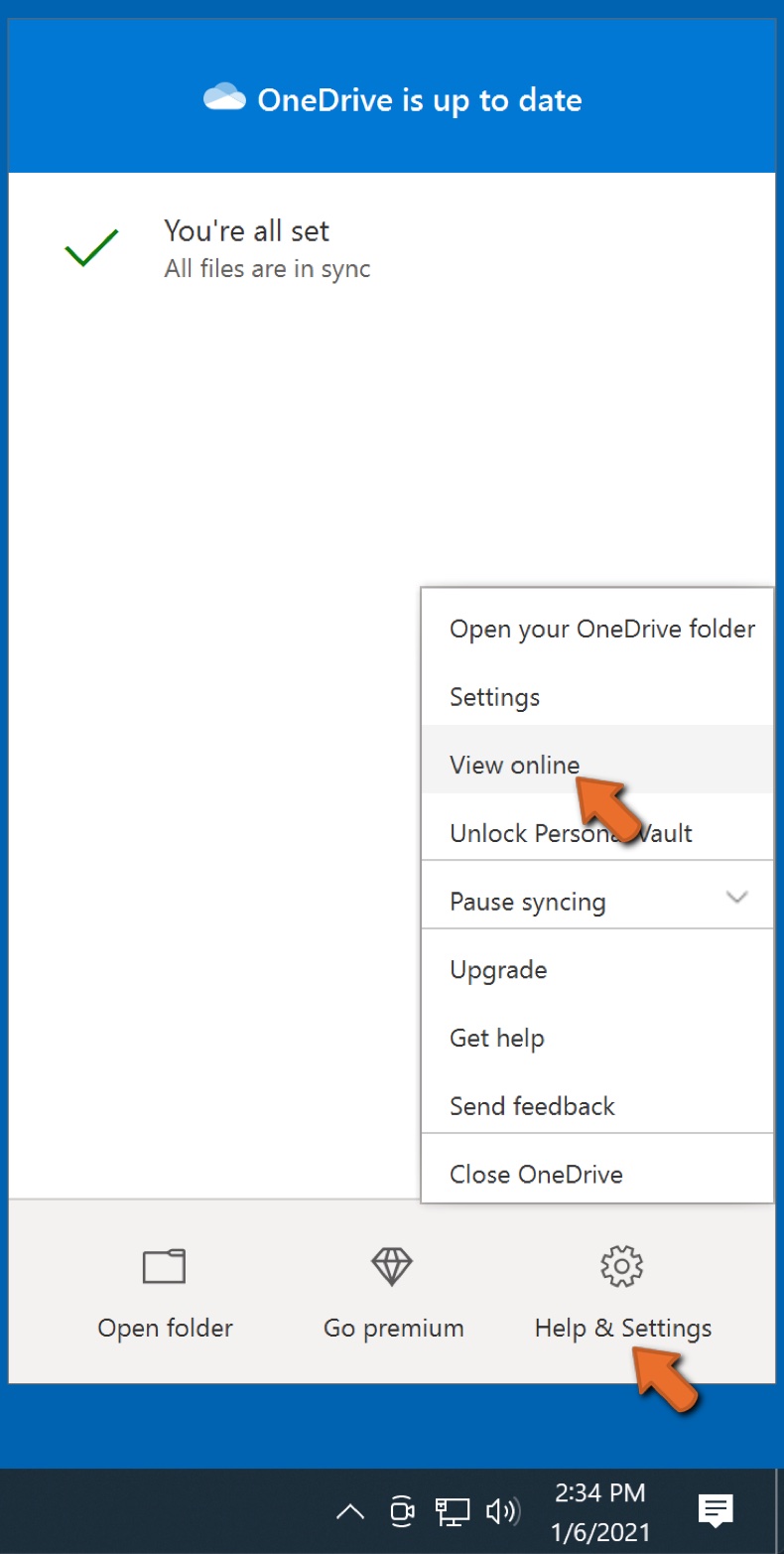

Per accedere ai file che si trovano solo su OneDrive online, vai al menu a discesa Guida e impostazioni e seleziona Visualizza online.

Step 2: ripristina i file danneggiati.

OneDrive si assicura che i file rimangano sincronizzati, quindi la versione del file sul computer è la stessa versione sul cloud. Tuttavia, se il ransomware ha crittografato i tuoi file, puoi sfruttare la funzione Cronologia versioni di OneDrive che ti consentirà di ripristinare le versioni dei file prima della crittografia.

Microsoft 365 ha una funzione di rilevamento del ransomware che ti avvisa quando i tuoi file di OneDrive sono stati attaccati e ti guida attraverso il processo di ripristino dei tuoi file. Va notato, tuttavia, che se non si dispone di un abbonamento a Microsoft 365 a pagamento, si ottiene gratuitamente un solo rilevamento e ripristino dei file.

Se i file di OneDrive vengono eliminati, danneggiati o infettati da malware, puoi ripristinare l'intero OneDrive a uno stato precedente. Ecco come ripristinare l'intero OneDrive:

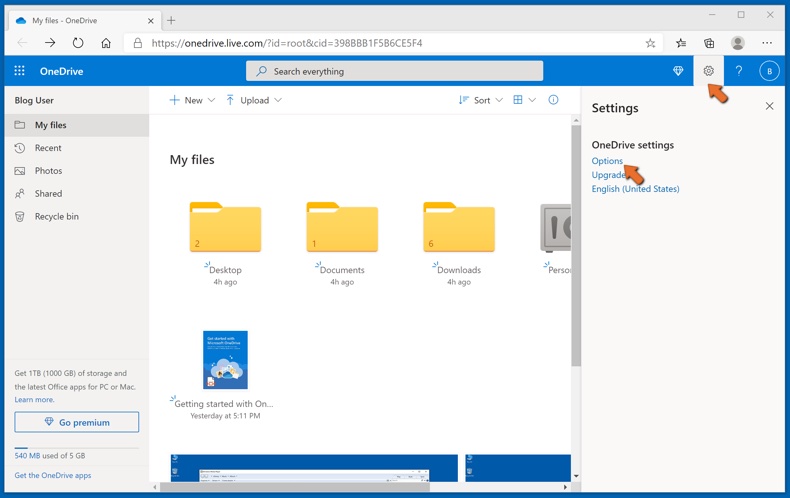

1. Se hai eseguito l'accesso con un account personale, fai clic sull'icona Impostazioni nella parte superiore della pagina. Quindi, fai clic su Opzioni e seleziona Ripristina il tuo OneDrive.

Se hai effettuato l'accesso con un account di lavoro o di scuola, fai clic sull'ingranaggio Impostazioni nella parte superiore della pagina. Quindi, fai clic su Ripristina il tuo OneDrive.

2. Nella pagina Ripristina il tuo OneDrive, seleziona una data dall'elenco a discesa. Tieni presente che se stai ripristinando i tuoi file dopo il rilevamento automatico del ransomware, verrà selezionata una data di ripristino.

3. Dopo aver configurato tutte le opzioni di ripristino dei file, fare clic su Ripristina per annullare tutte le attività selezionate.

Il modo migliore per evitare danni da infezioni da ransomware è mantenere backup regolari e aggiornati.

Domande frequenti (FAQ)

Come è stato violato il mio computer e come hanno fatto gli hacker a criptare i miei file?

Gli attori delle minacce spesso diffondono il ransomware attraverso siti web loschi che offrono software pirata, strumenti di cracking o falso supporto tecnico. I computer vengono infettati quando gli utenti scaricano ed eseguono il ransomware. I ransomware possono essere diffusi anche tramite annunci malevoli, unità USB infette, vulnerabilità del software obsoleto, reti P2P, siti web compromessi e downloader di terze parti.

Come aprire i file ".starcat"?

I vostri file sono stati crittografati da un ransomware. Per accedervi e utilizzarli è necessaria la decriptazione.

Dove devo cercare gli strumenti di decriptazione gratuiti per il ransomware Starcat?

In caso di attacco ransomware, dovreste controllare il sito web del progetto No More Ransom (maggiori informazioni sopra).

Posso pagarvi un sacco di soldi, potete decriptare i file per me?

Non offriamo questo servizio. I file crittografati da ransomware sono solitamente impossibili da decrittografare senza il coinvolgimento degli sviluppatori, a meno che il ransomware non presenti dei difetti. Pertanto, qualsiasi terza parte che offra una decriptazione a pagamento agisce come un man-in-the-middle o sta cercando di truffarvi.

Combo Cleaner mi aiuterà a rimuovere il ransomware Starcat?

Sì, Combo Cleaner scansiona il computer e rimuove il ransomware attivo. Tuttavia, è importante notare che mentre il software antivirus è fondamentale per eliminare il ransomware, non può decriptare i file già criptati.

▼ Mostra Discussione