Evita di farti truffare da email che affermano che gli hacker hanno violato il tuo sistema

![]() Scitto da Tomas Meskauskas il (aggiornato)

Scitto da Tomas Meskauskas il (aggiornato)

Che tipologia di email è "Specialized Hacker Succeeded In Hacking Your Operating System"?

Dopo aver esaminato l'email "Specialized Hacker Succeeded In Hacking Your Operating System" ("Un hacker specializzato è riuscito ad hackerare il tuo sistema operativo"), abbiamo stabilito che si tratta di spam. Questa lettera è una truffa di sextortion; fa false affermazioni su video espliciti del destinatario che verranno distribuiti ai suoi contatti a meno che non venga pagato un riscatto.

Va sottolineato che tutte le informazioni fornite da questa email sono false. Pertanto i dispositivi dei destinatari non sono stati infettati da malware e non è stata effettuata alcuna registrazione che li riguardi.

Panoramica della truffa via email "Specialized Hacker Succeeded In Hacking Your Operating System"

L'email con oggetto "Your private information has been stolen because of suspicious events." ("Le tue informazioni private sono state rubate a causa di eventi sospetti"). (può variare) presenta il mittente come un "hacker", che ha infettato il dispositivo del destinatario con un trojan/spyware e lo monitora da mesi. L'infezione inesistente proveniva da un sito web per adulti che il destinatario avrebbe visitato.

Presumibilmente il malware veniva utilizzato per estrarre informazioni relative alle e-ìmail e cronologie delle chat. Inoltre, l'infezione non rilevabile veniva utilizzata per registrare filmati compromettenti del destinatario mentre visitava siti pornografici. Le registrazioni sono state quindi modificate in video che mostravano il destinatario fianco a fianco con il contenuto che stava visualizzando in quel momento.

Il truffatore minaccia di inviare video falsi ai contatti di posta elettronica/messenger del destinatario e di far trapelare le loro comunicazioni, a meno che non venga pagato un riscatto. Al destinatario vengono concesse 50 ore per inviare al truffatore un valore di 750 USD in criptovaluta Bitcoin. Il mittente avverte inoltre che, qualora l'e-mail venisse condivisa con altri, il filmato fasullo verrà pubblicizzato.

Come accennato nell'introduzione, tutte le affermazioni fatte da "Specialized Hacker Succeeded In Hacking Your Operating System" sono false. Ciò significa che nessun dispositivo è stato infettato e non sono stati registrati video espliciti del destinatario. Pertanto, questa posta indesiderata non rappresenta una minaccia reale per i destinatari.

Le vittime di truffe come "Specialized Hacker Succeeded In Hacking Your Operating System" possono subire perdite finanziarie e, a causa della natura praticamente non tracciabile delle transazioni di criptovaluta, i fondi inviati non possono essere recuperati.

| Nome | email di sextortion "Specialized Hacker Succeeded In Hacking Your Operating System" |

| Tipologia di minaccia | Phishing, truffe, ingegneria sociale, frode |

| Falsi proclami | A meno che non venga pagato un riscatto, i video espliciti con il destinatario verranno inviati ai suoi contatti. |

| Ammontare del riscatto | 750 USD in criptovaluta Bitcoin |

| Indirizzo del portafogli di criptovaluta dei criminali | 15wQk4AHFCtWGyAzjsG9c947prqdeR2tGb (Bitcoin) |

| Sintomi | Acquisti online non autorizzati, password di account online modificate, furto di identità, accesso illegale al computer. |

| Metyodi distributivi | Email ingannevoli, annunci pop-up online non autorizzati, tecniche di avvelenamento dei motori di ricerca, domini con errori di ortografia. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di campagne spam di sextortion

Abbiamo analizzato numerose email spam; "I Will Be Direct You Watch Adult Content", "You Could Be In Trouble With The Law", "Professional Hacker Managed To Hack Your Operating System", e "Porn Websites I Attacked With My Virus Xploit" sono solo alcuni esempi di lettere utilizzate per facilitare le truffe di sextortion.

La posta indesiderata viene utilizzata per promuovere il phishing e varie altre truffe. Viene utilizzato anche per diffondere malware. Queste e-mail/messaggi possono essere semplici/semplici o mascherati in modo elaborato da notifiche/avvisi provenienti da aziende, organizzazioni, istituzioni, autorità e altre entità autentiche.

In che modo le campagne di spam infettano i computer?

Le campagne di spam diffondono malware distribuendo file virulenti. Possono essere allegati o collegati all'interno delle e-mail/messaggi. I file infetti sono disponibili in vari formati, ad esempio documenti (Microsoft Office, Microsoft OneNote, PDF, ecc.), archivi (RAR, ZIP, ecc.), eseguibili (.exe, .run, ecc.), JavaScript e così via .

Quando viene aperto un file di questo tipo, la catena dell’infezione viene avviata. Tuttavia, alcuni formati potrebbero richiedere azioni aggiuntive per attivare i processi di download ed installazione del malware. Ad esempio, i documenti di Microsoft Office richiedono che gli utenti abilitino i comandi macro (ad esempio modifica/contenuto), mentre i file OneNote richiedono che facciano clic su file/collegamenti incorporati.

Come evitare l'installazione di malware?

Consigliamo vivamente di trattare con cautela le email in arrivo, i messaggi PM/DM, gli SMS e altri messaggi. Gli allegati o i collegamenti presenti nella posta sospetta non devono essere aperti poiché possono essere dannosi. Un altro consiglio è quello di utilizzare le versioni di Microsoft Office rilasciate dopo il 2010 poiché dispongono della modalità "Visualizzazione protetta" che impedisce l'esecuzione automatica dei comandi macro.

Va detto che il malware non viene distribuito esclusivamente tramite posta spam. Pertanto, consigliamo di scaricare solo da canali ufficiali e verificati.

Inoltre, tutti i programmi devono essere attivati e aggiornati utilizzando funzioni/strumenti forniti da sviluppatori legittimi, poiché gli strumenti di attivazione illegale ("cracking") e gli aggiornamenti di terze parti possono contenere malware.

Poiché i contenuti online ingannevoli e pericolosi di solito sembrano autentici e innocui, ti consigliamo di prestare attenzione durante la navigazione.

Dobbiamo sottolineare l'importanza di avere un antivirus affidabile installato e mantenuto aggiornato. È necessario utilizzare un software di sicurezza per eseguire scansioni regolari del sistema e rimuovere minacce e problemi rilevati. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Testo presentato nell'email "Specialized Hacker Succeeded In Hacking Your Operating System":

Subject: Your private information has been stolen because of suspicious events.

Greetings!

Would like to introduce myself - I am a specialized hacker, and have succeeded in hacking your operating system.

At this moment, I have obtained a complete access to account of yours.

On top of that, I was also unnoticeably observing all your activities and spying on you for few past months.

It was possible because your computer was infected with malicious spyware, which infiltrated your computer while you were visiting a website containing adult videos.

Give me a few minutes to clarify how that affects you. Because of Trojan viruses, I am now able to have an unrestricted access to your computer as well as any other devices owned by you.

In other words, I can see without any restrictions everything in your screen and even activate the camera together with microphone anytime I want, and you won't even know about that.

Moreover, I have complete access to confidential data of yours including emails, chat history etc.

You may be rightfully puzzled how come your antivirus is not able to detect the harmful software of mine.

I don't mind explaining that at all: my malicious software is driver-based; hence it refreshes its signatures every 4 hours,

which makes it impossible for your antivirus to identify it.

I have come up with a video exposing the scenes of your passionate masturbation sessions on the left side, whereas on the right side it shows the dirty videos you were watching during that time. `.`

Trust me, it takes several mouse clicks to distribute this video to your entire email addresses list as well as messenger contacts on your PC or other devices.

Additionally, I can easily share all your emails as well as chat history to public too.

I honestly think you would certainly like to abstain from letting that happen.

There is a solution for you in this case - perform 750 USD transfer in Bitcoin equivalent to Bitcoin account of mine (it is really not difficult to do, and you can find online the step-by-step guide, if you have no idea about it).

My bitcoin account details are below as follows (Bitcoin wallet): 15wQk4AHFCtWGyAzjsG9c947prqdeR2tGb

Once the aforementioned amount gets transferred to my account, I will straight away erase all those kinky videos and vanish from your life completely.

Please, settle this payment within 50 hours (2 days).

A notification will be sent to me right after this email gets opened, which will trigger the countdown.

Believe me, I am very cautious, professional and never fail.

If I get to know about you sharing this message with anyone else, I will right away distribute your private videos to public.

Best of luck!

Aspetto dell'email spam "Specialized Hacker Succeeded In Hacking Your Operating System" (GIF):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu:

- Cos'è email di sextortion "Specialized Hacker Succeeded In Hacking Your Operating System"?

- Tipologie di email dannose.

- Come individuare un'email dannosa?

- Cosa fare se si è vittima di una truffa via email?

Tipologie di email dannose:

![]() Phishing Email

Phishing Email

Più comunemente, i criminali informatici utilizzano email ingannevoli per indurre gli utenti di Internet a divulgare le proprie informazioni private sensibili, ad esempio le informazioni di accesso a vari servizi online, account email o informazioni bancarie online.

Tali attacchi sono chiamati phishing. In un attacco di phishing, i criminali informatici di solito inviano un messaggio e-mail con il logo di un servizio popolare (ad esempio Microsoft, DHL, Amazon, Netflix), creano urgenza (indirizzo di spedizione errato, password scaduta, ecc.) e inseriscono un collegamento che sperano le loro potenziali vittime cliccheranno.

Dopo aver fatto clic sul collegamento presentato in tale messaggio di posta elettronica, le vittime vengono reindirizzate a un sito Web falso che sembra identico o estremamente simile a quello originale. Alle vittime viene quindi chiesto di inserire la password, i dettagli della carta di credito o altre informazioni rubate dai criminali informatici.

![]() Email con Allegati Pericolosi

Email con Allegati Pericolosi

Un altro popolare vettore di attacco è la posta indesiderata con allegati dannosi che infettano i computer degli utenti con malware. Gli allegati dannosi di solito contengono trojan in grado di rubare password, informazioni bancarie e altre informazioni sensibili.

In tali attacchi, l'obiettivo principale dei criminali informatici è indurre le loro potenziali vittime ad aprire un allegato di posta elettronica infetto. Per raggiungere questo obiettivo, i messaggi di posta elettronica di solito parlano di fatture, fax o messaggi vocali ricevuti di recente.

Se una potenziale vittima cade nell'esca e apre l'allegato, i suoi computer vengono infettati e i criminali informatici possono raccogliere molte informazioni sensibili.

Sebbene sia un metodo più complicato per rubare informazioni personali (filtri antispam e programmi antivirus di solito rilevano tali tentativi), in caso di successo, i criminali informatici possono ottenere una gamma molto più ampia di dati e possono raccogliere informazioni per un lungo periodo di tempo.

![]() Sextortion Email

Sextortion Email

Questo è un particolare tipo di phishing. In questo caso, gli utenti ricevono un'email in cui si afferma che un criminale informatico potrebbe accedere alla webcam della potenziale vittima e ha una registrazione video della propria masturbazione.

Per eliminare il video, alle vittime viene chiesto di pagare un riscatto (di solito utilizzando Bitcoin o un'altra criptovaluta). Tuttavia, tutte queste affermazioni sono false: gli utenti che ricevono tali email dovrebbero ignorarle ed eliminarle.

Come individuare un'email dannosa?

I criminali informatici cercano sempre di più di rendere credibili ed affidabili le loro email; ecco alcune cose a cui dovresti porre attenzione quando cerchi di individuare un'email di phishing:

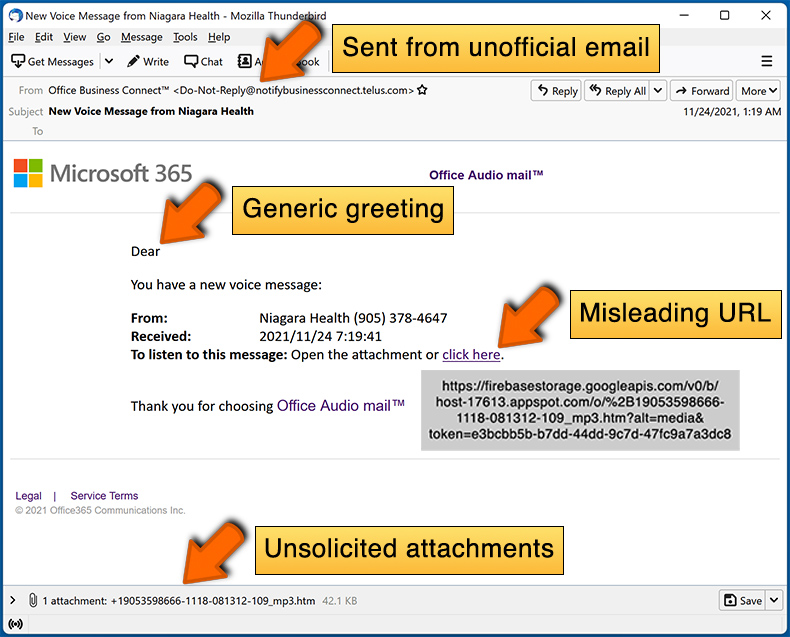

- Controlla l'indirizzo email del mittente ("da"): passa il mouse sull'indirizzo "da" e controlla se è legittimo. Ad esempio, se hai ricevuto un'email da Microsoft, assicurati di controllare se l'indirizzo email è @microsoft.com e non qualcosa di sospetto come @m1crosoft.com, @microsfot.com, @account-security-noreply.com, ecc.

- Controlla i saluti generici: se il messaggio di saluto nell'email è "Gentile utente", "Gentile @tuoemail.com", "Gentile cliente stimato", ciò dovrebbe destare sospetti. Più comunemente, le aziende ti chiamano per nome. La mancanza di queste informazioni potrebbe segnalare un tentativo di phishing.

- Controlla i collegamenti nell'email: passa il mouse sul collegamento presentato nell'email, se il collegamento che appare sembra sospetto, non fare clic su di esso. Ad esempio, se hai ricevuto un'email da Microsoft e il link nell'email mostra che andrà a firebasestorage.googleapis.com/v0... non dovresti fidarti. È meglio non fare clic su alcun collegamento nelle email, ma visitare il sito Web dell'azienda che ti ha inviato l'email.

- Non fidarti ciecamente degli allegati delle email: più comunemente, le aziende legittime ti chiederanno di accedere al loro sito Web e di visualizzare eventuali documenti sul sito; se hai ricevuto un'email con un allegato, è una buona idea scansionarla con un'applicazione antivirus. Gli allegati email infetti sono un vettore di attacco comune utilizzato dai criminali informatici.

Per ridurre al minimo il rischio di aprire email di phishing e di email dannose, ti consigliamo di utilizzare Combo Cleaner.

Esempi di email spam:

Cosa fare se si è vittima di una truffa via email?

- Se hai fatto clic su un collegamento in un'email di phishing e hai inserito la password, assicurati di modificare la password il prima possibile. Di solito, i criminali informatici raccolgono credenziali rubate e poi le vendono ad altri gruppi che le utilizzano per scopi dannosi. Se cambi la tua password in modo tempestivo, c'è la possibilità che i criminali non abbiano abbastanza tempo per fare danni.

- Se hai inserito i dati della tua carta di credito, contatta la tua banca il prima possibile e spiega la situazione. Ci sono buone probabilità che tu debba cancellare la tua carta di credito compromessa e ottenerne una nuova.

- Se noti segni di furto di identità, contatta immediatamente la Federal Trade Commission. Questa istituzione raccoglierà informazioni sulla tua situazione e creerà un piano di recupero personale.

- Se hai aperto un allegato dannoso, probabilmente il tuo computer è infetto, dovresti scansionarlo con un'applicazione antivirus affidabile. A questo scopo, consigliamo di utilizzare Combo Cleaner.

- Aiuta altri utenti di Internet - segnala le email di phishing ad: Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Domande Frequenti (FAQ)

Perché ho ricevuto questa email?

Le email spam non sono personali, indipendentemente dai dettagli rilevanti che potrebbero includere. I criminali informatici inviano queste e-mail in campagne su larga scala, pertanto migliaia di utenti ricevono messaggi identici.

Il mio computer è stato effettivamente violato e il mittente ha qualche informazione?

No, questa email è una truffa di sextortion. Questi truffatori non hanno infettato i tuoi dispositivi con malware né hanno ottenuto da loro informazioni sensibili. Allo stesso modo, non hanno registrato alcun tuo video.

Come hanno fatto i criminali informatici a ottenere la password della mia email?

I truffatori in genere ottengono le credenziali di accesso all'account tramite truffe di phishing. Pertanto, potresti esserne vittima e aver inserito le tue credenziali in una pagina di accesso falsa. In alcuni rari casi, accessi/password vengono ottenuti attraverso la violazione dei dati sui dispositivi delle vittime o sulle reti dei fornitori di servizi.

Ho inviato criptovaluta all'indirizzo presentato in questa email, posso riavere i miei soldi?

No, le transazioni in criptovaluta sono praticamente irreversibili poiché praticamente non tracciabili.

Ho fornito i miei dati personali quando sono stato ingannato da un'email spam, cosa devo fare?

Se ritieni che le tue credenziali di accesso siano state compromesse, modifica le password di tutti gli account eventualmente esposti e informa il loro supporto ufficiale. E se hai divulgato altri dati privati (ad es. dettagli della carta d'identità, foto/scansioni del passaporto, numeri di carta di credito, ecc.) – contatta immediatamente le autorità competenti.

Ho letto un'email spam ma non ho aperto l'allegato, il mio computer è infetto?

No, la semplice apertura/lettura di un'email non avvierà alcuna catena di download/installazione di malware. I dispositivi vengono infettati quando vengono aperti allegati o collegamenti dannosi.

Ho scaricato e aperto un file allegato ad una email di spam, il mio computer è infetto?

Se il file aperto era un eseguibile (.exe, .run, ecc.) – molto probabilmente sì – il tuo dispositivo era infetto. Tuttavia, l'infezione avrebbe potuto essere evitata se si fosse trattato di un documento (.doc, .xls, .one, .pdf, ecc.). Questi formati potrebbero richiedere azioni aggiuntive (ad esempio, abilitare comandi macro, fare clic su contenuti incorporati, ecc.) per avviare rapidamente i processi di download ed installazione di malware.

Combo Cleaner rimuoverà le infezioni malware presenti negli allegati delle email?

Sì, Combo Cleaner è progettato per rilevare ed eliminare ogni tipo di minaccia. È in grado di rimuovere tutte le infezioni malware conosciute. Tieni presente che il software dannoso di fascia alta in genere si nasconde nelle profondità dei sistemi, pertanto eseguire una scansione completa del sistema è fondamentale.

▼ Mostra Discussione