Evita di farti truffare dall'email "Porn Websites I Attacked With My Virus Xploit"

![]() Scitto da Tomas Meskauskas il (aggiornato)

Scitto da Tomas Meskauskas il (aggiornato)

Che tipo di email è "Porn Websites I Attacked With My Virus Xploit"?

La nostra ispezione dell'email "Porn Websites I Attacked With My Virus Xploit" (Siti Web porno che ho attaccato con il mio Virus Xploit) ha rivelato che si tratta dell'ennesima truffa di sextortion. Come la maggior parte delle lettere spam di questo tipo, fa false affermazioni sul fatto che il mittente abbia infettato il dispositivo del destinatario e realizzato video sessualmente espliciti di lui. L'email minaccia che, a meno che non venga pagato un riscatto, il filmato verrà divulgato.

Va sottolineato che l'email "Porn Websites I Attacked With My Virus Xploit" è falsa; pertanto, non rappresenta una minaccia per chi l'ha ricevuta.

Panoramica dell'email truffa "Porn Websites I Attacked With My Virus Xploit"

L'email con l'oggetto "My Virus recorded you MASTURBATING!" (può variare) (Il mio virus ti ha registrato mentre ti masturbi) afferma che il destinatario ha visitato un sito Web di pornografia compromesso, che ha provocato l'infezione del suo dispositivo.

Presumibilmente, nelle ultime due settimane, il malware ha registrato il destinatario mentre visitava siti per adulti, scaricava file ed estraeva elenchi di contatti. Sei video che sarebbero stati registrati verranno caricati sul Web e i contatti dei destinatari ne saranno informati.

Per impedire che questa falsa minaccia venga eseguita, l'e-mail indica il trasferimento di 0,200612 BTC (criptovaluta Bitcoin) al criptowallet del truffatore. La lettera afferma che questa somma vale 2000 USD - tuttavia, al momento in cui scrivo, vale circa 4000 USD (nota, i tassi di cambio fluttuano costantemente).

Come accennato nell'introduzione, l'e-mail "Siti Web porno che ho attaccato con il mio Virus Xploit" è una truffa. Ciò significa che il mittente non ha infettato il dispositivo del destinatario, né ha filmati compromettenti. Pertanto, questa e-mail deve essere semplicemente ignorata poiché non rappresenta una minaccia per i destinatari.

| Nome | "Porn Websites I Attacked With My Virus Xploit" sextortion email |

| Tipo di minaccia | Phishing, truffa, ingegneria sociale, frode |

| Falsi proclami | Il dispositivo è stato infettato, sono stati realizzati video espliciti con il destinatario: verranno divulgati a meno che non venga pagato un riscatto. |

| Ammontare della truffa | 0.200612 BTC (criptovaluta Bitcoin) |

| Indirizzo del portafogli di criptovaluta dei criminali | bc1q7zdvapy888fn65m49j4tjfa8aqz58gtpqx36c6 (Bitcoin) |

| Sintomi | Acquisti online non autorizzati, password account online modificate, furto di identità, accesso illegale al computer. |

| Metodi distributivi | Email ingannevoli, annunci pop-up online non autorizzati, tecniche di avvelenamento da motori di ricerca, domini con errori di ortografia. |

| Danni | Perdita di informazioni private sensibili, perdita di denaro, furto di identità. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di campagne di spam di sextortion

Abbiamo analizzato migliaia di email di spam; "I Know That You Cheat On Your Partner", "Some Bad News That You Are About To Hear", e "I Regret To Inform You About Some Sad News For You" sono alcuni esempi di quelli usati per la sextortion.

Questa posta può avere un'ampia varietà di travestimenti e fare affermazioni diverse. A causa della diffusione delle lettere truffa, consigliamo vivamente di prestare attenzione alle e-mail e ai messaggi in arrivo.

In che modo le campagne di spam infettano i computer?

Oltre a facilitare le truffe, le e-mail di spam vengono utilizzate per distribuire malware. Queste lettere possono contenere file infetti come allegati o collegamenti per il download. I file virulenti possono essere in vari formati, ad esempio documenti Microsoft Office e PDF, archivi (ZIP, RAR, ecc.), eseguibili (.exe, .run, ecc.), JavaScript e così via.

Quando un file infetto viene eseguito, eseguito o aperto in altro modo, viene attivato il processo di infezione. Ad esempio, i documenti di Microsoft Office infettano i sistemi tramite l'esecuzione di comandi macro malevoli.

Come evitare l'installazione di malware?

Sconsigliamo di aprire gli allegati e i collegamenti trovati in e-mail e messaggi sospetti/irrilevanti poiché ciò può portare a un'infezione del sistema. Inoltre, si consiglia di utilizzare le versioni di Microsoft Office successive al 2010 poiché dispongono della modalità "Vista protetta" che impedisce l'esecuzione automatica delle macro.

Tieni presente che il malware non viene diffuso solo tramite posta indesiderata. Pertanto, consigliamo anche di scaricare solo da canali ufficiali/verificati e di attivare/aggiornare il software con strumenti originali (poiché gli strumenti di attivazione illegale ["crack"] e gli aggiornamenti di terze parti possono contenere malware).

Dobbiamo sottolineare l'importanza di avere un antivirus affidabile installato e mantenuto aggiornato. I programmi di sicurezza devono essere utilizzati per eseguire scansioni regolari del sistema e per rimuovere le minacce rilevate. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Testo presentato dall'email "Porn Websites I Attacked With My Virus Xploit":

Subject: My Virus recorded you MASTURBATING!

Confidential message for you:

Recently you visited one of the porn websites I attacked with my Virus Xploit.

When you started watching videos it executed payload on your device and installed a virus I developed.

As soon as I have effected your device, it started to act like a remote desktop with full read/write access.

I gained access to your files, your email, contact lists and most importantly - your camera!

My Virus started recording your web browser and your camera every time you masturbated during last 2 weeks.

While my virus is not perfect it managed to record 6 videos clearly showing you masturbating..

Call me whatever you want, a criminal or a d**k, but this is just my job.

I do this on regular basis and I recorded hundreds of people, but you are SPECIAL.

Why? Because of the aberrant and perverse videos you were watching while masturbating - you know what I mean!

Now I am your master, and you are my slave..

Let me ask you a question.

How would you feel if I upload to pornhub all the videos with you masturbating and send the links to everyone on your contact lists -

including your family and business partners?

You don't want me to do this, right ?

There is only one way you can stop me from exposing your fantasies. You have to pay.

Let me be straightforward with you.

You know what Bitcoin is, right?

Buy $2,000 USD worth of Bitcoin and send it to me immediately.

You can buy Bitcoin in many places like Coinbase, CoinMama, Binance..

Google for 'how to buy cryptocurrencies'. You can use your credit card or bank transfer.

I am giving you 3 days to complete this payment, after which I will start uploading and sending your masturbation videos.

Just imagine your family and collegues reaction to those videos ??

Save your life now!

Transaction details are below:

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

Send exactly 0.200612 BTC to this Bitcoin address:

bc1q7zdvapy888fn65m49j4tjfa8aqz58gtpqx36c6

Copy the address, it's case sensitive.

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

2,000 USD = 0.200612 BTC

Make sure to send exactly 0.200612 BTC to the address above so I know the payment is coming from you.

As soon as you pay I will deactivate the virus and delete the compromising videos, I will not bother you again. I promise.

But what if you do not pay?

Well, running antivirus software will NOT help you.

I already downloaded your contact lists, browsing history and your masturbation videos.

You can be sure that I will use this material if I do not receive a payment from you.

It will be fun to watch!

Now move your ass and send the Bitcoin payment to me.

If you need more time - just continue buying Bitcoin and sending transactions.

Remember I have full access to your device and I am watching you!

The Virus Developer

Oh.. One more thing. Do NOT contact police - as soon as you do, I will immediately release the videos.

You will be f**ked and they will not find me - I know what I am doing.

La truffa via email "Porn Websites I Attacked With My Virus Xploit" (GIF):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu:

- Cos'è "Porn Websites I Attacked With My Virus Xploit" sextortion email?

- Tipologie di email dannose.

- Come individuare un'email dannosa?

- Cosa fare se si è vittima di una truffa via email?

Tipologie di email dannose:

![]() Phishing Email

Phishing Email

Più comunemente, i criminali informatici utilizzano email ingannevoli per indurre gli utenti di Internet a divulgare le proprie informazioni private sensibili, ad esempio le informazioni di accesso a vari servizi online, account email o informazioni bancarie online.

Tali attacchi sono chiamati phishing. In un attacco di phishing, i criminali informatici di solito inviano un messaggio e-mail con il logo di un servizio popolare (ad esempio Microsoft, DHL, Amazon, Netflix), creano urgenza (indirizzo di spedizione errato, password scaduta, ecc.) e inseriscono un collegamento che sperano le loro potenziali vittime cliccheranno.

Dopo aver fatto clic sul collegamento presentato in tale messaggio di posta elettronica, le vittime vengono reindirizzate a un sito Web falso che sembra identico o estremamente simile a quello originale. Alle vittime viene quindi chiesto di inserire la password, i dettagli della carta di credito o altre informazioni rubate dai criminali informatici.

![]() Email con Allegati Pericolosi

Email con Allegati Pericolosi

Un altro popolare vettore di attacco è la posta indesiderata con allegati dannosi che infettano i computer degli utenti con malware. Gli allegati dannosi di solito contengono trojan in grado di rubare password, informazioni bancarie e altre informazioni sensibili.

In tali attacchi, l'obiettivo principale dei criminali informatici è indurre le loro potenziali vittime ad aprire un allegato di posta elettronica infetto. Per raggiungere questo obiettivo, i messaggi di posta elettronica di solito parlano di fatture, fax o messaggi vocali ricevuti di recente.

Se una potenziale vittima cade nell'esca e apre l'allegato, i suoi computer vengono infettati e i criminali informatici possono raccogliere molte informazioni sensibili.

Sebbene sia un metodo più complicato per rubare informazioni personali (filtri antispam e programmi antivirus di solito rilevano tali tentativi), in caso di successo, i criminali informatici possono ottenere una gamma molto più ampia di dati e possono raccogliere informazioni per un lungo periodo di tempo.

![]() Sextortion Email

Sextortion Email

Questo è un particolare tipo di phishing. In questo caso, gli utenti ricevono un'email in cui si afferma che un criminale informatico potrebbe accedere alla webcam della potenziale vittima e ha una registrazione video della propria masturbazione.

Per eliminare il video, alle vittime viene chiesto di pagare un riscatto (di solito utilizzando Bitcoin o un'altra criptovaluta). Tuttavia, tutte queste affermazioni sono false: gli utenti che ricevono tali email dovrebbero ignorarle ed eliminarle.

Come individuare un'email dannosa?

I criminali informatici cercano sempre di più di rendere credibili ed affidabili le loro email; ecco alcune cose a cui dovresti porre attenzione quando cerchi di individuare un'email di phishing:

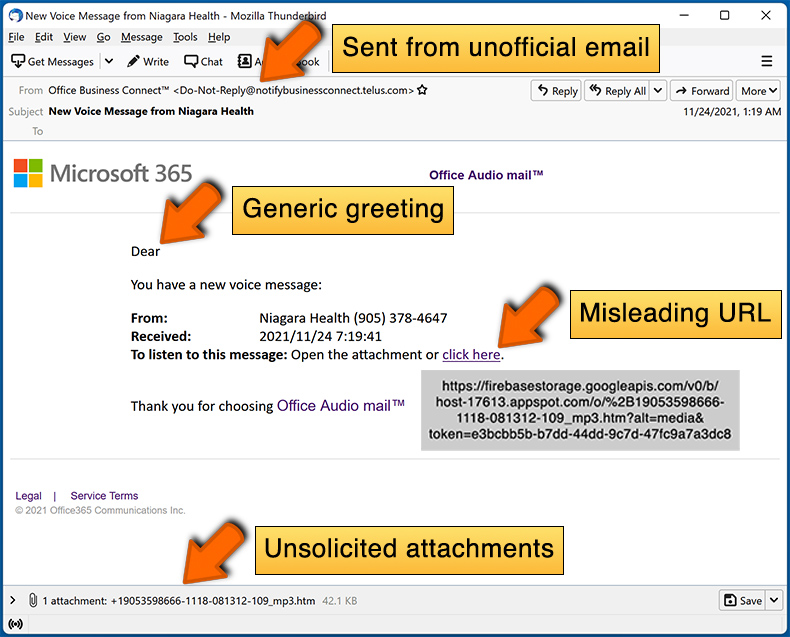

- Controlla l'indirizzo email del mittente ("da"): passa il mouse sull'indirizzo "da" e controlla se è legittimo. Ad esempio, se hai ricevuto un'email da Microsoft, assicurati di controllare se l'indirizzo email è @microsoft.com e non qualcosa di sospetto come @m1crosoft.com, @microsfot.com, @account-security-noreply.com, ecc.

- Controlla i saluti generici: se il messaggio di saluto nell'email è "Gentile utente", "Gentile @tuoemail.com", "Gentile cliente stimato", ciò dovrebbe destare sospetti. Più comunemente, le aziende ti chiamano per nome. La mancanza di queste informazioni potrebbe segnalare un tentativo di phishing.

- Controlla i collegamenti nell'email: passa il mouse sul collegamento presentato nell'email, se il collegamento che appare sembra sospetto, non fare clic su di esso. Ad esempio, se hai ricevuto un'email da Microsoft e il link nell'email mostra che andrà a firebasestorage.googleapis.com/v0... non dovresti fidarti. È meglio non fare clic su alcun collegamento nelle email, ma visitare il sito Web dell'azienda che ti ha inviato l'email.

- Non fidarti ciecamente degli allegati delle email: più comunemente, le aziende legittime ti chiederanno di accedere al loro sito Web e di visualizzare eventuali documenti sul sito; se hai ricevuto un'email con un allegato, è una buona idea scansionarla con un'applicazione antivirus. Gli allegati email infetti sono un vettore di attacco comune utilizzato dai criminali informatici.

Per ridurre al minimo il rischio di aprire email di phishing e di email dannose, ti consigliamo di utilizzare Combo Cleaner.

Esempi di email spam:

Cosa fare se si è vittima di una truffa via email?

- Se hai fatto clic su un collegamento in un'email di phishing e hai inserito la password, assicurati di modificare la password il prima possibile. Di solito, i criminali informatici raccolgono credenziali rubate e poi le vendono ad altri gruppi che le utilizzano per scopi dannosi. Se cambi la tua password in modo tempestivo, c'è la possibilità che i criminali non abbiano abbastanza tempo per fare danni.

- Se hai inserito i dati della tua carta di credito, contatta la tua banca il prima possibile e spiega la situazione. Ci sono buone probabilità che tu debba cancellare la tua carta di credito compromessa e ottenerne una nuova.

- Se noti segni di furto di identità, contatta immediatamente la Federal Trade Commission. Questa istituzione raccoglierà informazioni sulla tua situazione e creerà un piano di recupero personale.

- Se hai aperto un allegato dannoso, probabilmente il tuo computer è infetto, dovresti scansionarlo con un'applicazione antivirus affidabile. A questo scopo, consigliamo di utilizzare Combo Cleaner.

- Aiuta altri utenti di Internet - segnala le email di phishing ad: Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Domande frequenti (FAQ)

Perché ho ricevuto questa email?

Le email spam non sono personali. I criminali informatici li distribuiscono in campagne su larga scala, quindi migliaia di utenti ricevono e-mail identiche.

Il mio computer è stato effettivamente violato e il mittente ha qualche informazione?

No, tutte le affermazioni fatte dall'email "Porn Websites I Attacked With My Virus Xploit" sono false. Quindi, il tuo dispositivo non è stato infettato, né sono state effettuate registrazioni compromettenti con te.

In che modo i criminali informatici hanno ottenuto la password della mia email?

Lo scenario più probabile è che tu sia caduto vittima di una truffa di phishing - un sito Web/file mascherato da pagina di accesso a un account e-mail, processo di verifica, modulo di registrazione o simili. Il motivo meno probabile potrebbe essere una violazione dei dati da parte tua, ancor meno probabile, da parte di un fornitore di servizi.

Ho inviato criptovaluta all'indirizzo presentato in questa e-mail, posso riavere i miei soldi?

Le transazioni di criptovaluta sono praticamente non rintracciabili, il che le rende praticamente irreversibili.

Ho fornito le mie informazioni personali quando sono stato ingannato da un'e-mail di spam, cosa devo fare?

Se hai fornito le credenziali dell'account, modifica le password di tutti gli account potenzialmente compromessi e informa il loro supporto ufficiale senza indugio. E se hai divulgato altri dati privati (ad es. dettagli della carta d'identità, numeri di carta di credito, ecc.) - contatta senza indugio le autorità competenti.

Ho letto un'email spam ma non ho aperto l'allegato, il mio computer è infetto?

No, la semplice apertura/lettura di un'e-mail non avvierà alcuna catena di download/installazione di malware. I sistemi vengono infettati quando gli allegati o i collegamenti presenti in questa posta vengono aperti/cliccati.

Ho scaricato e aperto un file allegato a un'e-mail di spam, il mio computer è infetto?

Se era un eseguibile (.exe, .run, ecc.) - molto probabilmente sì - il tuo sistema era infetto. Tuttavia, i formati di documento (.doc, .xls, .pdf, ecc.) potrebbero richiedere azioni aggiuntive (ad es. abilitazione di comandi macro) - per iniziare a scaricare/installare malware.

Combo Cleaner rimuoverà le infezioni malware presenti negli allegati delle email?

Sì, Combo Cleaner è in grado di rilevare ed eliminare praticamente tutte le infezioni malware conosciute. È interessante notare che, poiché i programmi dannosi sofisticati di solito si nascondono nelle profondità dei sistemi, è essenziale eseguire una scansione completa del sistema.

▼ Mostra Discussione