Istruzioni per la rimozione del malware per Android CherryBlos

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è CherryBlos?

CherryBlos è il nome di un malware che prende di mira i sistemi operativi Android. Questo programma dannoso è classificato come ladro di informazioni (stealer) e clipper. Funziona estraendo/esfiltrando le credenziali del portafogli di criptovaluta delle vittime e reindirizzando le transazioni di criptovaluta ai portafogli di proprietà degli aggressori.

Almeno quattro app false sono state identificate come responsabili nell'aiutare CherryBlos ad infiltrarsi nei dispositivi. Diverse tecniche sono in uso per promuovere queste applicazioni.

È pertinente ricordare che CherryBlos è collegato a un'altra campagna di malware denominata FakeTrade. Questa operazione comporta app fraudolente per guadagnare denaro che promettono ricompense in denaro per lo shopping o altre attività. Tuttavia, le vittime non sono in grado di incassare i loro guadagni.

Le applicazioni FakeTrade erano ospitate su Google Play Store, ma quelle conosciute sono state rimosse nel momento in cui scrivo. Questa campagna ha preso di mira gli utenti di tutto il mondo, con particolare interesse verso Malesia, Messico, Indonesia, Filippine, Uganda e Vietnam.

Panoramica del malware CherryBlos

Nella maggior parte dei casi, il malware specifico per Android si basa sui servizi di accessibilità di questi sistemi operativi e CherryBlos non fa eccezione.

Una volta aperta l'applicazione dannosa, alla vittima viene presentato un pop-up che richiede di abilitare i servizi di accessibilità Android. Il malware può anche visualizzare un sito Web ufficiale come misura aggiuntiva per creare l'impressione di legittimità.

I Servizi di accessibilità sono progettati per aiutare gli utenti che necessitano di assistenza nell'interazione con i propri dispositivi. Questi servizi sono in grado di eseguire varie azioni, come leggere lo schermo del dispositivo, simulare il touchscreen e la tastiera, ecc. Pertanto, il software dannoso che abusa di questi servizi acquisisce le proprie capacità.

Ad esempio, CherryBlos utilizza i servizi di accessibilità Android per concedersi automaticamente le autorizzazioni ogni volta che viene visualizzato un prompt di sistema per loro.

Questo malware utilizza anche altre tecniche anti-rilevamento e per garantire la persistenza. Si basa su altri strumenti per i privilegi di funzionamento in background, l'esenzione dai processi di ottimizzazione della batteria (ovvero, l'evasione dello spegnimento una volta non in uso attivo), ecc. CherryBlos può anche inviare l'utente alla schermata iniziale quando accede alle impostazioni dell'applicazione, che potrebbe essere un tentativo di impedire alla vittima di terminare il processo dell'app o di rimuoverla.

CherryBlos ottiene l'elenco delle applicazioni relative alla criptovaluta installate sul dispositivo. Invia quindi i nomi delle app di interesse al suo server C&C (Command and Control) e recupera per loro interfacce false.

Quando l'utente apre successivamente un'app crittografica legittima (ad es. BitKeep, Binance, ecc.), gli verrà presentata un'interfaccia di phishing. La schermata falsa registrerà quindi le credenziali di accesso inserite dalla vittima (ad es. ID, nomi utente, password, passphrase, ecc.).

CherryBlos può anche utilizzare un'altra tecnica per ottenere le credenziali. Il malware è in grado di sfogliare i file multimediali nella memoria esterna, quindi se viene trovata una potenziale passphrase - con l'uso di OCR (Riconoscimento ottico dei caratteri), CherryBlos convertirà i caratteri dall'immagine in testo e lo invierà al server C&C.

Come accennato nell'introduzione, CherryBlos ha anche funzionalità di clipper. Queste capacità consentono al programma di sostituire gli indirizzi dei portafogli di criptovaluta con quelli dei portafogli di criptovaluta in possesso dei criminali informatici. Per le attività del clipper di CherryBlos vengono utilizzate anche interfacce fraudolente.

Quindi, quando l'utente interagisce con quella che crede essere una vera app correlata alla criptovaluta, in realtà ha a che fare con un falso overlay. E poiché la vittima sta effettuando un prelievo di criptovaluta, l'indirizzo del portafoglio previsto viene sostituito, tuttavia l'overlay continua a mostrare il processo con le credenziali inserite e segue la procedura standard. In tal modo, la vittima trasferisce inconsapevolmente la criptovaluta agli aggressori.

CherryBlos può reindirizzare le transazioni delle seguenti criptovalute: Tether (USDT), USD Coin (USDC), Ethereum (ETH), Binance coin (BNB), Bitcoin (BTC) e TRON (TRX).

In sintesi, la presenza di software come CherryBlos sui dispositivi può comportare gravi problemi di privacy e significative perdite finanziarie.

Inoltre, a causa della natura praticamente irreversibile delle transazioni di criptovaluta, le vittime non hanno praticamente alcuna possibilità di recuperare i fondi rubati.

| Nome | CherryBlos virus |

| Tipologia di minaccia | Malware Android, stealer, malware per il furto di password, clipper, indirizzo di criptowallet che sostituisce malware, applicazione dannosa. |

| Nomi rilevati | ESET-NOD32 (una variante di Android/Packed.Jiagu.H Pot), Fortinet (Riskware/PackagingUntrustworthyJiagu!A), Ikarus (PUA.AndroidOS.Jiagu), Kaspersky (UDS:Trojan.AndroidOS.Piom.ayht), Elenco completo (VirusTotal) |

| Criptovalute prese di mira | Tether (USDT), USD Coin (USDC), Ethereum (ETH), Binance coin (BNB), Bitcoin (BTC), TRON (TRX) |

| Indirizzo del portafogli di criptovaluta dei criminali | TRcSgdsPZAmqRZofLnuWc5t6tRm6v7FZfR (USDT/USDC, TRX), 0x7cb460e143c4ae66b30397372be020c09fbdff3e (USDT/USDC, ETH, BNB), 1MstmvhmcRbMvcknmXwW81fmoenTozTWVF (BTC) |

| Sintomi | Il dispositivo funziona lentamente, le impostazioni di sistema vengono modificate senza l'autorizzazione dell'utente, i dati e l'utilizzo della batteria aumentano in modo significativo. |

| Metodi distributivi | Allegati email infetti, pubblicità online dannose, ingegneria sociale, applicazioni ingannevoli, siti Web truffa. |

| Danni | Criptovaluta rubata, perdita finanziaria, informazioni personali rubate (messaggi privati, accessi/password, ecc.), prestazioni del dispositivo ridotte, batteria che si scarica rapidamente, velocità Internet ridotta, enormi perdite di dati, identità rubata (app dannose potrebbero abusare delle app di comunicazione). |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di malware che prendono di mira i dispositivi Android

Abbiamo analizzato e ricercato centinaia di programmi dannosi mirati ad Android; CriminalBot, WyrmSpy, DragonEgg, FantasyMW, e SpinOk sono solo alcuni dei nostri articoli più recenti sul malware che prende di mira detti sistemi operativi.

Il software dannoso può essere estremamente versatile; può avere sia stealer che clipper e varie altre funzionalità. Tuttavia, indipendentemente dal modo in cui opera il malware, la sua presenza su un sistema mette in pericolo l'integrità del dispositivo e la sicurezza dell'utente. Pertanto, tutte le minacce devono essere eliminate immediatamente dopo il rilevamento.

In che modo CherryBlos si è infiltrato nel mio dispositivo?

Nel momento in cui scrivo, sono state scoperte quattro false app Robot 999, Happy Miner, SynthNet, e GPTalk.

Robot 999 e Happy Miner sono presentati come strumenti che consentono agli utenti di utilizzare le risorse di sistema del dispositivo per estrarre la criptovaluta. Il primo è stato fatto risalire a un gruppo Telegram chiamato "Ukraine ROBOT", che ospita post sul cryptomining. La descrizione del profilo di questo gruppo include un collegamento a un sito Web dannoso da cui è possibile scaricare CherryBlos (travestito da "Robot 999").

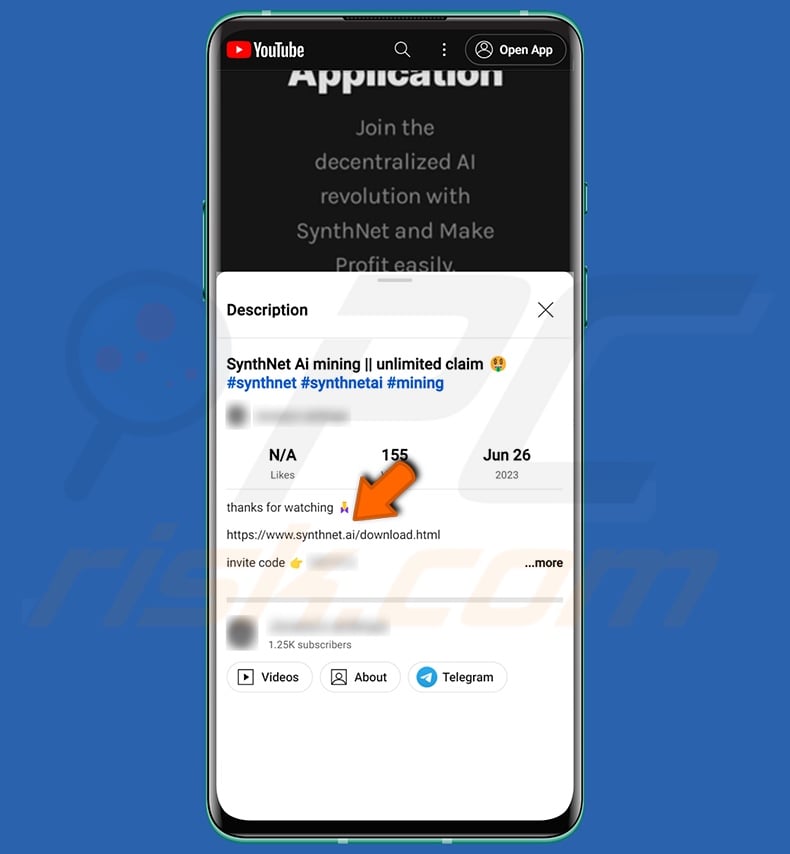

Un'altra falsa applicazione, SynthNet, è promossa come una piattaforma di calcolo IA decentralizzata che consente a individui/organizzazioni di utilizzare le risorse di sistema del proprio dispositivo per promuovere lo sviluppo dell'IA. Il collegamento per il download di questa app fasulla è stato approvato tramite una descrizione su un video di YouTube (ospitato su un account potenzialmente rubato), nonché tramite i canali di Telegram e gli account Twitter.

Inoltre, SynthNet è stato trovato su Google Play; tuttavia, questa variante non conteneva malware. È possibile che questa versione venga collegata a CherryBlos in futuro.

Sebbene l'utilizzo di piattaforme legittime per diffondere malware sia un metodo di distribuzione di breve durata, è comunque prevalente tra i criminali informatici. Caso in questione: la campagna FakeTrade associata ai criminali dietro CherryBlos. Le applicazioni collegate a FakeTrade sono state diffuse tramite Google Play Store.

Per quanto riguarda GPTalk, questa applicazione bufala ChatGPT è stata inviata tramite un falso account Twitter.

Tuttavia, è degno di nota il fatto che CherryBlos potrebbe essere diffuso anche utilizzando altri travestimenti e tecniche.

A parte l'abuso di fonti di download di app autentiche e la promozione tramite piattaforme di social media violate/rubate, il malware viene comunemente distribuito tramite allegati e collegamenti dannosi nella posta indesiderata (ad es. /ingannevoli), truffe online, malvertising, canali di download dubbi (ad es. siti Web di hosting di file gratuiti e gratuiti, app store di terze parti, reti di condivisione P2P, ecc.), contenuti piratati, strumenti di attivazione software illegale ("cracking") e falsi aggiornamenti.

Inoltre, alcuni programmi dannosi possono auto-diffondersi tramite reti locali e dispositivi di archiviazione rimovibili (ad es. dischi rigidi esterni, unità flash USB, ecc.).

Come evitare l'installazione di malware?

Consigliamo vivamente di ricercare il software leggendo i termini e le recensioni di utenti/esperti, controllando le autorizzazioni necessarie e verificando la legittimità dello sviluppatore. Inoltre, tutti i download devono essere eseguiti da fonti ufficiali e affidabili.

Inoltre, tutti i programmi devono essere attivati e aggiornati utilizzando funzioni/strumenti forniti da sviluppatori legittimi, in quanto quelli ottenuti da terze parti potrebbero contenere malware.

Un'altra raccomandazione è di fare attenzione durante la navigazione poiché i contenuti online fraudolenti e pericolosi di solito appaiono autentici e innocui. Consigliamo inoltre di essere cauti con le e-mail in arrivo e altri messaggi. Gli allegati o i collegamenti trovati nella posta sospetta non devono essere aperti, in quanto possono essere infettivi.

Dobbiamo sottolineare l'importanza di avere un antivirus affidabile installato e mantenuto aggiornato. Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e per rimuovere le minacce rilevate.

Aspetto del malware CherryBlos con il pretesto dell'app SynthNet:

Aspetto del link per il download del malware CherryBlos (SynthNet) promosso nella descrizione di un video di YouTube:

Menu rapido:

- Introduzione

- Come eliminare la cronologia di navigazione dal browser web Chrome?

- Come disabilitare le notifiche del browser nel browser web Chrome?

- Come reimpostare il browser Web Chrome?

- Come eliminare la cronologia di navigazione dal browser Web Firefox?

- Come disabilitare le notifiche del browser nel browser Web Firefox?

- Come reimpostare il browser Web Firefox?

- Come disinstallare applicazioni potenzialmente indesiderate e/o dannose?

- Come avviare il dispositivo Android in "Modalità provvisoria"?

- Come controllare l'utilizzo della batteria di varie applicazioni?

- Come controllare l'utilizzo dei dati di varie applicazioni?

- Come installare gli ultimi aggiornamenti software?

- Come ripristinare il sistema allo stato predefinito?

- Come disabilitare le applicazioni con privilegi di amministratore?

Elimina la cronologia di navigazione dal browser web Chrome:

Tocca il pulsante "Menu" (tre punti nell'angolo in alto a destra dello schermo) e seleziona "Cronologia" nel menu a discesa aperto.

Tocca "Cancella dati di navigazione", seleziona la scheda "AVANZATO", scegli l'intervallo di tempo e i tipi di dati che desideri eliminare e tocca "Cancella dati".

Disabilita le notifiche del browser nel browser web Chrome:

Tocca il pulsante "Menu" (tre punti nell'angolo in alto a destra dello schermo) e seleziona "Impostazioni" nel menu a discesa aperto.

Scorri verso il basso fino a visualizzare l'opzione "Impostazioni sito" e toccala. Scorri verso il basso fino a visualizzare l'opzione "Notifiche" e toccala.

Trova i siti Web che forniscono notifiche del browser, toccali e fai clic su "Cancella e ripristina". Ciò rimuoverà le autorizzazioni concesse a questi siti Web per fornire notifiche, tuttavia, se visiti di nuovo lo stesso sito, potrebbe richiedere nuovamente l'autorizzazione.

Puoi scegliere se concedere o meno questi permessi (se scegli di rifiutare, il sito andrà nella sezione "Bloccato" e non chiederà più il permesso).

Ripristina il browser web Chrome:

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "App" e toccalo.

Scorri verso il basso fino a trovare l'applicazione "Chrome", selezionala e tocca l'opzione "Archiviazione".

Tocca "GESTISCI MEMORIZZAZIONE", quindi "CANCELLA TUTTI I DATI" e conferma l'azione toccando "OK". Tieni presente che il ripristino del browser eliminerà tutti i dati memorizzati all'interno. Pertanto, tutti gli accessi/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrai anche accedere nuovamente a tutti i siti web.

Elimina la cronologia di navigazione dal browser web Firefox:

Tocca il pulsante "Menu" (tre punti nell'angolo in alto a destra dello schermo) e seleziona "Cronologia" nel menu a discesa aperto.

Scorri verso il basso fino a visualizzare "Cancella dati privati" e toccalo. Seleziona i tipi di dati che desideri rimuovere e tocca "CANCELLA DATI".

Disabilita le notifiche del browser nel browser web Firefox:

Visita il sito Web che fornisce le notifiche del browser, tocca l'icona visualizzata a sinistra della barra degli URL (l'icona non sarà necessariamente un "Blocco") e seleziona "Modifica impostazioni sito".

Nel pop-up aperto, attiva l'opzione "Notifiche" e tocca "CANCELLA".

Ripristina il browser web Firefox:

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "App" e toccalo.

Scorri verso il basso fino a trovare l'applicazione "Firefox", selezionala e tocca l'opzione "Archiviazione".

Tocca "CANCELLA DATI" e conferma l'azione toccando "ELIMINA". Tieni presente che il ripristino del browser eliminerà tutti i dati memorizzati all'interno. Pertanto, tutti gli accessi/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrai anche accedere nuovamente a tutti i siti web.

Disinstalla applicazioni potenzialmente indesiderate e/o dannose:

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "App" e toccalo.

Scorri verso il basso finché non vedi un'applicazione potenzialmente indesiderata e/o dannosa, selezionala e tocca "Disinstalla". Se, per qualche motivo, non riesci a rimuovere l'app selezionata (ad esempio, ti viene richiesto con un messaggio di errore), dovresti provare a utilizzare la "Modalità provvisoria".

Avvia il dispositivo Android in "Modalità provvisoria":

La "Modalità provvisoria" nel sistema operativo Android disabilita temporaneamente l'esecuzione di tutte le applicazioni di terze parti. L'utilizzo di questa modalità è un buon modo per diagnosticare e risolvere vari problemi (ad esempio, rimuovere le applicazioni dannose che ti impediscono di farlo quando il dispositivo è in esecuzione "normalmente").

Premi il pulsante "Power" e tienilo premuto finché non vedi la schermata "Spegni". Tocca l'icona "Spegni" e tienila premuta. Dopo pochi secondi apparirà l'opzione "Modalità provvisoria" e potrai eseguirla riavviando il dispositivo.

Controllare l'utilizzo della batteria di varie applicazioni:

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "Manutenzione dispositivo" e toccalo.

Tocca "Batteria" e controlla l'utilizzo di ciascuna applicazione. Le applicazioni legittime/autentiche sono progettate per utilizzare la minor quantità di energia possibile per fornire la migliore esperienza utente e risparmiare energia. Pertanto, un utilizzo elevato della batteria potrebbe indicare che l'applicazione è dannosa.

Controlla l'utilizzo dei dati di varie applicazioni:

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "Connessioni" e toccalo.

Scorri verso il basso fino a visualizzare "Utilizzo dati" e seleziona questa opzione. Come per la batteria, le applicazioni legittime/autentiche sono progettate per ridurre il più possibile l'utilizzo dei dati. Pertanto, un utilizzo significativo dei dati potrebbe indicare la presenza di un'applicazione dannosa.

Tieni presente che alcune applicazioni dannose potrebbero essere progettate per funzionare solo quando il dispositivo è connesso a una rete wireless. Per questo motivo, dovresti controllare l'utilizzo dei dati sia mobile che Wi-Fi.

Se trovi un'applicazione che utilizza dati significativi anche se non la usi mai, ti consigliamo vivamente di disinstallarla immediatamente.

Installa gli ultimi aggiornamenti software:

Mantenere aggiornato il software è una buona pratica per la sicurezza del dispositivo. I produttori di dispositivi rilasciano continuamente varie patch di sicurezza e aggiornamenti Android per correggere errori e bug, che possono essere abusati dai criminali informatici. Un sistema obsoleto è molto più vulnerabile, quindi dovresti sempre assicurarti che il software del tuo dispositivo sia aggiornato.

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "Aggiornamento software" e toccalo.

Tocca "Scarica aggiornamenti manualmente" e controlla se sono disponibili aggiornamenti. In tal caso, installarli immediatamente. Ti consigliamo inoltre di abilitare l'opzione "Scarica aggiornamenti automaticamente": questo consentirà al sistema di avvisarti quando viene rilasciato un aggiornamento e/o di installarlo automaticamente.

Ripristina il sistema al suo stato predefinito:

L'esecuzione di un "Ripristino delle impostazioni di fabbrica" è un buon modo per rimuovere tutte le applicazioni indesiderate, ripristinare le impostazioni di sistema ai valori predefiniti e pulire il dispositivo in generale. Tieni inoltre presente che verranno eliminati tutti i dati all'interno del dispositivo, inclusi foto, file video/audio, numeri di telefono (memorizzati nel dispositivo, non nella scheda SIM), messaggi SMS e così via. Cioè, il dispositivo verrà ripristinato al suo stato iniziale/di fabbrica.

Puoi anche ripristinare le impostazioni di sistema di base o semplicemente le impostazioni di rete.

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "Informazioni sul telefono" e toccalo.

Scorri verso il basso fino a visualizzare "Ripristina" e toccalo. Ora scegli l'azione che vuoi eseguire:

"Ripristina impostazioni" - ripristina tutte le impostazioni di sistema predefinite;

"Ripristina impostazioni di rete" - ripristina tutte le impostazioni relative alla rete ai valori predefiniti;

"Ripristina dati di fabbrica" - ripristina l'intero sistema ed elimina completamente tutti i dati memorizzati;

Disabilita le applicazioni con privilegi di amministratore:

Se un'applicazione dannosa riceve privilegi a livello di amministratore, può danneggiare seriamente il sistema. Per mantenere il dispositivo il più sicuro possibile, dovresti sempre controllare quali app hanno tali privilegi e disabilitare quelle che non dovrebbero.

Vai su "Impostazioni", scorri verso il basso fino a visualizzare "Blocco schermo e sicurezza" e toccalo.

Scorri verso il basso fino a visualizzare "Altre impostazioni di sicurezza", toccalo e quindi tocca "App di amministrazione del dispositivo".

Identifica le applicazioni che non dovrebbero avere i privilegi di amministratore, toccale e quindi tocca "DISATTIVA".

Domande Frequenti (FAQ)

Il mio dispositivo Android è stato infettato dal malware CherryBlos, devo formattare il mio dispositivo di archiviazione per eliminarlo?

La maggior parte dei programmi dannosi può essere rimossa senza formattazione.

Quali sono i maggiori problemi che il malware CherryBlos può causare?

Le minacce poste dal malware dipendono dalle sue capacità e dal modus operandi dei criminali informatici. CherryBlos è progettato per rubare le credenziali di accesso al criptowallet e reindirizzare i prelievi di criptovaluta ai portafogli degli aggressori. Pertanto, le vittime di questo malware possono subire gravi problemi di privacy e perdite finanziarie.

Qual è lo scopo del malware CherryBlos?

La maggior parte dei programmi dannosi viene utilizzata per generare entrate e le funzionalità di CherryBlos lo confermano. Tuttavia, i criminali informatici possono anche utilizzare il malware per divertirsi, compiere vendette personali, interrompere i processi (ad es. siti, servizi, aziende, ecc.) e persino lanciare attacchi con motivazioni politiche/geopolitiche.

In che modo il malware CherryBlos si è infiltrato nel mio dispositivo Android?

CherryBlos è diffuso con il pretesto di app legittime/innocue (ad esempio, Robot 999, Happy Miner, SynthNet, GPTalk, ecc.), che sono state diffuse attraverso siti dannosi promossi su descrizioni video di YouTube, Twitter e Telegram.

Tuttavia, altri metodi di distribuzione non sono improbabili. Le tecniche più diffuse includono: posta indesiderata, truffe online, malvertising, fonti di download dubbie (ad esempio, siti gratuiti e di terze parti, reti di condivisione P2P, ecc.), strumenti di attivazione di programmi illegali ("crack") e falsi aggiornamenti.

Combo Cleaner mi proteggerà dai malware?

Sì, Combo Cleaner è in grado di rilevare ed eliminare la maggior parte delle infezioni da malware conosciute. Va sottolineato che l'esecuzione di una scansione completa del sistema è fondamentale, poiché i programmi dannosi sofisticati in genere si nascondono in profondità all'interno dei sistemi.

▼ Mostra Discussione