BIOPASS RAT

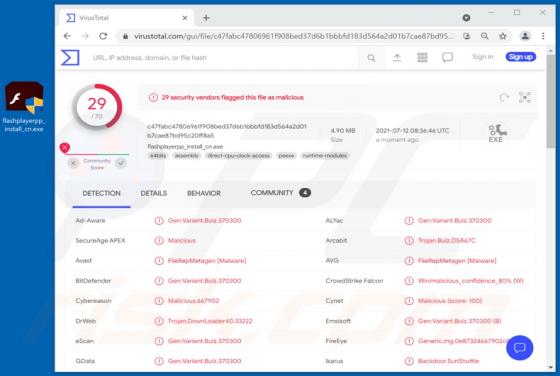

BIOPASS è un programma dannoso classificato come RAT (trojan di accesso remoto). Il malware all'interno di questa classificazione opera consentendo l'accesso remoto e il controllo sulle macchine infette. Il Trojan BIOPASS possiede le suddette capacità e ha anche ampie funzionalità di furto di dati