Guide per la rimozione di virus e spyware, istruzioni per la disinstallazione

Cos'è il ransomware HBM?

HBM è il nome di un programma di tipo ransomware progettato per crittografare i dati e richiedere il pagamento per la loro decrittazione. Questo programma dannoso fa parte della famiglia di ransomware Dharma.

Una volta che un campione di HBM è stato eseguito sulla nostra macchina di prova, questi ha iniziato a crittografare i file e ad alterarne i nomi. Ai titoli originali sono stati aggiunti un ID univoco assegnato alla vittima, l'indirizzo email dei criminali informatici e l'estensione ".HBM". Ad esempio, un file inizialmente denominato "1.jpg" appariva come "1.jpg.id-1E857D00.[hebem@cock.li].HBM".

Successivamente, sono stati creati messaggi di richiesta di riscatto; uno è stato presentato in una finestra pop-up e l'altro - un file di testo intitolato "info.txt" - è stato rilasciato sul desktop.

Cosè InputView?

InputView è un'applicazione canaglia che i nostri ricercatori hanno scoperto durante la quotidiana analisi sui nuovi invii a VirusTotal. Dopo aver ispezionato questa app, abbiamo stabilito che si tratta di un adware appartenente alla famiglia di malware AdLoad.

Che tipo di malware è WASP?

WASP è il nome di un malware che ruba informazioni (stealer) che ruba le password, i dettagli della carta di credito, gli account Discord, i portafogli di criptovaluta e i file personali delle vittime e li invia a chi a promosso l'attacco. Invia i dati rubati tramite un indirizzo webhook Discord. È stato osservato che WASP viene venduto dai criminali informatici per $ 20.

Che tipo di malware è CRASH?

CRASH è un ransomware (una delle varianti della famiglia di ransomware Dharma). Crittografa i file, modifica i nomi dei file (aggiungendo l'ID della vittima, l'indirizzo email netcrash@msgsafe.io e l'estensione ".CRASH" ai nomi dei file) e fornisce due note di riscatto (visualizza una finestra pop-up e rilascia il file "info. txt".

Un esempio di come CRASH rinomina i file: cambia "1.jpg" in "1.jpg.id-9ECFA84E.[netcrash@msgsafe.io].CRASH", "2.png" in "2.png.id-9ECFA84E.[netcrash@msgsafe.io].CRASH", e così via. Abbiamo scoperto questo ransomware durante l'analisi di campioni di malware inviati al sito web di VirusTotal.

Cos'è il ransomware Cryptonite (.cryptn8).?

Cryptonite (.cryptn8) è un ransomware progettato per crittografare i dati e richiedere il pagamento per la loro decrittazione. Come riportato da Fortinet, si tratta di una versione personalizzabile di ransomware disponibile gratuitamente, il che non è comune.

I malware di questo tipo di solito aggiungono ai file crittografati un'estensione e ".cryptn8" sembra essere l'impostazione predefinita, tuttavia ci sono indicazioni che gli aggressori possano modificarla. Inoltre, i criminali informatici che utilizzano il ransomware Cryptonite (.cryptn8) possono alterare i dati rilevanti che lo rendono operativo, ad esempio l'importo del riscatto, l'indirizzo del portafoglio di criptovaluta (in cui deve essere effettuato il pagamento) e le informazioni di contatto.

Il campione di Cryptonite che abbiamo eseguito sul nostro sistema di test ha aggiunto ai file crittografati l'estensione ".cryptn8", ad esempio, un file intitolato "1.jpg" è apparso come "1.jpg.cryptn8", "2.png" come "2. png.cryptn8", ecc. Durante il processo di crittografia, questo ransomware ha visualizzato una falsa schermata di aggiornamento. Successivamente, ha creato un pop-up contenente la richiesta di riscatto.

Che cos'è il ransomware Team Punisher?

Team Punisher è un programma di tipo ransomware progettato per crittografare i dati e richiedere dei riscatti per la loro decrittazione. Sulla nostra macchina di prova, questo malware ha crittografato i file e ha aggiunto ai loro nomi l'estensione ".punisher". In pratica, un file inizialmente chiamato "1.jpg" appariva come "1.jpg.punisher", "2.png" come "2.png.punisher" e così via.

Una volta completato questo processo, Team Punisher ha creato un file HTML contenente la richiesta di riscatto. È pertinente menzionare che questo ransomware è stato diffuso attraverso falsi siti Web di monitoraggio del COVID-19 nel 2022.

Cos'è il ransomware Marlock?

Marlock fa parte della famiglia dei ransomware chiamata MedusaLocker. Crittografa i file e aggiunge ai nomi di questi file l'estensione ".marlock7" (ad esempio, rinomina "1.jpg" in "1.jpg.marlock7"). Diverse varianti di Marlock ransomware aggiungono diverse estensioni come ".marlock20", ".marlock5", ".marlock22", ".marlock011", ".marlock10", e ".marlock25". Marlock crea anche il file "HOW_TO_RECOVER_DATA.html" contenente informazioni di contatto e altri dettagli relativi al recupero dei dati.

Che tipo di malware è Just?

Just è una delle varianti ransomware appartenenti alla famiglia Dharma ransomware. Crittografa i file e aggiunge l'ID della vittima, l'indirizzo email justdoit@onionmail.org e l'estensione ".just" ai nomi dei file. Inoltre, rilascia semplicemente il file "FILES ENCRYPTED.txt" e visualizza una finestra pop-up (entrambe contenenti una richiesta di riscatto).

Abbiamo scoperto Just ransomware durante un controllo su VirusTotal alla ricerca dei campioni di malware inviati di recente. Un esempio di come Just modifica i nomi dei file: rinomina "1.jpg" in "1.jpg.id-9ECFA84E.[justdoit@onionmail.org].just", "2.png" in "2.png.id-9ECFA84E .[justdoit@onionmail.org].just", e così via.

Che cos'è un trojan Injector?

Un trojan Injector (iniettore) si riferisce a un tipo di malware progettato per iniettare codice dannoso in programmi e processi. L'applicazione di questi trojan varia; potrebbero essere in grado di modificare il funzionamento di software legittimo o causare infezioni a catena (ovvero, scaricare/installare malware aggiuntivo). A causa della varietà di usi che questi programmi dannosi possono avere, i pericoli associati a queste infezioni sono particolarmente ampi.

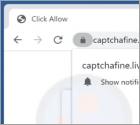

Che tipo di pagina è captchafine[.]live?

Durante l'esame di captchafine[.]live, abbiamo scoperto che utilizza la tecnica clickbait (visualizza un messaggio ingannevole) per indurre i visitatori a consentire la visualizzazione delle notifiche. Inoltre, captchafine[.]live reindirizza a siti Web truffa. Questa pagina ha almeno due varianti. Abbiamo scoperto captchafine[.]live ispezionando altre pagine losche.

Altri articoli...

Pagina 192 di 611

<< Inizio < Prec. 191 192 193 194 195 196 197 198 199 200 Succ. > Fine >>