Come rimuovere il trojan FatalRAT

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è FatalRAT?

FatalRAT è il nome di un Trojan ad accesso remoto (RAT). Un RAT è un tipo di malware che consente all'aggressore di controllare in remoto il computer infetto e di utilizzarlo per vari scopi.

In genere, i RAT vengono utilizzati per accedere a file e altri dati, osservare le attività informatiche sullo schermo e catturare schermate, rubare informazioni sensibili (ad esempio, credenziali di accesso, dettagli della carta di credito).

In Internet esistono molti strumenti legittimi di amministrazione/accesso remoto. È comune che i criminali informatici utilizzino questi strumenti anche con intenti malevoli.

Panoramica del malware FatalRAT

Una delle cose che i criminali informatici fanno quando riescono a indurre gli utenti a installare un malware come FatalRAT è installare un altro malware, ad esempio un ransomware o un miner di criptovaluta. Inoltre, utilizzano la funzione di keystroke logging per registrare i tasti premuti.

Questa funzione consente ai criminali informatici di ottenere i dati sensibili inseriti, che possono includere i dettagli della carta di credito (ad esempio, nome del titolare, numero della carta, codice CVV, data di scadenza), credenziali di accesso (ad esempio, nomi utente, indirizzi e-mail, password), numeri di previdenza sociale e così via.

È frequente che i dati raccolti vengano utilizzati per rubare account personali (compresi quelli bancari, dei social media, di posta elettronica e di altro tipo), identità e utilizzarli per effettuare acquisti e transazioni non autorizzati, distribuire malware via e-mail o altri canali, inviare spam, ingannare altre persone per effettuare transazioni di denaro e così via.

Inoltre, la maggior parte dei RAT consente agli aggressori di gestire i file, ad esempio di aprirli, modificarli, rinominarli, scaricarli, eseguirli. Inoltre, possono essere utilizzati per registrare lo schermo, fare screenshot, registrare l'input del microfono, accedere alla webcam.

È importante ricordare che l'installazione di un RAT come FatalRAT può passare inosservata per giorni, mesi o addirittura più a lungo, e può essere difficile rimuoverlo dal sistema operativo anche dopo averlo individuato.

| Nome | FatalRAT trojan di amministrazione remota |

| Tipo di minaccia | Trojan di accesso remoto, virus che ruba le password, spyware. |

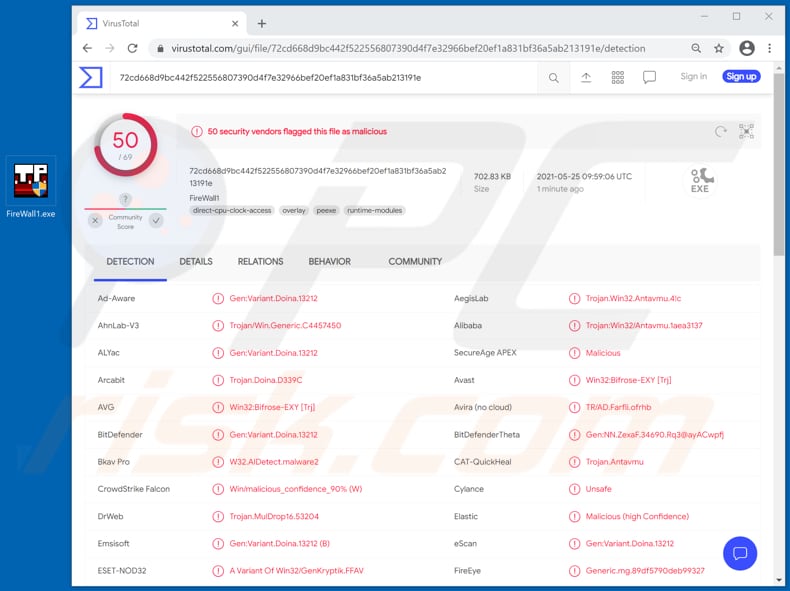

| Nomi di rilevamento | Avast (Win32:Bifrose-EXY [Trj]), BitDefender (Gen:Variant.Doina.13212), ESET-NOD32 (Una variante di Win32/GenKryptik.FFAV), Kaspersky (Trojan.Win32.Antavmu.assl), Microsoft (Trojan:Win32/Woreflint.A!cl), Elenco completo (VirusTotal) |

| Sintomi | I Trojan di amministrazione remota sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto non sono visibili sintomi particolari su un computer infetto. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, software "craccato". |

| Danni | Furto di password e informazioni bancarie, furto di identità, aggiunta del computer della vittima a una botnet. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di trojan ad accesso remoto

Esistono molti RAT diversi, alcuni esempi sono HabitsRAT, AndroRAT e Spectre. Di norma, le principali differenze tra loro sono le capacità.

Tuttavia, la maggior parte dei RAT può essere utilizzata per distribuire altro malware e rubare informazioni sensibili. Per ingannare gli utenti e indurli a installare i RAT, i criminali informatici utilizzano varie tecniche, ad esempio li camuffano da programmi legittimi.

In un modo o nell'altro, gli utenti scaricano e installano trojan di questo tipo inconsapevolmente.

Come si è infiltrato FatalRAT nel mio computer?

Di solito, il malware viene distribuito utilizzando un certo tipo di trojan, e-mail, fonti inaffidabili per il download di file/programmi, falsi programmi di aggiornamento del software e strumenti illegali di attivazione del software ("cracking"). I trojan sono programmi dannosi che possono avere la capacità di installare il loro payload (altro software di questo tipo).

Tuttavia, questi trojan possono causare infezioni a catena solo quando vengono installati sui computer. Le e-mail vengono utilizzate per distribuire malware tramite file dannosi (allegati) o link in esse contenuti.

I file che i criminali informatici inviano via e-mail possono essere Microsoft Office, documenti PDF, file JavaScript, file RAR, ZIP o altri archivi, file eseguibili (come .exe). I destinatari installano inconsapevolmente malware quando scaricano e aprono i file scaricati da/tramite tali e-mail.

Inoltre, il malware spesso prolifera attraverso fonti di download di file e software non affidabili, come le reti Peer-to-Peer (client torrent, eMule, ecc.), i siti web non ufficiali, il file hosting gratuito, le pagine di download di freeware, i downloader di terze parti. Gli utenti installano il malware quando aprono/eseguono download dannosi.

In genere, questi download sono mascherati da file e programmi legittimi e regolari. I programmi di aggiornamento del software di terze parti (non ufficiali) infettano i computer installando malware invece di aggiornare, correggere il software o sfruttare bug e difetti del software obsoleto.

Gli strumenti di attivazione del software non ufficiali (noti anche come strumenti di "cracking") installano malware quando vengono forniti in bundle con il malware. Non è legale utilizzare questi strumenti di "cracking" per attivare software con licenza.

Pertanto, solo gli utenti che cercano di evitare di pagare un software diventano vittime di attacchi malware.

Come evitare l'installazione di malware?

I file e i programmi scaricati tramite reti Peer-to-Peer, downloader di terze parti, pagine non ufficiali e altri canali menzionati nel paragrafo non sono affidabili e possono essere dannosi. Si raccomanda di utilizzare solo le pagine ufficiali e i link diretti per il download di software o file.

Anche le e-mail irrilevanti ricevute, inviate da indirizzi sconosciuti e sospetti, non devono essere considerate attendibili. Se tali e-mail contengono link o file (allegati), non devono essere aperte.

Il software installato deve essere aggiornato e attivato correttamente, utilizzando le funzioni o gli strumenti implementati forniti dagli sviluppatori ufficiali. Gli strumenti non ufficiali di terze parti possono essere integrati in un pacchetto di malware.

Inoltre, non è legale attivare ("crackare") alcun software (utilizzare strumenti di "cracking" per attivare software con licenza). Su un computer dovrebbe essere installato un software antivirus o anti-spyware affidabile e dovrebbe essere scansionato regolarmente per individuare eventuali minacce.

Se si ritiene che il computer sia già infetto, si consiglia di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Aggiornamento del 26 febbraio 2025 - sono state osservate nuove campagne di spam via e-mail che proliferano il malware FatalRAT. Queste campagne hanno cercato di infettare entità nella regione Asia-Pacifico, tra cui Cina, Hong Kong, Giappone, Malesia, Filippine, Singapore, Corea del Sud, Taiwan, Thailandia e Vietnam.

Gli obiettivi comprendevano enti governativi e organizzazioni industriali, queste ultime comprendenti i settori manifatturiero, energetico, sanitario, informatico, delle telecomunicazioni, logistico e altri.

Gli allegati dannosi avevano nomi di file in lingua cinese, il che suggerisce che gli obiettivi fossero di lingua cinese. FatalRAT si è infiltrato nei sistemi in una complessa catena multi-stadio che coinvolge diversi loader e utilizza la tecnica del side-loading delle DLL.

Una volta aperto, l'allegato e-mail ha eseguito il loader iniziale che ha ottenuto file aggiuntivi da Youdao Cloud Notes, un servizio cloud cinese legittimo. Lo stesso abuso di un cloud autentico - myqcloud.com - è stato utilizzato per recuperare il payload finale - FatalRAT stesso. Durante tutta la catena di infezione, sono state visualizzate esche come documenti falsi e messaggi di errore per attirare l'attenzione delle vittime.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Che cos'è FatalRAT?

- STEP 1. Rimozione manuale del malware FatalRAT.

- STEP 2. Controllare se il computer è pulito.

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio permettere ai programmi antivirus o anti-malware di farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner.

Se si desidera rimuovere manualmente un malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, è necessario continuare con i seguenti passaggi:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: Avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Windows 8 utenti: Avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con collegamento in rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con collegamento in rete":

Windows 10 utenti: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con collegamento in rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovete annotare il percorso completo e il nome del processo. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (in questo modo si assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilita i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere qualsiasi malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere certi che il vostro computer sia privo di infezioni da malware, vi consigliamo di eseguire una scansione con Combo Cleaner.

Domande frequenti (FAQ)

Il mio computer è stato infettato dal malware FatalRAT, devo formattare il dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i maggiori problemi che il malware FatalRAT può causare?

I pericoli posti da un'infezione dipendono dalle capacità del malware e dagli obiettivi degli aggressori. FatalRAT è progettato per consentire l'accesso/il controllo remoto dei dispositivi compromessi e può rubare dati sensibili, causare infezioni a catena ed eseguire altre attività dannose. In generale, la presenza di software come FatalRAT può portare a molteplici infezioni del sistema, a gravi problemi di privacy, a perdite finanziarie e al furto di identità.

Qual è lo scopo del malware FatalRAT?

Il malware viene utilizzato principalmente per generare profitti. Tuttavia, gli aggressori possono anche utilizzare programmi dannosi per divertirsi, realizzare rancori personali, interrompere processi (ad esempio, siti, servizi, organizzazioni, ecc.), impegnarsi nell'hacktivismo e lanciare attacchi a sfondo politico/geopolitico.

Come si è infiltrato il malware FatalRAT nel mio computer?

FatalRAT è stato diffuso attraverso campagne di spam via e-mail e utilizzando tecniche di malvertising. Altri metodi non sono improbabili. Oltre a quelli già citati, il malware viene distribuito tramite trojan, download drive-by, truffe online, vari tipi di spam (ad esempio, PM/DM, post sui social media/forum, ecc.), canali di download sospetti (ad esempio, siti di file-hosting non ufficiali e gratuiti, reti di condivisione P2P, ecc.), strumenti di attivazione illegali ("crack") e falsi aggiornamenti. Alcuni programmi dannosi possono auto-proliferare attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è in grado di rilevare e rimuovere quasi tutte le infezioni da malware conosciute. Va sottolineato che l'esecuzione di una scansione completa del sistema è essenziale, poiché i software maligni più sofisticati si nascondono tipicamente nelle profondità dei sistemi.

▼ Mostra Discussione