Istruzioni per la rimozione del malware di tipo spyware Monokle

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Monokle?

Monokle è un programma di tipo spyware che colpisce i dispositivi Android. È in grado di estrarre ampi dati di geolocalizzazione, registrare chiamate, leggere messaggi, esfiltrare file ed eseguire altre attività dannose.

Questo malware è stato scoperto su un dispositivo restituito al proprietario dopo essere stato sequestrato dalle autorità russe. Prima della restituzione, il proprietario - un programmatore russo accusato di aver inviato denaro all'Ucraina - è stato arrestato e tenuto in custodia. Dopo il suo rilascio, ha osservato un comportamento sospetto sullo smartphone restituito e ha chiesto aiuto a un'organizzazione di assistenza legale, che ha portato alla scoperta dello spyware Monokle.

Panoramica del malware Monokle

Come accennato nell'introduzione, Monokle è stato scoperto su un dispositivo che si trovava sotto la custodia delle autorità russe. Il suo proprietario è stato tenuto in custodia e, secondo quanto riferito, ha subito danni fisici in quanto le autorità lo hanno costretto a diventare un informatore del Servizio di sicurezza federale della Federazione russa(FSB).

Le autorità hanno anche cercato di acquisire la password del telefono sequestrato con la violenza e le minacce. È probabile che Monokle sia stato installato su questo dispositivo senza ricorrere a tecniche di infiltrazione furtiva. Pertanto, se questo spyware è o sarà proliferato utilizzando tali metodi, al momento non è noto.

Il comportamento sospetto che ha fatto capire al proprietario che il suo dispositivo era stato manomesso è stata una notifica"Arm cortex vx3 synchronization", che non è un avviso standard per il telefono in questione. Va detto che è possibile, anzi probabile, che questa sorta di indicatore non compaia in altre infezioni da Monokle.

In questo caso, lo spyware si è mascherato da Cube Call Recorder, un'applicazione legittima per registrare automaticamente le telefonate e le chiamate effettuate tramite le app di comunicazione. Nella prima fase dell'infezione, Monokle richiede varie autorizzazioni per facilitare le sue attività dannose. Tre di queste autorizzazioni coincidono con quelle richieste da Cube Call Recorder, e comprendono l'ottenimento di dati precisi sulla posizione, l'ottenimento di dettagli sui contatti e la registrazione delle telefonate.

Tuttavia, questo malware chiede più autorizzazioni, come un accesso ancora più ampio ai dati di geolocalizzazione (ad esempio, acquisendoli anche quando l'app non è in uso), l'ottenimento di informazioni sul dispositivo e sull'account (ad esempio, dettagli del sistema, applicazioni installate, ecc.), la registrazione dello schermo e dei video tramite le fotocamere del dispositivo, la gestione degli SMS (ad esempio, la lettura, l'invio, ecc.), l'accettazione delle telefonate in arrivo, la lettura delle voci del calendario e il download/installazione di contenuti aggiuntivi (dannosi).

Vale la pena ricordare che Monokle abusa dei servizi di accessibilità di Android, una tecnica standard per il malware che colpisce questi sistemi operativi. I servizi di accessibilità hanno lo scopo di fornire un aiuto supplementare per l'interazione con il dispositivo agli utenti che lo richiedono (ad esempio, lettura dello schermo, simulazione del touchscreen e così via). Di conseguenza, il software che abusa di questi servizi ottiene tutte le loro funzionalità.

Una parte significativa delle capacità di Monokle viene stabilita nella seconda fase dell'infezione. Questa fase è pesantemente offuscata per scopi anti-rilevamento. In questa fase vengono ampliate alcune delle capacità concesse attraverso le autorizzazioni della prima fase.

Altre funzionalità stabilite in questa fase includono l'aggiunta di un nuovo amministratore al dispositivo, l'esecuzione di comandi shell, l'iniezione di JavaScript, il keylogging (registrazione dei tasti premuti), l'esfiltrazione di file, l'estrazione delle credenziali di accesso memorizzate (compresa la password di blocco del dispositivo) e la lettura di messaggi da vari messenger.

In questa fase, Monokle scarica/installa librerie extra per ulteriori funzionalità dannose. È stata notata l'introduzione di librerie per il live-streaming audio/video e per l'invio (upload) di file dal dispositivo.

Va detto che gli sviluppatori di malware spesso migliorano il loro software e le loro metodologie. Pertanto, potenziali iterazioni future di Monokle potrebbero possedere capacità e caratteristiche aggiuntive/differenti. Ad esempio, in Monokle sono stati scoperti riferimenti al codice iOS; è quindi possibile che esista o esisterà una versione di questo malware destinata agli iPhone.

Per riassumere, la presenza di software come Monokle sui dispositivi può causare infezioni multiple del sistema, gravi problemi di privacy, perdite finanziarie e furto di identità. Le minacce associate a Monokle possono essere ancora più significative, poiché questo spyware è evidentemente utilizzato con motivazioni geopolitiche.

| Nome | Monokle malware |

| Tipo di minaccia | Malware Android, applicazione dannosa, spyware. |

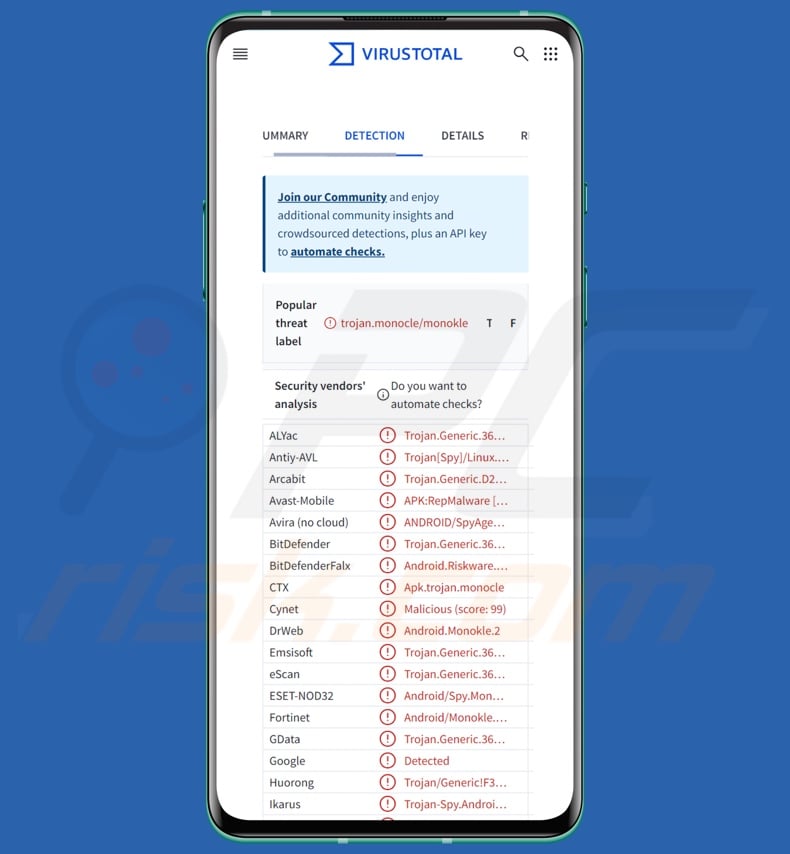

| Nomi di rilevamento | Avast-Mobile (APK:RepMalware [Trj]), DrWeb (Android.Monokle.2), ESET-NOD32 (Android/Spy.Monokle.A), Kaspersky (HEUR:Trojan-Spy.AndroidOS.Monocle.l), Elenco completo (VirusTotal) |

| Sintomi | Il dispositivo funziona lentamente, le impostazioni di sistema vengono modificate senza l'autorizzazione dell'utente, compaiono applicazioni discutibili, l'utilizzo dei dati e della batteria aumenta in modo significativo. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, applicazioni ingannevoli, siti web truffaldini. |

| Danni | Furto di informazioni personali (messaggi privati, login/password, ecc.), riduzione delle prestazioni del dispositivo, batteria che si scarica rapidamente, riduzione della velocità di Internet, ingenti perdite di dati, perdite monetarie, furto di identità (le app dannose potrebbero abusare delle app di comunicazione). |

| Rimozione dei malware (Android) | Per eliminare possibili infezioni malware, scansiona il tuo dispositivo mobile con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di spyware di tipo Android

Abbiamo scritto di innumerevoli programmi dannosi; AwSpy, Mandrake, Kamran e Predator sono solo alcuni dei nostri articoli sullo spyware che ha come obiettivo Android.

Malware è un termine ampio che comprende software con un'ampia varietà di capacità pericolose. Tuttavia, indipendentemente dal modo in cui un programma dannoso opera, la sua presenza nel sistema mette a rischio l'integrità del dispositivo e la sicurezza dell'utente. Pertanto, tutte le minacce devono essere eliminate immediatamente dopo il loro rilevamento.

Come si è infiltrato Monokle nel mio dispositivo?

Monokle è stato scoperto su un dispositivo che è stato restituito al suo proprietario dopo essere stato confiscato dalle autorità russe. Il proprietario del telefono infetto è un programmatore russo che era stato arrestato perché sospettato di inviare denaro in Ucraina. È stato preso in custodia insieme alla moglie e il loro appartamento è stato perquisito, portando così al sequestro dello smartphone.

Durante i 15 giorni di detenzione, ha riferito di essere stato minacciato di ergastolo e picchiato. Questi tentativi erano finalizzati a far sì che il programmatore diventasse un informatore per il Servizio di Sicurezza Federale della Federazione Russa (FSB). È stato anche costretto a rivelare la password del dispositivo sequestrato, che è stato poi restituito con Monokle al suo interno.

Pertanto, questo spyware è stato probabilmente introdotto senza ricorrere a sofisticate tecniche di infiltrazione e proliferazione. Tuttavia, ciò non significa che tali metodi non siano o non saranno utilizzati per distribuire questo malware.

Sullo smartphone in cui è stato trovato Monokle, era camuffato da Cube Call Recorder, un'applicazione legittima disponibile su Google Play Store. Allo stesso modo, è possibile che questo spyware proliferi sotto diverse spoglie. In generale, il malware si diffonde utilizzando tattiche di phishing e social engineering. In genere viene camuffato o fornito in bundle con software/media ordinari.

Le tecniche di distribuzione del malware più diffuse includono: download drive-by (furtivi/ingannevoli), fonti di download non affidabili (ad esempio, siti web di hosting di file freeware e gratuiti, reti di condivisione Peer-to-Peer, app store di terze parti, ecc.), posta indesiderata, truffe online, malvertising, strumenti illegali di attivazione del software ("cracking") e falsi aggiornamenti.

Inoltre, alcuni programmi dannosi possono auto-proliferare attraverso reti locali e dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, chiavette USB, ecc.).

Come evitare l'installazione di malware?

Raccomandiamo di prestare attenzione durante la navigazione, poiché Internet è pieno di contenuti ingannevoli e dannosi. Le e-mail, i PM/DM, gli SMS e gli altri messaggi in arrivo devono essere affrontati con attenzione. Gli allegati o i link presenti nelle e-mail sospette/irrilevanti non devono essere aperti, poiché possono essere infettivi.

Inoltre, tutti i download devono essere effettuati da canali ufficiali e verificati. Un'altra raccomandazione è quella di attivare e aggiornare il software utilizzando funzioni/strumenti legittimi, poiché quelli ottenuti da terzi possono contenere malware.

Dobbiamo sottolineare l'importanza di avere un antivirus affidabile installato e mantenuto aggiornato. I programmi di sicurezza devono essere utilizzati per eseguire scansioni regolari del sistema e per rimuovere le minacce e i problemi rilevati.

Menu rapido:

- Introduzione

- Come eliminare la cronologia di navigazione dal browser Chrome?

- Come disattivare le notifiche del browser nel browser web Chrome?

- Come resettare il browser Chrome?

- Come cancellare la cronologia di navigazione dal browser web Firefox?

- Come disattivare le notifiche del browser Firefox?

- Come resettare il browser web Firefox?

- Come disinstallare le applicazioni potenzialmente indesiderate e/o dannose?

- Come avviare il dispositivo Android in "modalità provvisoria"?

- Come controllare l'utilizzo della batteria di varie applicazioni?

- Come controllare l'utilizzo dei dati delle varie applicazioni?

- Come installare gli ultimi aggiornamenti software?

- Come ripristinare lo stato di default del sistema?

- Come disattivare le applicazioni con privilegi di amministratore?

Eliminare la cronologia di navigazione dal browser Chrome:

Toccate il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionate "Cronologia" nel menu a discesa aperto.

Toccare "Cancella dati di navigazione", selezionare la scheda "AVANZATE", scegliere l'intervallo di tempo e i tipi di dati che si desidera eliminare e toccare "Cancella dati".

Disattivare le notifiche del browser nel browser Chrome:

Toccate il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionate "Impostazioni" nel menu a discesa aperto.

Scorrere verso il basso fino a visualizzare l'opzione "Impostazioni del sito" e toccarla. Scorrete verso il basso fino a visualizzare l'opzione "Notifiche" e toccatela.

Individuare i siti Web che forniscono notifiche del browser, toccarli e fare clic su "Cancella e ripristina". In questo modo verranno rimosse le autorizzazioni concesse a questi siti web per l'invio di notifiche. Tuttavia, una volta visitato nuovamente lo stesso sito, questo potrebbe richiedere nuovamente un'autorizzazione. Potete scegliere se concedere o meno questi permessi (se scegliete di rifiutarli, il sito passerà alla sezione "Bloccato" e non vi chiederà più l'autorizzazione).

Ripristinare il browser Chrome:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

Scorrere verso il basso fino a trovare l'applicazione "Chrome", selezionarla e toccare l'opzione "Archiviazione".

Toccate "GESTIONE MEMORIZZAZIONE", quindi "CANCELLA TUTTI I DATI" e confermate l'azione toccando "OK". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrete inoltre effettuare nuovamente il login in tutti i siti web.

Cancellare la cronologia di navigazione dal browser Firefox:

Toccare il pulsante "Menu" (tre puntini nell'angolo superiore destro dello schermo) e selezionare "Cronologia" nel menu a discesa aperto.

Scorrere verso il basso fino a visualizzare "Cancella dati privati" e toccarlo. Selezionate i tipi di dati che desiderate rimuovere e toccate "Cancella dati".

Disattivare le notifiche del browser nel browser Firefox:

Visitare il sito web che invia le notifiche del browser, toccare l'icona visualizzata a sinistra della barra degli URL (l'icona non sarà necessariamente un "lucchetto") e selezionare "Modifica impostazioni del sito".

Nel pop-up aperto, selezionare l'opzione "Notifiche" e toccare "CANCELLA".

Reimpostare il browser web Firefox:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

Scorrere verso il basso fino a trovare l'applicazione "Firefox", selezionarla e toccare l'opzione "Memoria".

Toccare "CANCELLA DATI" e confermare l'azione toccando "CANCELLA". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Dovrete inoltre effettuare nuovamente il login in tutti i siti web.

Disinstallare le applicazioni potenzialmente indesiderate e/o dannose:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Applicazioni" e toccarlo.

Scorrere fino a individuare un'applicazione potenzialmente indesiderata e/o dannosa, selezionarla e toccare "Disinstalla". Se, per qualche motivo, non si riesce a rimuovere l'applicazione selezionata (ad esempio, viene visualizzato un messaggio di errore), si dovrebbe provare a utilizzare la "Modalità provvisoria".

Avviare il dispositivo Android in "modalità provvisoria":

La "modalità provvisoria" del sistema operativo Android disabilita temporaneamente l'esecuzione di tutte le applicazioni di terze parti. L'uso di questa modalità è un buon modo per diagnosticare e risolvere vari problemi (ad esempio, rimuovere le applicazioni dannose che impediscono agli utenti di farlo quando il dispositivo funziona "normalmente").

Premete il pulsante "Power" e tenetelo premuto finché non appare la schermata "Power off". Toccare l'icona "Spegnimento" e tenerla premuta. Dopo qualche secondo apparirà l'opzione "Modalità provvisoria" e sarà possibile eseguirla riavviando il dispositivo.

Controllare l'utilizzo della batteria delle varie applicazioni:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Manutenzione del dispositivo" e toccarlo.

Toccare "Batteria" e controllare l'utilizzo di ogni applicazione. Le applicazioni legittime/genuino sono progettate per utilizzare il minor consumo possibile di energia, al fine di fornire la migliore esperienza utente e risparmiare energia. Pertanto, un utilizzo elevato della batteria può indicare che l'applicazione è dannosa.

Controllare l'utilizzo dei dati delle varie applicazioni:

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Connessioni" e toccarlo.

Scorrere fino a visualizzare "Utilizzo dati" e selezionare questa opzione. Come per la batteria, le applicazioni legittime/genuini sono progettate per ridurre al minimo l'utilizzo dei dati. Ciò significa che un utilizzo massiccio di dati può indicare la presenza di un'applicazione dannosa. Si noti che alcune applicazioni dannose potrebbero essere progettate per funzionare solo quando il dispositivo è connesso alla rete wireless. Per questo motivo, è necessario controllare l'utilizzo dei dati sia su rete mobile che su rete Wi-Fi.

Se trovate un'applicazione che consuma molti dati anche se non la usate mai, vi consigliamo vivamente di disinstallarla il prima possibile.

Installare gli ultimi aggiornamenti del software:

Mantenere il software aggiornato è una buona pratica quando si tratta di sicurezza del dispositivo. I produttori di dispositivi rilasciano continuamente varie patch di sicurezza e aggiornamenti Android per risolvere errori e bug che possono essere sfruttati dai criminali informatici. Un sistema non aggiornato è molto più vulnerabile, per questo motivo bisogna sempre assicurarsi che il software del dispositivo sia aggiornato.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Aggiornamento software" e toccarlo.

Toccare "Scarica gli aggiornamenti manualmente" e verificare se sono disponibili aggiornamenti. In caso affermativo, installateli immediatamente. Si consiglia inoltre di attivare l'opzione "Scarica automaticamente gli aggiornamenti", che consentirà al sistema di notificare il rilascio di un aggiornamento e/o di installarlo automaticamente.

Ripristinare lo stato di default del sistema:

L'esecuzione di un "Reset di fabbrica" è un buon modo per rimuovere tutte le applicazioni indesiderate, ripristinare le impostazioni predefinite del sistema e pulire il dispositivo in generale. Tuttavia, è necessario tenere presente che tutti i dati presenti nel dispositivo verranno eliminati, comprese le foto, i file video/audio, i numeri di telefono (memorizzati nel dispositivo, non nella scheda SIM), i messaggi SMS e così via. In altre parole, il dispositivo verrà riportato allo stato primordiale.

È anche possibile ripristinare le impostazioni di base del sistema e/o semplicemente le impostazioni di rete.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Informazioni sul telefono" e toccarlo.

Scorrete verso il basso fino a visualizzare "Ripristino" e toccatelo. Ora scegliete l'azione che desiderate eseguire:

"Ripristina impostazioni" - ripristina tutte le impostazioni di sistema ai valori predefiniti;

"Ripristina impostazioni di rete" - ripristina tutte le impostazioni relative alla rete ai valori predefiniti;

"Ripristino dati di fabbrica" - ripristina l'intero sistema e cancella completamente tutti i dati memorizzati;

Disattivate le applicazioni che hanno privilegi di amministratore:

Se un'applicazione dannosa ottiene i privilegi di amministratore, può danneggiare seriamente il sistema. Per mantenere il dispositivo il più sicuro possibile, si dovrebbe sempre controllare quali applicazioni hanno tali privilegi e disabilitare quelle che non dovrebbero.

Accedere a "Impostazioni", scorrere verso il basso fino a visualizzare "Schermata di blocco e sicurezza" e toccarlo.

Scorrere verso il basso fino a visualizzare "Altre impostazioni di sicurezza", toccarlo e quindi toccare "Applicazioni di amministrazione del dispositivo".

Identificare le applicazioni che non devono avere privilegi di amministratore, toccarle e quindi toccare "DISATTIVA".

Domande frequenti (FAQ)

Il mio dispositivo Android è stato infettato dal malware Monokle, devo formattare il dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i maggiori problemi che il malware Monokle può causare?

I pericoli posti da un'infezione dipendono dalle funzionalità del malware e dal modus operandi dei criminali informatici. Monokle è uno spyware che registra e ruba dati sensibili. In genere, infezioni di questo tipo possono portare a gravi problemi di privacy, perdite finanziarie e furto di identità.

Va detto che Monokle è stato scoperto su un dispositivo restituito dopo il sequestro da parte delle autorità russe, in seguito al rilascio del proprietario, detenuto per il sospetto di aver inviato denaro all'Ucraina. Pertanto, questo malware viene utilizzato con motivazioni geopolitiche e, in quanto tale, le sue infezioni possono causare minacce di portata ancora maggiore.

Qual è lo scopo del malware Monokle?

Come indicato nella risposta precedente, Monokle viene utilizzato per motivi geopolitici. Sebbene non sia una motivazione rara dietro le infezioni da malware, non è l'unica. Il software dannoso viene utilizzato principalmente per scopi finanziari. Tuttavia, i criminali informatici possono utilizzare il malware anche per divertirsi, portare avanti rancori personali, interrompere processi (ad esempio, siti web, servizi, aziende, organizzazioni e così via) e impegnarsi nell'hacktivismo.

Come si è infiltrato il malware Monokle nel mio dispositivo Android?

Come accennato in precedenza, Monokle è stato scoperto su un dispositivo dopo il suo ritorno in seguito al sequestro da parte delle autorità russe. Tuttavia, potrebbe essere diffuso con altri metodi. Il malware prolifera prevalentemente tramite download drive-by, posta indesiderata, truffe online, malvertising, canali di download dubbi (ad esempio, siti di hosting di file freeware e gratuiti, app store di terze parti, reti di condivisione P2P e così via), strumenti di attivazione del software illegali ("cracks") e falsi aggiornamenti. Alcuni programmi dannosi possono diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Combo Cleaner è in grado di rilevare ed eliminare la maggior parte delle infezioni da malware conosciute. Va sottolineato che l'esecuzione di una scansione completa del sistema è fondamentale, poiché il software dannoso di alto livello si nasconde solitamente nelle profondità dei sistemi.

▼ Mostra Discussione