Istruzioni per la rimozione del malware di tipo backdoor Warmcookie

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Warmcookie?

Warmcookie è il nome di un malware di tipo backdoor. I programmi dannosi che rientrano in questa classificazione sono progettati per aprire una "backdoor" nei sistemi compromessi; l'obiettivo è quello di causare un'ulteriore infezione (cioè scaricare/installare ulteriore malware).

Warmcookie è in circolazione almeno dalla primavera del 2024, con sospette versioni precedenti rilasciate ancora prima. Al momento in cui scriviamo, questa backdoor si diffonde attivamente tramite campagne di spam e-mail mirate.

Panoramica del malware Warmcookie

Le capacità di Warmcookie non sono ampie, e questo non è raro per le backdoor, dato che il loro scopo è quello di servire come punto di ingresso iniziale in una rete mirata. Warmcookie dispone di funzioni anti-analisi, tra cui l'anti-debugging e il rilevamento quando viene lanciato in ambienti sandbox. La backdoor può aumentare i propri privilegi e garantire la persistenza programmando l'esecuzione ogni dieci minuti.

Dopo un'infiltrazione riuscita, nella prima fase Warmcookie raccoglie informazioni per l'identificazione della macchina infetta: numero di serie del volume, dominio DNS, nome del dispositivo e nome utente. I dati raccolti vengono poi inviati al server C&C (Command and Control) degli aggressori, che è hardcoded nel malware.

Nella seconda fase, Warmcookie mira a estrarre ulteriori informazioni e inizia a utilizzare le funzionalità a sua disposizione. Il programma cerca i dettagli della CPU, l'indirizzo IP della vittima e un elenco dei software installati (compresi nome, versione e data di installazione).

Warmcookie può eseguire comandi sui sistemi infetti. Può leggere i file, fare screenshot e scaricare file sui dispositivi compromessi. Quest'ultimo è lo scopo principale di Warmcookie, poiché è così che provoca ulteriori infezioni.

In teoria, le backdoor possono infiltrare nei sistemi praticamente qualsiasi tipo di malware; tuttavia, in pratica, questi programmi tendono a operare entro certi limiti. Per ampliare il malware che potrebbe essere installato più avanti, l'infezione potrebbe culminare in una qualche forma di virus trojan.

"Trojan" è un termine generico che comprende una serie di programmi dannosi che includono (ma non si limitano a): loader/downloader che installano malware aggiuntivo, injector che iniettano codice dannoso in processi/programmi, stealer che estraggono dati da sistemi e applicazioni, spyware che registrano dati (ad es, scatta screenshot, esegue lo streaming dei desktop, registra audio/video tramite microfoni/telecamere, ecc.), grabber che scaricano file dai dispositivi, keylogger che registrano i tasti premuti, clipper che sostituiscono il contenuto degli appunti e così via.

Il ransomware è un altro malware molto diffuso. Questo software dannoso cripta i file e/o blocca gli schermi dei dispositivi per chiedere un riscatto per la decriptazione/il recupero dell'accesso. È opportuno ricordare che il ransomware utilizzato contro le aziende utilizza spesso una doppia tattica di estorsione: le informazioni sensibili vengono rubate dai dispositivi e le vittime sono costrette a soddisfare le richieste di riscatto sotto la minaccia di fughe di dati.

È inoltre degno di nota il fatto che gli sviluppatori di malware migliorano comunemente il loro software e le loro metodologie. Pertanto, le potenziali varianti future potrebbero essere più snelle o avere capacità aggiuntive/differenti.

In sintesi, la presenza di software come Warmcookie sui dispositivi può portare a molteplici infezioni del sistema, perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità.

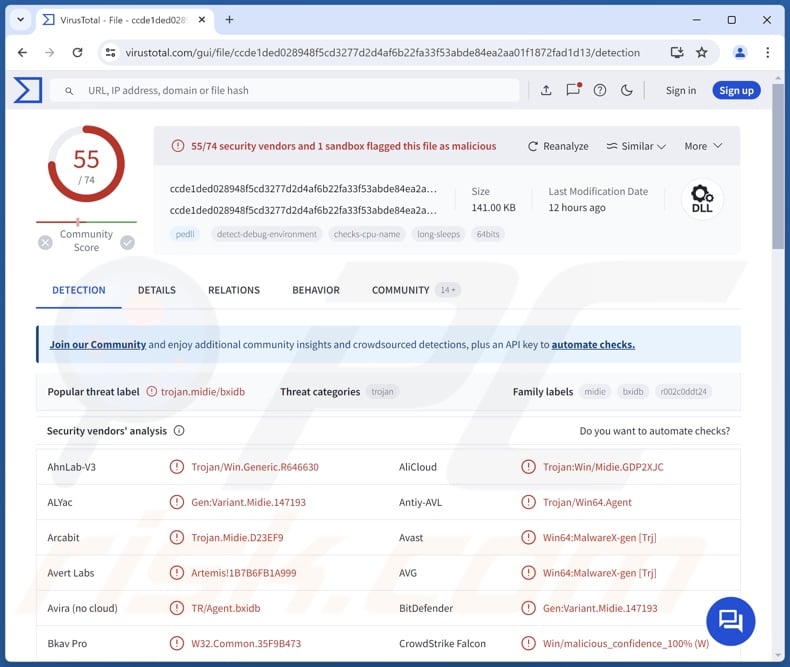

| Nome | Warmcookie virus |

| Tipo di minaccia | Trojan, Backdoor |

| Nomi di rilevamento | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Midie.147193), ESET-NOD32 (Win64/Agent.DTJ), Kaspersky (HEUR:Trojan.Win64.Agent.gen), Microsoft (Trojan:Win64/Midie.GXZ!MTB), Elenco completo dei rilevamenti (VirusTotal) |

| I sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto non sono visibili sintomi particolari su un computer infetto. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, software "craccato". |

| Danni | Furto di password e informazioni bancarie, furto di identità, aggiunta del computer della vittima a una botnet. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di malware di tipo backdoor

Abbiamo scritto di migliaia di programmi maligni; NICECURL, TAMECAT, MadMxShell, XRed, GoBear e SPICA sono solo alcuni dei nostri articoli sulle backdoor.

Il malware può essere estremamente versatile o avere uno scopo incredibilmente limitato. Tuttavia, indipendentemente dal modo in cui un programma dannoso opera, la sua presenza su un dispositivo minaccia la sicurezza del sistema e degli utenti. Pertanto, è fondamentale eliminare tutte le minacce immediatamente dopo il loro rilevamento.

Come si è infiltrato Warmcookie nel mio computer?

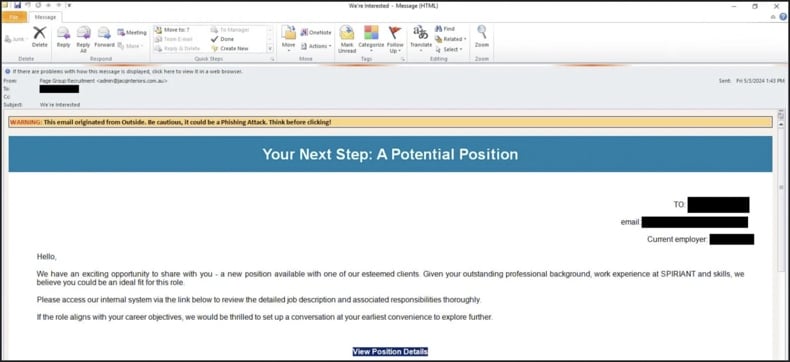

Al momento della ricerca, Warmcookie è stato diffuso tramite e-mail di spam mirate. Le lettere utilizzavano esche legate al lavoro e alle offerte di lavoro. Si spacciavano per messaggi di società di reclutamento esistenti e si rivolgevano alle vittime usando i loro nomi reali, oltre a indicare il loro attuale posto di lavoro, la loro posizione e altre informazioni simili.

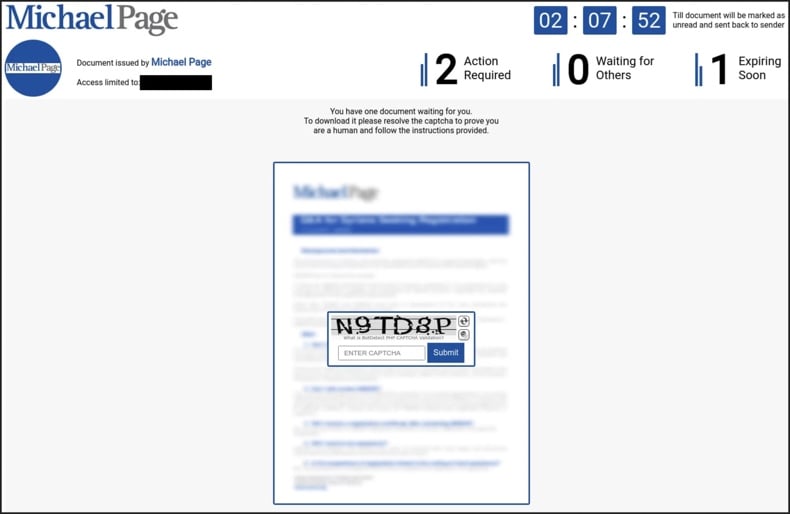

I destinatari sono stati indotti a fare clic su un link contenuto nell'e-mail che si supponeva portasse a un sistema interno per esaminare l'offerta di lavoro. In questo modo si è creata una catena di reindirizzamento che, attraverso un sito compromesso (in genere ospitato su domini affidabili), è approdata a un sito Web dannoso.

La pagina di destinazione è stata presentata come una continuazione dell'esca iniziale di reclutamento, e alcune includevano informazioni associate e rilevanti per la vittima. Il sito invitava il visitatore a scaricare il documento (che illustrava in dettaglio la posizione proposta) e per farlo gli veniva chiesto di completare un test CAPTCHA.

Una volta completato, la vittima ha scaricato un file JavaScript offuscato. Questo file eseguiva uno script PowerShell destinato a infettare i sistemi con Warmcookie.

Attualmente, queste campagne sono attive e molto curate. La posta indesiderata viene consegnata su base giornaliera o settimanale; allo stesso modo, i siti Web della catena di reindirizzamento e le pagine di destinazione vengono aggiornati quasi settimanalmente, riducendo così le possibilità di rilevamento quando la reputazione di una pagina aumenta.

Va detto che Warmcookie può essere diffuso utilizzando diverse esche, tecniche di distribuzione e catene di infezione.

Il phishing e l'ingegneria sociale sono fondamentali nella distribuzione del malware. I programmi dannosi sono tipicamente camuffati o forniti in bundle con normali file software/media. Oltre a JavaScript, i file infettivi possono arrivare come archivi (ZIP, RAR, ecc.), eseguibili (.exe, .run, ecc.), documenti (Microsoft Office, Microsoft OneNote, PDF, ecc.) e altri formati.

I metodi di proliferazione del malware più comunemente utilizzati includono: allegati/link dannosi nello spam (ad esempio, e-mail, DM/PM, SMS, post su social media/forum, ecc.), download drive-by (furtivi/ingannevoli), fonti di download dubbie (ad esempio, siti web di hosting di file freeware e gratuiti, reti di condivisione P2P, ecc.), truffe online, malvertising, programmi/media pirata, strumenti di attivazione del software illegali ("crack") e falsi aggiornamenti.

Inoltre, alcuni programmi dannosi possono diffondersi autonomamente attraverso le reti locali e i dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, chiavette USB, ecc.).

Come evitare l'installazione di malware?

Si consiglia di prestare attenzione alle e-mail, ai DM/PM, agli SMS e ad altri messaggi in arrivo. Gli allegati o i link presenti nelle e-mail dubbie/irrilevanti non devono essere aperti, poiché possono essere dannosi. Un'altra raccomandazione è quella di fare attenzione durante la navigazione, poiché i contenuti online falsi e pericolosi di solito appaiono autentici e innocui.

Inoltre, tutti i download devono essere effettuati da canali ufficiali e verificati. Si consiglia di attivare e aggiornare i programmi utilizzando funzioni/strumenti legittimi, poiché quelli acquistati da terzi potrebbero contenere malware.

È essenziale per la sicurezza del dispositivo/utente avere un antivirus affidabile installato e mantenuto aggiornato. Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e per rimuovere le minacce e i problemi rilevati. Se ritenete che il vostro computer sia già infetto, vi consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Email di spam che prolifera il malware Warmcookie (fonte immagine - Elastic):

Testo presentato in questa email:

We're Interested

Your Next Step: A Potential Position

Hello,

We have an exciting opportunity to share with you - a new position available with one of our esteemed clients. Given your outstanding professional background, work experience at SPIRIANT and skills, we believe you could be an ideal fit for this role.

Please access our internal system via the link below to review the detailed job description and associated responsibilities thoroughly.

If the role aligns with your career objecties, we would be thrilled to set up a conversation at your earliest convenience to explore further.

View Position Details

Sito web dannoso (promosso tramite email di spam) che prolifera Warmcookie (fonte immagine - Elastic):

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Che cos'è Warmcookie?

- PASSO 1. Rimozione manuale del malware Warmcookie.

- PASSO 2. Verificare che il computer sia pulito.

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio lasciare che siano i programmi antivirus o anti-malware a farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner.

Se si desidera rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando il task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano automaticamente, il Registro di sistema e le posizioni del file system:

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 8: avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta "Impostazioni generali del PC" selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con collegamento in rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con collegamento in rete":

Utenti di Windows 10: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionate "Impostazioni di avvio" e fate clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con collegamento in rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Annotate il percorso completo e il nome del file. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (in questo modo si assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere il malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il computer sia privo di infezioni da malware, si consiglia di eseguire una scansione con Combo Cleaner.

Domande frequenti (FAQ)

Il mio computer è stato infettato dal malware Warmcookie, devo formattare il dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i maggiori problemi che il malware Warmcookie può causare?

I pericoli posti da un'infezione dipendono dalle capacità del malware e dagli obiettivi dei criminali informatici. Le minacce associate a Warmcookie sono variabili, in quanto questo programma è una backdoor, ovvero un malware progettato per causare infezioni a catena (cioè per infiltrarsi in altri software dannosi). In genere, le infezioni ad alto rischio sono legate alla perdita di dati, a gravi problemi di privacy, a perdite finanziarie e al furto di identità.

Qual è lo scopo del malware Warmcookie?

Il malware viene utilizzato prevalentemente a scopo di lucro. Tuttavia, i criminali informatici possono anche utilizzare questo software per divertirsi, realizzare rancori personali, interrompere processi (ad esempio, siti, servizi, aziende, ecc.), impegnarsi nell'hacktivismo e lanciare attacchi a sfondo politico/geopolitico.

Come si è infiltrato il malware Warmcookie nel mio computer?

È stato osservato che Warmcookie si è diffuso attivamente tramite campagne di spam via e-mail mirate. Oltre allo spam, altri metodi di proliferazione del malware ampiamente utilizzati sono i download drive-by, le truffe online, il malvertising, le fonti di download sospette (ad esempio, siti freeware e di terze parti, reti di condivisione P2P, ecc.), i contenuti pirata, gli strumenti di attivazione del software illegali ("crack") e gli aggiornamenti falsi. Alcuni programmi dannosi possono auto-proliferare attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Sì, Combo Cleaner è progettato per scansionare i computer ed eliminare tutti i tipi di minacce. È in grado di rilevare e rimuovere la maggior parte delle infezioni da malware conosciute. Va sottolineato che l'esecuzione di una scansione completa del sistema è fondamentale, poiché i software maligni più sofisticati tendono a nascondersi in profondità nei sistemi.

▼ Mostra Discussione