Come rimuovere il trojan di accesso remoto Rafel dal vostro dispositivo Android

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Rafel?

Rafel è un Trojan ad accesso remoto (RAT) open-source che prende di mira i dispositivi Android. Questo programma consente il controllo remoto delle macchine infette. Rafel può manipolare i dispositivi, rubare furti e operare come ransomware.

Questo RAT è compatibile con le versioni di Android dalla 5 alla 12 ed è stato utilizzato per infettare varie marche e modelli di smartphone. Rafel è stato utilizzato in oltre 100 campagne da diversi attori delle minacce, tra cui il gruppo di spionaggio "DoNot Team" (APT-C-35). Il malware è stato modificato per soddisfare le esigenze degli aggressori.

Rafel è utilizzato in tutto il mondo e le regioni più colpite sono Stati Uniti, Cina, India e Indonesia. Il trojan è stato sfruttato contro note organizzazioni ed entità associate all'esercito. Un attacco degno di nota ha portato all'hacking di un sito governativo pakistano.

Panoramica del malware Rafel

Come accennato nell'introduzione, esistono diverse versioni di Rafel. Di seguito viene fornita una panoramica delle funzionalità più diffuse riscontrate nelle varianti. In genere, questo trojan si infiltra nei dispositivi sotto le sembianze di applicazioni legittime (o così sembra).

Rafel può richiedere alle vittime la concessione di varie autorizzazioni o acquisirle furtivamente (cioè, per non destare sospetti chiedendo autorizzazioni irrilevanti/invasive). Dopo essersi infiltrato con successo in un dispositivo e aver ottenuto i privilegi/permessi necessari, il trojan di accesso remoto inizia a raccogliere i dati di base del dispositivo.

Le informazioni mirate includono: specifiche del modello del dispositivo, dettagli hardware (ad esempio, quantità di RAM), stato di root, informazioni sulla batteria (percentuale di carica), impostazioni della lingua, operatore, dati di geolocalizzazione, app installate, ecc. Rafel può anche tracciare la posizione del dispositivo in tempo reale.

Le versioni di questo malware utilizzano meccanismi anti-rilevamento e di garanzia della persistenza. Ad esempio, il trojan può imitare un'applicazione legittima, aggirare Google Play Protect, essere esonerato dalla "sospensione" forzata per l'ottimizzazione della batteria, avviarsi automaticamente al riavvio del sistema, operare in background anche dopo la chiusura dell'applicazione e così via.

Il RAT abusa anche dei servizi di accessibilità di Android. Questi servizi sono intesi come un ulteriore aiuto all'interazione con il dispositivo per gli utenti che lo richiedono. I servizi di accessibilità possono leggere le schermate, simulare il touchscreen, interagire con la tastiera, ecc. Pertanto, il malware che utilizza questi servizi ne ottiene la piena funzionalità. Molti RAT Android si basano sui servizi di accessibilità Android per manipolare i dispositivi.

Inoltre, Rafel è in grado di esfiltrare ed eliminare i file e può persino cancellare le schede di memoria SD. Il trojan può impedire l'oscuramento e il blocco degli schermi (wakelock), far vibrare il dispositivo e impartire comandi text-to-speech (cioè leggere messaggi alle vittime).

Il malware estrae gli elenchi dei contatti e i registri delle chiamate, che può anche eliminare. Rafel può raccogliere e inviare messaggi SMS. I programmi che hanno la capacità di effettuare telefonate o inviare SMS possono essere utilizzati come Toll Fraud malware, anche se non sono noti attacchi che utilizzano Rafel in questa veste.

Un'altra funzionalità di questo RAT è il furto di notifiche, ed è stato utilizzato per ottenere codici 2FA/MFA (Two/Multi-Factor Authentication) e OTP (One-Time Password).

Inoltre, Rafel può operare come un ransomware che cripta i file e blocca lo schermo. Il software così classificato cripta i dati e/o blocca lo schermo del dispositivo per chiedere un riscatto per la decriptazione/il recupero dell'accesso.

Nelle infezioni note il ransomware Rafel criptava i file e rendeva inaccessibili i dispositivi modificando la password della schermata di blocco. Gli sfondi della schermata iniziale e di blocco del dispositivo venivano modificati con un messaggio che richiedeva un riscatto. La vittima veniva inoltre avvisata dell'attacco tramite SMS con un comando di vibrazione. Tuttavia, questo RAT potrebbe seguire un protocollo diverso (ad esempio, avvisare le vittime tramite una notifica Discord, un messaggio text-to-speech, ecc.)

In sintesi, la presenza di malware come Rafel sui dispositivi può comportare la perdita permanente di dati, gravi problemi di privacy, perdite finanziarie significative e persino il furto di identità. È opportuno ricordare che gli attacchi che fanno leva su obiettivi ad alta sensibilità (come Rafel è stato in passato) comportano rischi di maggiore entità.

| Nome | Rafel trojan di accesso remoto |

| Tipo di minaccia | Malware Android, applicazione dannosa, Trojan per accesso remoto, Remote Administration Tool, RAT. |

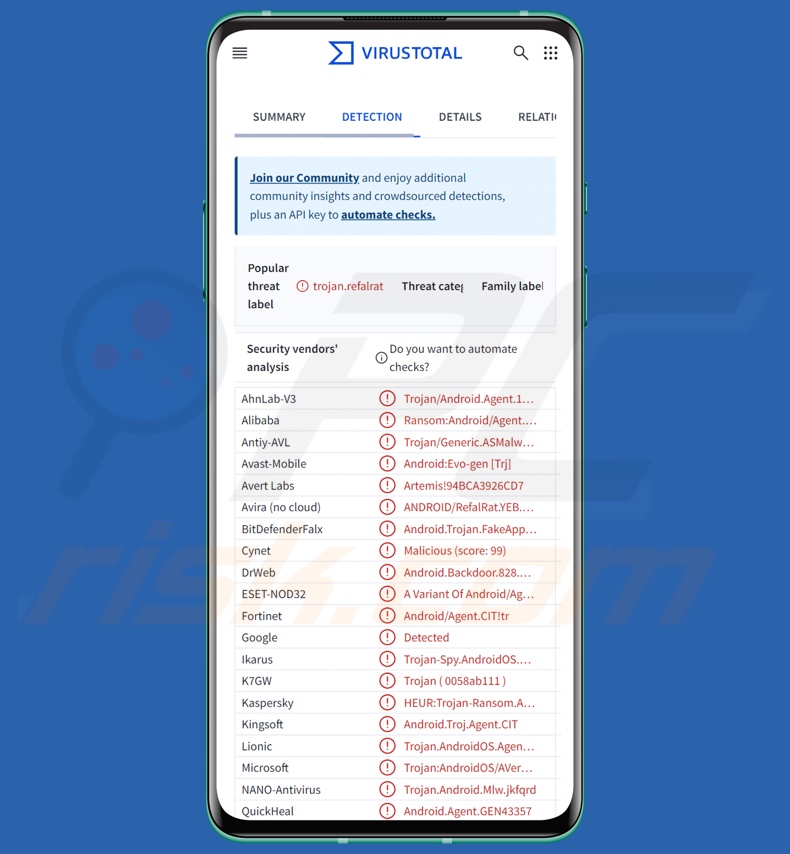

| Nomi di rilevamento | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.Backdoor.828.origin), ESET-NOD32 (Una variante di Android/Agent.CIT), Kaspersky (HEUR:Trojan-Ransom.AndroidOS.Agent.ak), Elenco completo (VirusTotal) |

| Sintomi | I trojan sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, per cui nessun sintomo significativo è chiaramente visibile su un computer infetto. Tuttavia, il dispositivo potrebbe funzionare lentamente, le impostazioni di sistema vengono modificate senza il permesso dell'utente e il consumo di dati e batteria aumenta. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, social engineering, applicazioni ingannevoli, siti web truffaldini. |

| Danni | Furto di informazioni personali (messaggi privati, login/password, ecc.), riduzione delle prestazioni del dispositivo, rapido esaurimento della batteria, riduzione della velocità di Internet, ingenti perdite di dati, perdite monetarie, furto di identità (le app dannose potrebbero abusare delle app di comunicazione). |

| Rimozione dei malware (Android) | Per eliminare possibili infezioni malware, scansiona il tuo dispositivo mobile con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Esempi di trojan per l'accesso remoto

Brokewell, Joker, VajraSpy, e Rusty Droid sono solo alcuni dei nostri ultimi articoli sui RAT che colpiscono i dispositivi Android. I trojan per l'accesso remoto possono essere incredibilmente multifunzionali e versatili. Tuttavia, anche le minacce informatiche con una gamma particolarmente ristretta di capacità mettono in pericolo l'integrità del sistema e la sicurezza degli utenti.

Pertanto, indipendentemente dal modo in cui opera un programma dannoso, esso deve essere eliminato immediatamente dopo il suo rilevamento.

Come si è infiltrato Rafel nel mio dispositivo?

È stato osservato che Rafel viene distribuito attraverso fonti dubbie che imitano entità legittime. Il malware è stato osservato sotto varie spoglie, tra cui app di social media (Instagram), messenger (WhatsApp), piattaforme di e-commerce, software di assistenza e strumenti antivirus.

Tuttavia, va detto che questo RAT potrebbe proliferare affidandosi a metodi diversi. Il phishing e l'ingegneria sociale sono prevalenti nella distribuzione del malware. Il software dannoso viene spesso camuffato o fornito in bundle con contenuti regolari.

Le tecniche di proliferazione più diffuse includono: canali di download non affidabili (ad esempio, siti di file-hosting freeware e gratuiti, reti di condivisione P2P, app store di terze parti, ecc.), download drive-by (furtivi/ingannevoli), programmi/media piratati, allegati/link dannosi nello spam (ad esempio, e-mail, SMS, PM/DM, post sui social media, ecc.), truffe online, malvertising, strumenti illegali di attivazione del software ("cracks"), e falsi aggiornamenti.

Inoltre, alcuni programmi dannosi possono diffondersi autonomamente attraverso le reti locali e i dispositivi di archiviazione rimovibili (ad esempio, dischi rigidi esterni, unità flash USB e così via).

È da notare che il malware può essere ospitato da fonti di download autentiche (ad esempio, Google Play Store, ecc.) Sebbene la sua longevità su tali piattaforme sia solitamente breve (cioè il malware viene segnalato e rimosso rapidamente), i criminali informatici possono ritenerlo sufficientemente redditizio.

Come evitare l'installazione di malware?

Si consiglia vivamente di effettuare ricerche sul software leggendo le condizioni e le recensioni degli utenti/esperti, controllando le autorizzazioni necessarie, verificando la legittimità dello sviluppatore, ecc. Inoltre, tutti i download devono essere effettuati da canali ufficiali e verificati.

Un'altra raccomandazione è quella di attivare e aggiornare i programmi utilizzando funzioni/strumenti legittimi, poiché quelli acquistati da terzi potrebbero contenere malware.

Si consiglia di prestare attenzione durante la navigazione, poiché i contenuti online falsi e dannosi di solito appaiono legittimi e innocui. Le e-mail e gli altri messaggi in arrivo devono essere affrontati con cautela. Gli allegati o i link presenti nelle e-mail sospette/irrilevanti non devono essere aperti, poiché possono essere infettivi.

Dobbiamo sottolineare l'importanza di avere un antivirus affidabile installato e mantenuto aggiornato. Il software di sicurezza deve essere utilizzato per eseguire scansioni regolari del sistema e per rimuovere le minacce e i problemi rilevati.

Travestimenti indossati da Rafel RAT e autorizzazioni richieste (fonte immagine - Check Point):

Menu rapido:

- Introduzione

- Come eliminare la cronologia di navigazione dal browser Chrome?

- Come disattivare le notifiche del browser nel browser Chrome?

- Come resettare il browser Chrome?

- Come cancellare la cronologia di navigazione dal browser web Firefox?

- Come disattivare le notifiche del browser nel browser web Firefox?

- Come resettare il browser web Firefox?

- Come disinstallare le applicazioni potenzialmente indesiderate e/o dannose?

- Come avviare il dispositivo Android in "modalità provvisoria"?

- Come controllare l'utilizzo della batteria di varie applicazioni?

- Come controllare l'utilizzo dei dati delle varie applicazioni?

- Come installare gli ultimi aggiornamenti software?

- Come ripristinare lo stato di default del sistema?

- Come disattivare le applicazioni con privilegi di amministratore?

Cancellare la cronologia di navigazione dal browser Chrome:

Toccare il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionare "Storia" nel menu a discesa aperto.

Toccare "Cancella dati di navigazione", selezionare la scheda "ADVANZATE", scegliere l'intervallo di tempo e i tipi di dati da eliminare e toccare "Cancella dati".

Disattivare le notifiche del browser nel browser web Chrome:

Toccare il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionare "Impostazioni" nel menu a discesa aperto.

Scorrere verso il basso fino a visualizzare l'opzione "Impostazioni sito" e toccarla. Scorrere verso il basso fino a visualizzare l'opzione "Notifiche" e toccarla.

Individuate i siti web che forniscono notifiche al browser, toccateli e fate clic su "Cancella e ripristina". In questo modo verranno rimosse le autorizzazioni concesse a questi siti web per l'invio di notifiche. Tuttavia, quando si visita di nuovo lo stesso sito, è possibile che venga richiesta nuovamente un'autorizzazione. È possibile scegliere se concedere o meno tali autorizzazioni (se si sceglie di rifiutare, il sito web passerà alla sezione "Bloccato" e non chiederà più l'autorizzazione).

Reimpostare il browser web Chrome:

Andate su "Impostazioni", scorrete verso il basso fino a vedere "Apps" e toccatelo.

Scorrete verso il basso fino a trovare l'applicazione "Chrome", selezionatela e toccate l'opzione "Storage".

Toccare "MANAGE STORAGE", quindi "CLEAR ALL DATA" e confermare l'azione toccando "OK". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Sarà inoltre necessario effettuare nuovamente l'accesso a tutti i siti web.

Cancellare la cronologia di navigazione dal browser web Firefox:

Toccare il pulsante "Menu" (tre punti nell'angolo superiore destro dello schermo) e selezionare "Storia" nel menu a discesa aperto.

Scorrere verso il basso fino a visualizzare "Cancella dati privati" e toccarlo. Selezionare i tipi di dati che si desidera rimuovere e toccare "Cancella dati".

Disattivare le notifiche del browser nel browser web Firefox:

Visitare il sito web che invia le notifiche del browser, toccare l'icona visualizzata a sinistra della barra degli URL (l'icona non sarà necessariamente un "Lock") e selezionare "Modifica impostazioni sito".

Nel pop-up aperto, selezionare l'opzione "Notifiche" e toccare "Cancella".

Reimpostare il browser web Firefox:

Andate su "Impostazioni", scorrete verso il basso fino a vedere "Apps" e toccatelo.

Scorrete verso il basso fino a trovare l'applicazione "Firefox", selezionatela e toccate l'opzione "Storage".

Toccare "Cancella dati" e confermare l'azione toccando "Cancella". Si noti che la reimpostazione del browser eliminerà tutti i dati memorizzati al suo interno. Ciò significa che tutti i login/password salvati, la cronologia di navigazione, le impostazioni non predefinite e altri dati verranno eliminati. Sarà inoltre necessario effettuare nuovamente l'accesso a tutti i siti web.

Disinstallare le applicazioni potenzialmente indesiderate e/o dannose:

Andate su "Impostazioni", scorrete verso il basso fino a vedere "Apps" e toccatelo.

Scorrere verso il basso fino a individuare un'applicazione potenzialmente indesiderata e/o dannosa, selezionarla e toccare "Disinstalla". Se, per qualche motivo, non si riesce a rimuovere l'applicazione selezionata (ad esempio, viene visualizzato un messaggio di errore), si dovrebbe provare a utilizzare la "Modalità sicura".

Avviare il dispositivo Android in "modalità provvisoria":

La "Modalità sicura" del sistema operativo Android disabilita temporaneamente l'esecuzione di tutte le applicazioni di terze parti. L'uso di questa modalità è un buon modo per diagnosticare e risolvere vari problemi (ad esempio, rimuovere le applicazioni dannose che impediscono agli utenti di farlo quando il dispositivo funziona "normalmente").

Premere il pulsante "Power" e tenerlo premuto fino a visualizzare la schermata "Power off". Toccare l'icona "Spegnimento" e tenerla premuta. Dopo alcuni secondi apparirà l'opzione "Modalità sicura" e sarà possibile eseguirla riavviando il dispositivo.

Controllare l'utilizzo della batteria delle varie applicazioni:

Andate su "Impostazioni", scorrete verso il basso fino a vedere "Manutenzione dispositivo" e toccatelo.

Toccare "Batteria" e controllare l'utilizzo di ciascuna applicazione. Le applicazioni legittime/genuino sono progettate per utilizzare il minor quantitativo di energia possibile al fine di fornire la migliore esperienza utente e risparmiare energia. Pertanto, un utilizzo elevato della batteria può indicare che l'applicazione è dannosa.

Controllare l'utilizzo dei dati delle varie applicazioni:

Andare su "Impostazioni", scorrere verso il basso fino a visualizzare "Connessioni" e toccarlo.

Scorrere verso il basso fino a visualizzare "Uso dei dati" e selezionare questa opzione. Come per la batteria, le applicazioni legittime/genuini sono progettate per ridurre al minimo l'utilizzo dei dati. Ciò significa che un utilizzo enorme dei dati può indicare la presenza di un'applicazione dannosa. Si noti che alcune applicazioni dannose potrebbero essere progettate per funzionare solo quando il dispositivo è connesso alla rete wireless. Per questo motivo, è necessario controllare l'utilizzo dei dati sia della rete mobile che di quella Wi-Fi.

Se trovate un'applicazione che utilizza molti dati anche se non la usate mai, vi consigliamo vivamente di disinstallarla il prima possibile.

Installare gli ultimi aggiornamenti software:

Mantenere il software aggiornato è una buona pratica quando si tratta di sicurezza del dispositivo. I produttori di dispositivi rilasciano continuamente varie patch di sicurezza e aggiornamenti Android per risolvere errori e bug che possono essere sfruttati dai criminali informatici. Un sistema non aggiornato è molto più vulnerabile, per questo motivo bisogna sempre assicurarsi che il software del dispositivo sia aggiornato.

Andare su "Impostazioni", scorrere verso il basso fino a visualizzare "Aggiornamento software" e toccarlo.

Toccare "Scarica gli aggiornamenti manualmente" e verificare se sono disponibili aggiornamenti. In caso affermativo, installateli immediatamente. Si consiglia inoltre di attivare l'opzione "Scarica automaticamente gli aggiornamenti", che consentirà al sistema di notificare il rilascio di un aggiornamento e/o di installarlo automaticamente.

Ripristinare lo stato di default del sistema:

Eseguire un "Ripristino di fabbrica" è un buon modo per rimuovere tutte le applicazioni indesiderate, ripristinare le impostazioni predefinite del sistema e pulire il dispositivo in generale. Tuttavia, è necessario tenere presente che tutti i dati presenti nel dispositivo verranno eliminati, comprese le foto, i file video/audio, i numeri di telefono (memorizzati nel dispositivo, non nella scheda SIM), i messaggi SMS e così via. In altre parole, il dispositivo verrà riportato allo stato primordiale.

È inoltre possibile ripristinare le impostazioni di base del sistema e/o semplicemente le impostazioni di rete.

Andate su "Impostazioni", scorrete verso il basso fino a visualizzare "Informazioni sul telefono" e toccatelo.

Scorrere verso il basso fino a visualizzare "Reset" e toccarlo. Ora scegliete l'azione che volete eseguire:

"Ripristina impostazioni" - ripristina tutte le impostazioni di sistema ai valori predefiniti;

"Ripristina impostazioni di rete" - ripristina tutte le impostazioni relative alla rete ai valori predefiniti;

"Ripristino dati di fabbrica" - ripristina l'intero sistema ed elimina completamente tutti i dati memorizzati;

Disattivare le applicazioni che hanno privilegi di amministratore:

Se un'applicazione dannosa ottiene i privilegi di amministratore, può danneggiare seriamente il sistema. Per mantenere il dispositivo il più sicuro possibile, si dovrebbe sempre controllare quali applicazioni hanno tali privilegi e disabilitare quelle che non dovrebbero.

Andare su "Impostazioni", scorrere verso il basso fino a visualizzare "Schermo di blocco e sicurezza" e toccarlo.

Scorrete verso il basso fino a visualizzare "Altre impostazioni di sicurezza", toccatelo e poi toccate "Applicazioni di amministrazione del dispositivo".

Identificare le applicazioni che non devono avere privilegi di amministratore, toccarle e quindi toccare "DISATTIVA".

Domande frequenti (FAQ)

Il mio dispositivo Android è stato infettato dal malware Rafel, devo formattare il dispositivo di archiviazione per eliminarlo?

La rimozione del malware raramente richiede la formattazione.

Quali sono i maggiori problemi che il malware Rafel può causare?

I pericoli legati a un'infezione dipendono dalle funzionalità del malware e dal modus operandi dei criminali informatici. Rafel è un RAT, ovvero un trojan che consente l'accesso/il controllo remoto dei dispositivi. È anche in grado di rubare informazioni sensibili e di operare come ransomware.

Questo tipo di infezioni può causare la perdita di dati, gravi problemi di privacy, perdite finanziarie e furto di identità. Rafel è stato sfruttato contro organizzazioni di alto profilo ed entità legate al settore militare: tali attacchi possono rappresentare una minaccia maggiore.

Qual è lo scopo del malware Rafel?

Il malware viene utilizzato principalmente a scopo di lucro e Rafel è stato utilizzato in attacchi di questo tipo. Tuttavia, come indicato nella risposta precedente, questo trojan è stato utilizzato in infezioni con motivazioni politiche/geopolitiche.

A parte il guadagno economico e gli attacchi guidati da ragioni ideologiche/internazionali, il malware viene utilizzato per divertire gli aggressori, portare avanti vendette personali, interrompere processi (ad esempio, siti web, servizi, aziende, ecc.) e impegnarsi nell'hacktivismo.

Come si è infiltrato il malware Rafel nel mio dispositivo Android?

Rafel è stato diffuso in particolare sotto le spoglie di un software legittimo e dall'aspetto innocuo. Le fonti che lo hanno distribuito hanno imitato canali/entità autentiche. Tuttavia, questo trojan potrebbe essere proliferato affidandosi ad altre tecniche.

I metodi di distribuzione del malware più diffusi includono: fonti di download dubbie (ad esempio, siti di hosting di file freeware e gratuiti, reti di condivisione P2P, app store di terze parti e così via), download drive-by, truffe online, posta indesiderata, malvertising, contenuti pirata, strumenti illegali di attivazione del software ("crack") e falsi aggiornamenti. Inoltre, alcuni programmi dannosi possono diffondersi autonomamente attraverso reti locali e dispositivi di archiviazione rimovibili.

Combo Cleaner mi proteggerà dal malware?

Sì, Combo Cleaner è in grado di rilevare ed eliminare quasi tutte le infezioni da malware conosciute. Ricordate che i software maligni più sofisticati di solito si nascondono in profondità all'interno dei sistemi, pertanto è essenziale eseguire una scansione completa del sistema.

▼ Mostra Discussione