Come rimuovere Ledger ruba portafogli

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Che tipo di malware è Ledger ruba portafogli?

Ledger ruba portafogli è uno strumento dannoso scoperto da S!Ri. Questo malware si maschera da strumento ufficiale di Ledger Live, un software che consente agli utenti di configurare i propri dispositivi e gestire le proprie risorse crittografiche. Gli utenti dovrebbero rimuovere questo ruba portafogli dai dispositivi infetti il prima possibile per evitare perdite monetarie.

Ulteriori informazioni su Ledger ruba portafogli

Ledger Live è un'applicazione legittima sviluppata da Ledger, un fornitore di portafogli hardware per l'archiviazione di criptovalute. Ledger Live consente agli utenti di gestire i propri beni in criptovaluta direttamente dal proprio computer o dispositivo mobile. Tuttavia, di recente è stata scoperta un'applicazione dannosa che si spaccia per Ledger Live.

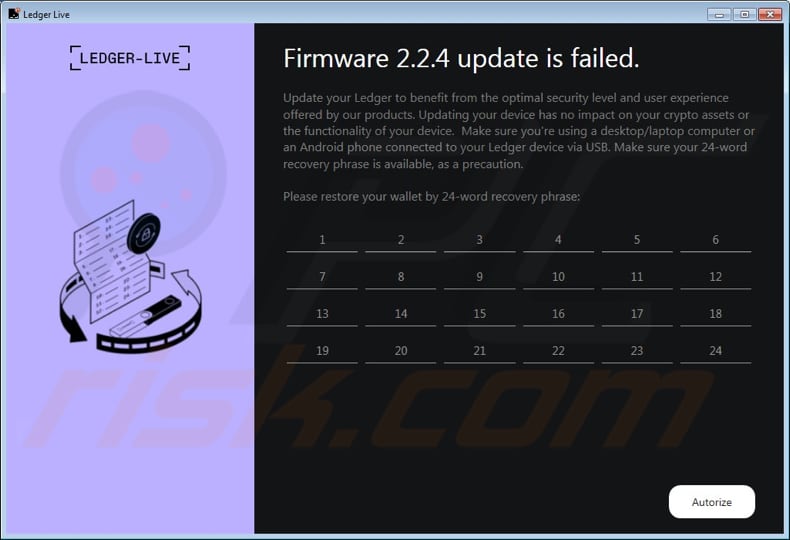

Questa applicazione dannosa monitora e termina il processo legittimo di Ledger Live. Successivamente, visualizza una finestra ingannevole per indurre gli utenti a divulgare informazioni sensibili, come le credenziali del portafoglio di criptovalute.

Nella falsa finestra di Ledger Live, gli utenti vengono informati che un aggiornamento del firmware non è andato a buon fine e vengono istruiti a ripristinare i loro portafogli inserendo una frase di recupero di 24 parole. La finestra ingannevole visualizzata dall'applicazione dannosa (falsa) Ledger Live può contenere anche altre "notifiche". In ogni caso, è stata creata per ingannare gli utenti e consentire ai criminali informatici di accedere ai loro portafogli di criptovalute.

Una volta ottenuto l'accesso ai portafogli di criptovaluta delle vittime, i criminali informatici possono trasferire i fondi di criptovaluta dai portafogli delle vittime ai propri. Se il portafoglio della vittima contiene informazioni di identificazione personale o altri dati sensibili, i criminali informatici possono utilizzare queste informazioni per il furto di identità o venderle a terzi.

Pertanto, gli utenti dovrebbero scaricare applicazioni da fonti affidabili (ufficiali) per evitare di installare programmi dannosi spacciati per strumenti legittimi. Se c'è motivo di credere che un computer sia già stato infettato da malware, è necessario eseguire una scansione con un software di sicurezza affidabile.

| Nome | Falsa Ledger Live applicazione |

| Tipo di minaccia | Ruba informazioni |

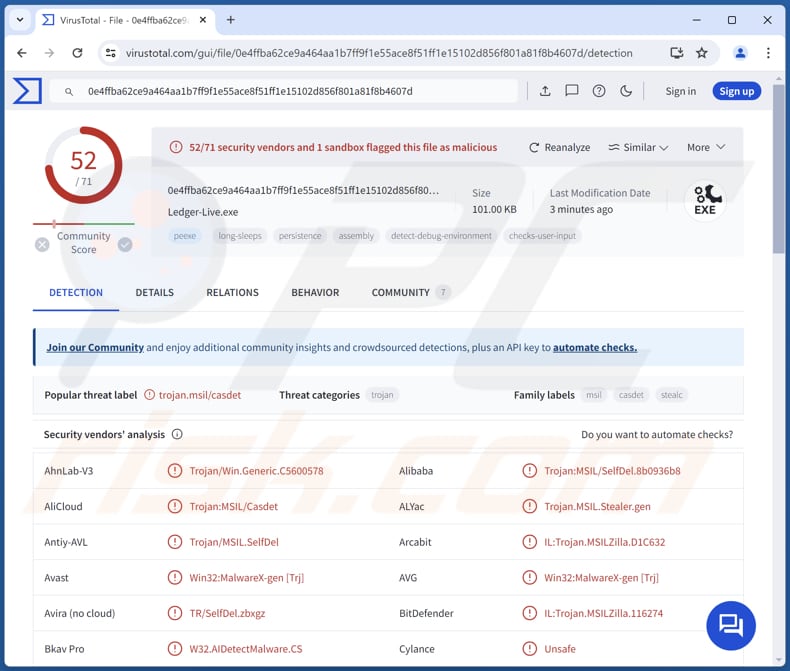

| Nomi di rilevamento | Avast (Win32:MalwareX-gen [Trj]), Combo Cleaner (IL:Trojan.MSILZilla.116274), ESET-NOD32 (Una variante di MSIL/Agent.WUB), Kaspersky (HEUR:Trojan.MSIL.SelfDel.gen), Microsoft (Trojan:Win32/Casdet!rfn), Elenco completo (VirusTotal) |

| Sintomi | I programmi di furto sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, per cui non sono visibili sintomi particolari su un computer infetto. |

| Metodi di distribuzione | Allegati di e-mail infette, pubblicità online dannose, social engineering, software "craccati", reti P2P e canali simili. |

| Danni | Criptovalute rubate, furto d'identità |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

Conclusione

Il wallet stealer di Ledger è un esempio di come i criminali informatici sfruttino applicazioni legittime per scopi malevoli. Questa applicazione ingannevole, mascherata da software Ledger Live autentico, rappresenta una minaccia significativa per le risorse di criptovaluta degli utenti, intercettando e manipolando i processi per estrarre informazioni sensibili.

Per evitare tali minacce, gli utenti dovrebbero fare attenzione quando scaricano le applicazioni e implementare solide misure di sicurezza.

Come si è infiltrato Ledger wallet stealer nel mio computer?

In genere, le app dannose vengono distribuite tramite pagine web non ufficiali (ad esempio, siti torrent) o app store, software pirata, strumenti di cracking o e-mail contenenti link o allegati dannosi. Gli attori delle minacce utilizzano vari modi per indurre gli utenti a scaricare ed eseguire il malware sui dispositivi.

vulnerabilità in software obsoleti, unità USB compromesse, downloader di terze parti e canali simili. È anche comune che i programmi dannosi abbiano lo stesso nome di quelli legittimi (come Ledger Live) per indurre gli utenti a installarli.

Come evitare l'installazione di malware?

Scaricare applicazioni e file da pagine e app store affidabili (ufficiali). Non fidatevi di altre fonti (ad esempio, siti non ufficiali, reti P2P, downloader di terze parti, ecc.), soprattutto di quelle che offrono software pirata o contenuti simili. Evitate di interagire con gli annunci e i pop-up presentati su pagine web poco affidabili.

Fate attenzione alle e-mail contenenti file o link. Non interagite con il contenuto di e-mail irrilevanti o inaspettate provenienti da indirizzi sconosciuti. Eseguite regolarmente una scansione del computer per individuare eventuali minacce e mantenete aggiornati il sistema operativo e il software installato.

Se si ritiene che il computer sia già infetto, si consiglia di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Allegato dannoso che distribuisce il wallet stealer Ledger:

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Che cos'è Ledger ruba portafogli?

- PASSO 1. Rimozione manuale di Ledger ruba portafogli malware.

- PASSO 2. Controllare se il computer è pulito..

Come rimuovere manualmente il malware?

La rimozione manuale del malware è un compito complicato: di solito è meglio permettere ai programmi antivirus o anti-malware di farlo automaticamente. Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner.

Se si desidera rimuovere manualmente un malware, il primo passo è identificare il nome del malware che si sta cercando di rimuovere. Ecco un esempio di programma sospetto in esecuzione sul computer di un utente:

Se si è controllato l'elenco dei programmi in esecuzione sul computer, ad esempio utilizzando task manager, e si è identificato un programma che sembra sospetto, si dovrebbe continuare con questi passaggi:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

Scaricare un programma chiamato Autoruns. Questo programma mostra le applicazioni ad avvio automatico, il Registro di sistema e le posizioni del file system:

Riavviare il computer in modalità provvisoria:

Riavviare il computer in modalità provvisoria:

Utenti di Windows XP e Windows 7: Avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere più volte il tasto F8 sulla tastiera fino a visualizzare il menu Opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Utenti di Windows 8: Avviare Windows 8 in modalità provvisoria con rete - Accedere alla schermata Start di Windows 8, digitare Avanzate, nei risultati della ricerca selezionare Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà nel "Menu delle opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fare clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il PC si riavvia nella schermata delle impostazioni di avvio. Premere F5 per avviare il sistema in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "Modalità provvisoria con rete":

Utenti Windows 10: Fare clic sul logo di Windows e selezionare l'icona Alimentazione. Nel menu aperto, fare clic su "Riavvia" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "Scegli un'opzione" fare clic su "Risoluzione dei problemi", quindi selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul tasto "F5" della tastiera. In questo modo il sistema operativo verrà riavviato in modalità sicura con collegamento in rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Estrarre l'archivio scaricato ed eseguire il file Autoruns.exe.

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns, fare clic su "Opzioni" in alto e deselezionare le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovete annotare il percorso completo e il nome del processo. Si noti che alcuni malware nascondono i nomi dei processi sotto quelli legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina".

Dopo aver rimosso il malware attraverso l'applicazione Autoruns (in questo modo si assicura che il malware non venga eseguito automaticamente al successivo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se trovate il nome del file del malware, assicuratevi di rimuoverlo.

Riavviare il computer in modalità normale. Seguendo questi passaggi si dovrebbe rimuovere il malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di tali competenze, lasciare la rimozione del malware ai programmi antivirus e anti-malware.

Questi passaggi potrebbero non funzionare con le infezioni da malware avanzate. Come sempre, è meglio prevenire l'infezione che cercare di rimuovere il malware in un secondo momento. Per mantenere il vostro computer al sicuro, installate gli ultimi aggiornamenti del sistema operativo e utilizzate un software antivirus. Per essere sicuri che il computer sia privo di infezioni da malware, si consiglia di eseguire una scansione con Combo Cleaner.

Domande frequenti (FAQ)

Il mio computer è stato infettato da Ledger ruba portafogli, devo formattare il dispositivo di archiviazione per eliminarlo?

Si consiglia di eseguire una scansione completa utilizzando un software antivirus o antimalware affidabile per rilevare e rimuovere Ledger wallet stealer. La formattazione del dispositivo di archiviazione cancellerà tutti i dati, quindi dovrebbe essere considerata l'ultima risorsa.

Quali sono i maggiori problemi che il malware può causare?

Le vittime possono subire la crittografia dei file, il furto di denaro, identità o account online o altri problemi. I danni causati dalle minacce informatiche dipendono dal loro tipo e dalle loro capacità.

Qual è lo scopo di Ledger wallet stealer?

Lo scopo di Ledger wallet stealer è quello di rubare informazioni sensibili, in particolare le credenziali dei portafogli di criptovalute, alle vittime ignare. Questo software dannoso si maschera come l'applicazione legittima Ledger Live, un software utilizzato per gestire le attività di criptovaluta memorizzate nei portafogli hardware Ledger.

Come si è infiltrato un malware nel mio computer?

È probabile che il computer sia stato infettato da malware tramite siti web compromessi, attacchi di phishing (link o file dannosi nelle e-mail), annunci dannosi, vulnerabilità in software obsoleti, software pirata, reti P2P, siti web non ufficiali o altre vie simili.

Combo Cleaner mi protegge dal malware?

Sì, Combo Cleaner scansiona il computer ed elimina il malware. Questo strumento è in grado di rilevare quasi tutti i malware conosciuti. Va notato che il malware avanzato di solito si nasconde in profondità nel sistema. Pertanto, è necessario eseguire una scansione completa del sistema per rilevare il malware nascosto.

▼ Mostra Discussione