Come identificare le truffe come "Hello My Perverted Friend"

TruffaConosciuto anche come: Hello My Perverted Friend truffa di sextortion

Ottieni una scansione gratuita e controlla se il tuo computer è infetto.

RIMUOVILO SUBITOPer utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Che tipo di truffa è "Hello My Perverted Friend"?

Dopo un attento esame, è stato determinato che il contenuto di questa email corrisponde a una truffa di sextortion (a sfondo sessuale). Le truffe di sextortion prevedono che i criminali informatici minaccino di rivelare contenuti compromettenti o intimi della vittima a meno che non venga pagata una certa somma di denaro, sfruttando la paura e l'imbarazzo per ottenere un guadagno economico.

Maggiori informazioni sull'email truffa "Hello My Perverted Friend".

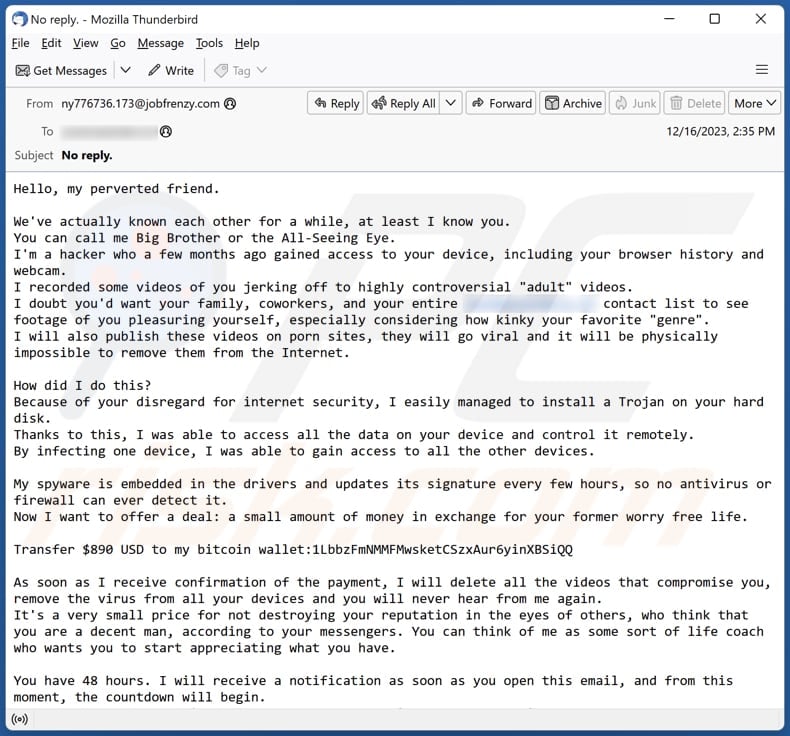

Si tratta di una classica truffa di sextortion in cui il mittente afferma di essere un hacker che presumibilmente ha ottenuto l'accesso al dispositivo della vittima, inclusa la cronologia del browser e i filmati della webcam. Il truffatore minaccia di esporre video compromettenti della vittima impegnata in attività esplicite a meno che non venga pagato un riscatto di $ 890 in Bitcoin entro 48 ore.

Il truffatore rivendica il controllo su tutti i dispositivi della vittima e mette in guardia dal contattare le autorità o dal tentare di ripristinare il sistema. La vittima viene esortata a non rispondere all'e-mail e vengono fornite istruzioni su come effettuare il pagamento in criptovaluta.

È importante riconoscere tali truffe come tentativi di sfruttare la paura e l'imbarazzo per ottenere un guadagno finanziario e si consiglia agli individui di non soddisfare le richieste del truffatore. I truffatori spesso utilizzano false affermazioni riguardo al possesso di informazioni compromettenti o all'accesso a dispositivi personali per costringere le vittime a pagare.

Inoltre, i truffatori raramente hanno le prove dichiarate e il loro obiettivo principale è estorcere denaro alle vittime. Pertanto, i destinatari non dovrebbero impegnarsi o pagare i truffatori in tali situazioni.

| Nome | Hello My Perverted Friend Email Scam |

| Tipologia di minaccia | Truffa Sextortion, Frode |

| Falsi proclami | Il materiale esplicito verrà divulgato se non viene pagato un riscatto |

| Indirizzo del portafoglio crittografico dei criminali | 1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ |

| Ammontare del riscatto | $ 890 |

| Sintomi | Acquisti online non autorizzati, password di account online modificate, furto di identità, accesso illegale al computer. |

| Metodi distributivi | Email ingannevoli, annunci pop-up online non autorizzati, tecniche di avvelenamento dei motori di ricerca, domini con errori di ortografia. |

| Danni | Perdita di informazioni private sensibili, perdita monetaria, furto di identità. |

| Rimozione dei malware (Windows) |

Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. Scarica Combo CleanerLo scanner gratuito controlla se il tuo computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk. |

Email di truffe simili in generale

Le truffe di sextortion condividono tratti comuni di false affermazioni riguardanti informazioni compromettenti, minacce di accesso non autorizzato a dispositivi personali e richieste di pagamenti in criptovaluta, tipicamente in Bitcoin. Queste truffe sfruttano la paura e l’urgenza per costringere le vittime a pagare, spesso evitando dettagli specifici e scoraggiando il coinvolgimento delle forze dell’ordine.

Riconoscere questi modelli è fondamentale affinché le persone evitino di cadere preda di tali truffe e diano priorità al rafforzamento delle proprie misure di sicurezza online. È importante notare che le e-mail truffa possono contenere allegati o collegamenti destinati a infettare i computer con malware.

Esempi di e-mail truffa sono "LEDGER SECURITY Email Scam", "Glacier Bank Email Scam", e "Apple Security Releases Email Scam".

In che modo le campagne spam infettano i computer?

In genere, gli autori malintenzionati inviano e-mail che sembrano autentiche per indurre i destinatari ad aprire collegamenti dannosi o a scaricare allegati infetti. Questi allegati, spesso camuffati da documenti innocenti come PDF o file Word, trasportano payload dannosi nascosti. Quando gli utenti aprono questi allegati, viene attivato il malware, compromettendo la sicurezza dei loro dispositivi.

Inoltre, fare clic su collegamenti dannosi può indirizzare gli utenti a pagine che ospitano malware o avviare download drive-by, esponendo i loro sistemi a potenziali minacce.

Come evitare l'installazione di malware?

Prestare attenzione alle e-mail inaspettate o irrilevanti provenienti da indirizzi sconosciuti. Evitare di aprire collegamenti o allegati presentati in tali e-mail. Non scaricare software piratato né utilizzare reti P2P, app store di terze parti e fonti simili per scaricare app o file. Scaricateli dai siti ufficiali (o dagli app store).

Aggiorna regolarmente il sistema operativo e i programmi e utilizza software antivirus e antimalware affidabili. Se hai già aperto allegati dannosi, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Testo presentato nella lettera email "Hello My Perverted Friend":

Subject: No reply.

Hello, my perverted friend.We've actually known each other for a while, at least I know you.

You can call me Big Brother or the All-Seeing Eye.

I'm a hacker who a few months ago gained access to your device, including your browser history and webcam.

I recorded some videos of you jerking off to highly controversial "adult" videos.

I doubt you'd want your family, coworkers, and your entire ******** contact list to see footage of you pleasuring yourself, especially considering how kinky your favorite "genre".

I will also publish these videos on porn sites, they will go viral and it will be physically impossible to remove them from the Internet.How did I do this?

Because of your disregard for internet security, I easily managed to install a Trojan on your hard disk.

Thanks to this, I was able to access all the data on your device and control it remotely.

By infecting one device, I was able to gain access to all the other devices.My spyware is embedded in the drivers and updates its signature every few hours, so no antivirus or firewall can ever detect it.

Now I want to offer a deal: a small amount of money in exchange for your former worry free life.Transfer $890 USD to my bitcoin wallet:1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ

As soon as I receive confirmation of the payment, I will delete all the videos that compromise you, remove the virus from all your devices and you will never hear from me again.

It's a very small price for not destroying your reputation in the eyes of others, who think that you are a decent man, according to your messengers. You can think of me as some sort of life coach who wants you to start appreciating what you have.You have 48 hours. I will receive a notification as soon as you open this email, and from this moment, the countdown will begin.

If you've never dealt with cryptocurrency before, it's very easy. Simply type "cryptocurrency exchange" into a search engine, and then all set.Here's what you shouldn't do:

- Don't reply to my email. It was sent from a temporary email account.

- Don't call the police. Remember, I have access to all your devices, and as soon as I notice such activity, it will automatically lead to the publishing of all the videos.

- Don't try to reinstall your system or reset your device. First of all, I already have the videos, and secondly, as I said, I have remote access to all your devices, and once I notice such an attempt, you know what happens.Remember, crypto addresses are anonymous, so you won't be able to track down my wallet.

So long story short, let's resolve this situation with a benefit for me and you.

I always keep my word unless someone tries to trick me.Lastly, a little advice for the future. Start taking your online security more seriously.

Change your passwords regularly and set up multi-factor authentication on all your accounts.Best wishes.

Aspetto completo dell'email truffa "Hello My Perverted Friend":

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

SCARICA Combo CleanerScaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da RCS LT, società madre di PCRisk.

Menu:

- Cos'è Hello My Perverted Friend truffa di sextortion?

- Tipologie di email dannose.

- Come individuare un'email dannosa?

- Cosa fare se si è vittima di una truffa via email?

Tipologie di email dannose:

![]() Phishing Email

Phishing Email

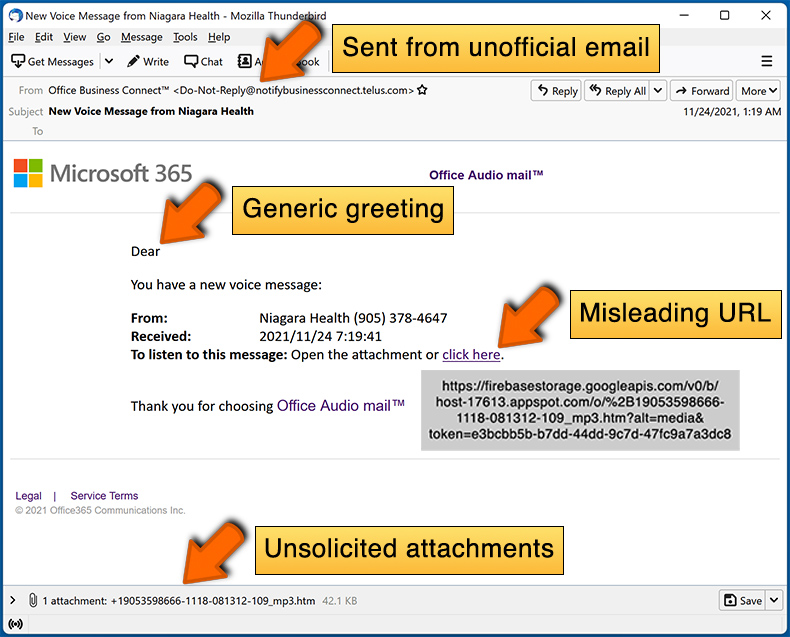

Più comunemente, i criminali informatici utilizzano email ingannevoli per indurre gli utenti di Internet a divulgare le proprie informazioni private sensibili, ad esempio le informazioni di accesso a vari servizi online, account email o informazioni bancarie online.

Tali attacchi sono chiamati phishing. In un attacco di phishing, i criminali informatici di solito inviano un messaggio e-mail con il logo di un servizio popolare (ad esempio Microsoft, DHL, Amazon, Netflix), creano urgenza (indirizzo di spedizione errato, password scaduta, ecc.) e inseriscono un collegamento che sperano le loro potenziali vittime cliccheranno.

Dopo aver fatto clic sul collegamento presentato in tale messaggio di posta elettronica, le vittime vengono reindirizzate a un sito Web falso che sembra identico o estremamente simile a quello originale. Alle vittime viene quindi chiesto di inserire la password, i dettagli della carta di credito o altre informazioni rubate dai criminali informatici.

![]() Email con Allegati Pericolosi

Email con Allegati Pericolosi

Un altro popolare vettore di attacco è la posta indesiderata con allegati dannosi che infettano i computer degli utenti con malware. Gli allegati dannosi di solito contengono trojan in grado di rubare password, informazioni bancarie e altre informazioni sensibili.

In tali attacchi, l'obiettivo principale dei criminali informatici è indurre le loro potenziali vittime ad aprire un allegato di posta elettronica infetto. Per raggiungere questo obiettivo, i messaggi di posta elettronica di solito parlano di fatture, fax o messaggi vocali ricevuti di recente.

Se una potenziale vittima cade nell'esca e apre l'allegato, i suoi computer vengono infettati e i criminali informatici possono raccogliere molte informazioni sensibili.

Sebbene sia un metodo più complicato per rubare informazioni personali (filtri antispam e programmi antivirus di solito rilevano tali tentativi), in caso di successo, i criminali informatici possono ottenere una gamma molto più ampia di dati e possono raccogliere informazioni per un lungo periodo di tempo.

![]() Sextortion Email

Sextortion Email

Questo è un particolare tipo di phishing. In questo caso, gli utenti ricevono un'email in cui si afferma che un criminale informatico potrebbe accedere alla webcam della potenziale vittima e ha una registrazione video della propria masturbazione.

Per eliminare il video, alle vittime viene chiesto di pagare un riscatto (di solito utilizzando Bitcoin o un'altra criptovaluta). Tuttavia, tutte queste affermazioni sono false: gli utenti che ricevono tali email dovrebbero ignorarle ed eliminarle.

Come individuare un'email dannosa?

I criminali informatici cercano sempre di più di rendere credibili ed affidabili le loro email; ecco alcune cose a cui dovresti porre attenzione quando cerchi di individuare un'email di phishing:

- Controlla l'indirizzo email del mittente ("da"): passa il mouse sull'indirizzo "da" e controlla se è legittimo. Ad esempio, se hai ricevuto un'email da Microsoft, assicurati di controllare se l'indirizzo email è @microsoft.com e non qualcosa di sospetto come @m1crosoft.com, @microsfot.com, @account-security-noreply.com, ecc.

- Controlla i saluti generici: se il messaggio di saluto nell'email è "Gentile utente", "Gentile @tuoemail.com", "Gentile cliente stimato", ciò dovrebbe destare sospetti. Più comunemente, le aziende ti chiamano per nome. La mancanza di queste informazioni potrebbe segnalare un tentativo di phishing.

- Controlla i collegamenti nell'email: passa il mouse sul collegamento presentato nell'email, se il collegamento che appare sembra sospetto, non fare clic su di esso. Ad esempio, se hai ricevuto un'email da Microsoft e il link nell'email mostra che andrà a firebasestorage.googleapis.com/v0... non dovresti fidarti. È meglio non fare clic su alcun collegamento nelle email, ma visitare il sito Web dell'azienda che ti ha inviato l'email.

- Non fidarti ciecamente degli allegati delle email: più comunemente, le aziende legittime ti chiederanno di accedere al loro sito Web e di visualizzare eventuali documenti sul sito; se hai ricevuto un'email con un allegato, è una buona idea scansionarla con un'applicazione antivirus. Gli allegati email infetti sono un vettore di attacco comune utilizzato dai criminali informatici.

Per ridurre al minimo il rischio di aprire email di phishing e di email dannose, ti consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

Esempi di email spam:

Cosa fare se si è vittima di una truffa via email?

- Se hai fatto clic su un collegamento in un'email di phishing e hai inserito la password, assicurati di modificare la password il prima possibile. Di solito, i criminali informatici raccolgono credenziali rubate e poi le vendono ad altri gruppi che le utilizzano per scopi dannosi. Se cambi la tua password in modo tempestivo, c'è la possibilità che i criminali non abbiano abbastanza tempo per fare danni.

- Se hai inserito i dati della tua carta di credito, contatta la tua banca il prima possibile e spiega la situazione. Ci sono buone probabilità che tu debba cancellare la tua carta di credito compromessa e ottenerne una nuova.

- Se noti segni di furto di identità, contatta immediatamente la Federal Trade Commission. Questa istituzione raccoglierà informazioni sulla tua situazione e creerà un piano di recupero personale.

- Se hai aperto un allegato dannoso, probabilmente il tuo computer è infetto, dovresti scansionarlo con un'applicazione antivirus affidabile. A questo scopo, consigliamo di utilizzare Combo Cleaner Antivirus per Windows.

- Aiuta altri utenti di Internet - segnala le email di phishing ad: Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Domande Frequenti (FAQ)

Perché ho ricevuto questa email?

Questa email è generica, inviata a molti destinatari e fa parte di una campagna email di massa. Queste campagne spesso si rivolgono a un vasto pubblico con la speranza che alcuni destinatari cadano nelle truffe.

Ho fornito i miei dati personali quando sono stato ingannato da questa email, cosa devo fare?

Se hai condiviso le credenziali dell'account, aggiorna tempestivamente tutte le password. Se hai divulgato altre informazioni personali, come dettagli della carta di credito, numeri di previdenza sociale o informazioni sulla carta d'identità, contatta le autorità competenti.

Ho scaricato e aperto un file dannoso allegato a un'email, il mio computer è infetto?

Dipende dal tipo di file. Ad esempio, se il file era un eseguibile (.exe), esiste un'alta probabilità di infezione. Al contrario, se si fosse trattato di un file di documento (.pdf, .doc o simile), avresti potuto evitare il rischio, poiché la semplice apertura di tali documenti non sempre porta a una compromissione del sistema.

Il mio computer è stato effettivamente violato e il mittente ha qualche informazione?

No, il tuo computer non è stato effettivamente violato o infettato. I truffatori potrebbero aver acquisito vecchie password ottenute da database che contengono informazioni compromesse.

Ho inviato criptovaluta all'indirizzo indicato in tale email, posso riavere indietro i miei soldi?

Le transazioni crittografiche non sono tracciabili, rendendo impossibile recuperare i fondi.

Ho letto l'email ma non ho aperto l'allegato, il mio computer è infetto?

La semplice apertura di un'email è del tutto innocua. Il rischio sorge quando i destinatari aprono collegamenti o file allegati, poiché queste azioni possono portare a infezioni del sistema.

Combo Cleaner rimuoverà le infezioni malware presenti negli allegati delle email?

Combo Cleaner può identificare ed eliminare tutte le infezioni malware riconosciute. È essenziale riconoscere che il malware più avanzato spesso si nasconde ampiamente all'interno del sistema. Di conseguenza, è necessario eseguire una scansione completa del sistema con Combo Cleaner.

Condividi:

Tomas Meskauskas

Esperto ricercatore nel campo della sicurezza, analista professionista di malware

Sono appassionato di sicurezza e tecnologia dei computer. Ho un'esperienza di oltre 10 anni di lavoro in varie aziende legate alla risoluzione di problemi tecnici del computer e alla sicurezza di Internet. Dal 2010 lavoro come autore ed editore per PCrisk. Seguimi su Twitter e LinkedIn per rimanere informato sulle ultime minacce alla sicurezza online.

Il portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

DonazioneIl portale di sicurezza PCrisk è offerto dalla società RCS LT.

I ricercatori nel campo della sicurezza hanno unito le forze per aiutare gli utenti di computer a conoscere le ultime minacce alla sicurezza online. Maggiori informazioni sull'azienda RCS LT.

Le nostre guide per la rimozione di malware sono gratuite. Tuttavia, se vuoi sostenerci, puoi inviarci una donazione.

Donazione

▼ Mostra Discussione