Come rimuovere REM Phishing RAT

![]() Scitto da Tomas Meskauskas il

Scitto da Tomas Meskauskas il

Cos'è REM Phishing RAT?

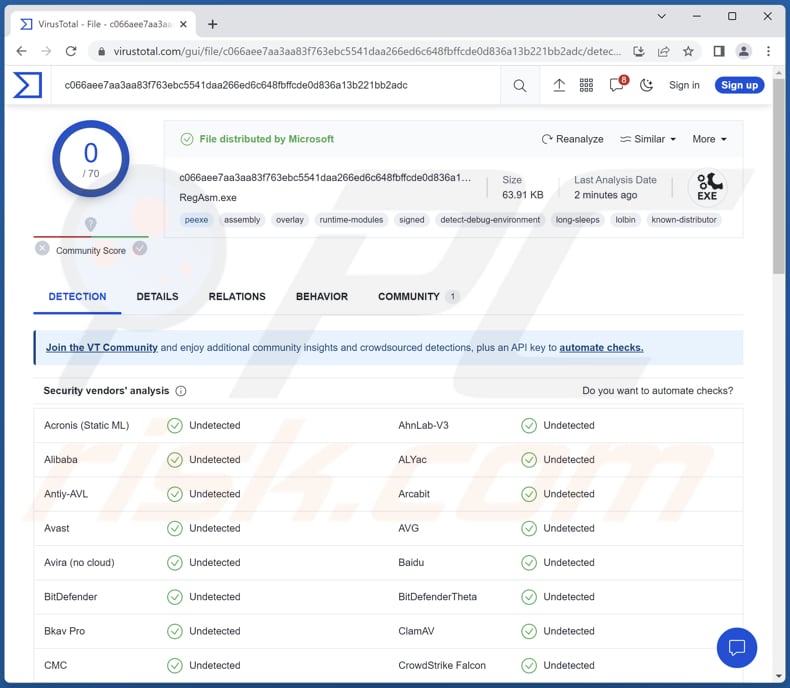

REM Phishing RAT è il nome di un trojan di accesso remoto. Durante la stesura di questo articolo, VirusTotal non ha registrato alcun rilevamento di questo malware. I criminali informatici utilizzano i RAT per diversi obiettivi e avere un computer infetto da un RAT può causare gravi danni. Pertanto, REM Phishing RAT dovrebbe essere rimosso dai computer interessati (infetti) il prima possibile per evitare potenziali danni.

Maggiori informazioni su REM Phishing RAT

Fondamentalmente, REM Phishing RAT segna un nuovo approccio agli attacchi informatici. Inizia con un PDF dall’aspetto innocuo, ma poi avvia una serie di azioni che alla fine portano all’inserimento di un carico utile RAT. Questo processo complesso coinvolge script batch e comandi PowerShell, che mostrano una strategia di attacco attentamente pianificata e coordinata.

Una caratteristica importante di REM Phishing RAT è il suo abile offuscamento. Il malware aggira abilmente le difese, rendendone difficile il rilevamento e l'analisi. In particolare, può aggirare l'Antimalware Scan Interface (AMSI), dimostrando la sua determinazione nell'eludere anche le misure di sicurezza più avanzate.

I RAT come REM Phishing RAT sono strumenti software dannosi utilizzati dagli autori delle minacce per ottenere l'accesso non autorizzato ai sistemi presi di mira, consentendo loro di controllare e manipolare le macchine infette da remoto. Una volta installati, garantiscono ai criminali informatici varie funzionalità, come acquisire screenshot, registrare sequenze di tasti, accedere a file, controllare webcam e persino scaricare ed eseguire malware (ad esempio ransomware).

I criminali informatici traggono vantaggio dai RAT come REM Phishing RAT in diversi modi. In primo luogo, possono utilizzare i RAT per rubare informazioni sensibili come credenziali di accesso, dati finanziari e file personali, che possono poi essere venduti sul mercato nero o utilizzati per il furto di identità e altri scopi dannosi.

Inoltre, i RAT consentono agli hacker di svolgere attività di sorveglianza, monitorare l’attività degli utenti e raccogliere informazioni per ulteriori attacchi informatici. Fungono anche da backdoor nei sistemi, consentendo ai criminali informatici di utilizzare macchine infette come parte di botnet per attività come attacchi DDoS (Distributed Denial of Service).

In sostanza, i RAT come REM Phishing RAT forniscono agli autori malintenzionati potenti strumenti per violare la privacy, sfruttare le vulnerabilità e condurre una vasta gamma di crimini informatici con diversi livelli di sofisticazione.

| Nome | REM Trojan di accesso remoto di phishing |

| Tipologia di minaccia | Trojan per l'amministrazione remota |

| Nomi rilevati | N/A (VirusTotal) |

| Sintomi | I Trojan di accesso remoto (RAT) sono progettati per infiltrarsi furtivamente nel computer della vittima e rimanere silenziosi, pertanto nessun sintomo particolare è chiaramente visibile su una macchina infetta. |

| Metodi distributivi | Allegati email infetti (ad esempio PDF), pubblicità online dannose, ingegneria sociale, "crack" del software. |

| Danni | Password e informazioni bancarie rubate, furto d'identità, computer della vittima aggiunto a una botnet, ulteriori infezioni. |

| Rimozione dei malware (Windows) | Per eliminare possibili infezioni malware, scansiona il tuo computer con un software antivirus legittimo. I nostri ricercatori di sicurezza consigliano di utilizzare Combo Cleaner. |

I RAT in generale

I trojan di accesso remoto sono programmi dannosi che i criminali informatici utilizzano per ottenere il controllo remoto sui sistemi compromessi. Questi strumenti consentono agli hacker di eseguire attività come il furto di dati, la sorveglianza e l'esecuzione di ulteriore malware. I RAT forniscono agli aggressori un modo nascosto per sfruttare le vulnerabilità, compromettere la privacy e compiere vari crimini informatici.

Altri esempi di RAT sono JanelaRAT, XWorm, e Pathfinder.

In che modo REM Phishing RAT si è infiltrato nel mio computer?

I criminali informatici forniscono REM Phishing RAT attraverso metodi ingannevoli che sfruttano il comportamento umano e le vulnerabilità del sistema. I metodi di distribuzione più comuni includono mascherare il malware sotto forma di allegati e-mail dall'aspetto innocente, invogliare gli utenti a fare clic su collegamenti dannosi o incorporarlo in file apparentemente innocui come PDF o documenti.

Una volta che un utente interagisce con questi elementi, il malware viene attivato, avviando una serie di fasi che portano allo spiegamento del payload RAT. Queste tattiche sfruttano l’ingegneria sociale e i trucchi tecnici per infiltrarsi nei sistemi e avviare la sofisticata strategia di attacco REM Phishing RAT.

Come evitare l'installazione di malware?

Scarica programmi e file solo da fonti affidabili. Evita di scaricare software crackato o piratato da siti Web non ufficiali, reti P2P, downloader di terze parti, ecc. Non aprire allegati o collegamenti in email inaspettate provenienti da fonti sconosciute. Verifica l'identità del mittente prima di interagire con qualsiasi contenuto.

Non fidarti degli annunci pubblicitari visualizzati su pagine ombreggiate o ricevuti come notifiche da siti Web di questo tipo. Aggiorna regolarmente il tuo sistema operativo, il software e la soluzione di sicurezza. Se ritieni che il tuo computer sia già infetto, ti consigliamo di eseguire una scansione con Combo Cleaner per eliminare automaticamente il malware infiltrato.

Rimozione automatica istantanea dei malware:

La rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento professionale per la rimozione automatica del malware consigliato per eliminare il malware. Scaricalo cliccando il pulsante qui sotto:

▼ SCARICA Combo Cleaner

Lo scanner gratuito controlla se il computer è infetto. Per utilizzare tutte le funzionalità, è necessario acquistare una licenza per Combo Cleaner. Hai a disposizione 7 giorni di prova gratuita. Combo Cleaner è di proprietà ed è gestito da Rcs Lt, società madre di PCRisk. Per saperne di più. Scaricando qualsiasi software elencato in questo sito, accetti le nostre Condizioni di Privacy e le Condizioni di utilizzo.

Menu rapido:

- Cos'è REM Phishing RAT?

- STEP 1. Rimozione manuale del malware REM Phishing RAT.

- STEP 2. Controlla se il tuo computer è pulito.

Come rimuovere un malware manualmente?

La rimozione manuale del malware è un compito complicato, in genere è meglio lasciare che i programmi antivirus o antimalware lo facciano automaticamente. Per rimuovere questo malware, ti consigliamo di utilizzare Combo Cleaner.

Se desideri rimuovere manualmente il malware, il primo passo è identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer dell'utente:

Se hai controllato l'elenco dei programmi in esecuzione sul tuo computer, ad esempio utilizzando task manager e identificato un programma che sembra sospetto, devi continuare con questi passaggi:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Download un programma chiamato Autoruns. Questo programma mostra le applicazioni che si avviano in automatico, i percorsi del Registro di sistema e del file system:

Riavvia il tuo computer in modalità provvisoria:

Riavvia il tuo computer in modalità provvisoria:

Windows XP e Windows 7: Avvia il tuo computer in modalità provvisoria. Fare clic su Start, fare clic su Arresta, fare clic su Riavvia, fare clic su OK. Durante la procedura di avvio del computer, premere più volte il tasto F8 sulla tastiera finché non viene visualizzato il menu Opzione avanzata di Windows, quindi selezionare Modalità provvisoria con rete dall'elenco.

Video che mostra come avviare Windows 7 in "Modalità provvisoria con rete":

Windows 8:

Avvia Windows 8 è in modalità provvisoria con rete: vai alla schermata iniziale di Windows 8, digita Avanzate, nei risultati della ricerca seleziona Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra "Impostazioni generali del PC" aperta, selezionare Avvio avanzato.

Fare clic sul pulsante "Riavvia ora". Il computer si riavvierà ora nel "menu Opzioni di avvio avanzate". Fare clic sul pulsante "Risoluzione dei problemi", quindi fare clic sul pulsante "Opzioni avanzate". Nella schermata delle opzioni avanzate, fai clic su "Impostazioni di avvio".

Fare clic sul pulsante "Riavvia". Il tuo PC si riavvierà nella schermata Impostazioni di avvio. Premi F5 per avviare in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in "modalità provvisoria con rete":

Windows 10: Fare clic sul logo di Windows e selezionare l'icona di alimentazione. Nel menu aperto cliccare "Riavvia il sistema" tenendo premuto il tasto "Shift" sulla tastiera. Nella finestra "scegliere un'opzione", fare clic sul "Risoluzione dei problemi", successivamente selezionare "Opzioni avanzate".

Nel menu delle opzioni avanzate selezionare "Impostazioni di avvio" e fare clic sul pulsante "Riavvia". Nella finestra successiva è necessario fare clic sul pulsante "F5" sulla tastiera. Ciò riavvia il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in "Modalità provvisoria con rete":

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Estrai l'archivio scaricato ed esegui il file Autoruns.exe.

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Nell'applicazione Autoruns fai clic su "Opzioni" nella parte superiore e deseleziona le opzioni "Nascondi posizioni vuote" e "Nascondi voci di Windows". Dopo questa procedura, fare clic sull'icona "Aggiorna".

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controlla l'elenco fornito dall'applicazione Autoruns e individuare il file malware che si desidera eliminare.

Dovresti scrivere per intero percorso e nome. Nota che alcuni malware nascondono i loro nomi di processo sotto nomi di processo legittimi di Windows. In questa fase è molto importante evitare di rimuovere i file di sistema.

Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic con il tasto destro del mouse sul suo nome e scegliere "Elimina"

Dopo aver rimosso il malware tramite l'applicazione Autoruns (questo garantisce che il malware non verrà eseguito automaticamente all'avvio successivo del sistema), dovresti cercare ogni file appartenente al malware sul tuo computer. Assicurati di abilitare i file e le cartelle nascoste prima di procedere. Se trovi dei file del malware assicurati di rimuoverli.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovresti essere in grado di rimuovere eventuali malware dal tuo computer. Nota che la rimozione manuale delle minacce richiede competenze informatiche avanzate, si consiglia di lasciare la rimozione del malware a programmi antivirus e antimalware.

Questi passaggi potrebbero non funzionare con infezioni malware avanzate. Come sempre è meglio evitare di essere infettati che cercare di rimuovere il malware in seguito. Per proteggere il computer, assicurati di installare gli aggiornamenti del sistema operativo più recenti e utilizzare un software antivirus.

Per essere sicuro che il tuo computer sia privo di infezioni da malware, ti consigliamo di scannerizzarlo con Combo Cleaner.

Domande Frequenti (FAQ)

Il mio computer è infetto dal malware REM Phishing RAT, devo formattare il mio dispositivo di archiviazione per sbarazzarmene?

Prima di ricorrere alla formattazione del dispositivo di archiviazione, prova prima a eseguire una scansione antivirus o antimalware affidabile. Software di sicurezza di alta qualità come Combo Cleaner sono spesso in grado di rilevare e rimuovere malware noti, inclusi i RAT.

Quali sono i maggiori problemi che il malware può causare?

Gli impatti risultanti del malware possono variare, dal furto di identità e perdite finanziarie alla riduzione delle prestazioni del computer e all'aumento della vulnerabilità alle infezioni successive.

Qual è lo scopo di REM Phishing RAT?

Lo scopo principale di REM Phishing RAT è fornire ai criminali informatici accesso remoto non autorizzato e controllo sui sistemi compromessi. Questo malware consente agli aggressori di rubare informazioni sensibili, monitorare l'attività degli utenti e svolgere varie attività dannose all'insaputa della vittima.

In che modo REM Phishing RAT si è infiltrato nel mio computer?

REM Phishing RAT potrebbe essersi infiltrato nel tuo computer tramite allegati e-mail dannosi, collegamenti di phishing, siti Web compromessi, vulnerabilità del software, software piratato, ecc. Gli autori delle minacce potrebbero aver indotto con l'inganno a scaricare ed eseguire il malware o sfruttare le debolezze della sicurezza.

Combo Cleaner mi proteggerà dai malware?

Combo Cleaner possiede la capacità di identificare e rimuovere quasi tutte le infezioni malware riconosciute. È importante notare, tuttavia, che i malware più sofisticati spesso si nascondono nelle profondità del sistema. Di conseguenza, una scansione completa del sistema è fondamentale per un rilevamento e una rimozione efficaci.

▼ Mostra Discussione